14-Portal逃生功能典型配置

本章节下载: 14-Portal逃生功能典型配置 (311.52 KB)

目录

本文档介绍设备的portal逃生的配置举例。

Portal逃生介绍:当发生网络问题导致Portal服务器不可用时,对于指定用户无需认证仍可上网。

已认证用户:包含设备启动后新认证的在线用户和设备启动前曾经认证过的未在线用户。

全局逃生模式:开始逃生时,所有用户均可上网。

已认证用户逃生模式:开始逃生时,只有已认证用户才可上网。

本文档中的配置均是在实验室环境下进行的配置和验证,配置前设备的所有参数均采用出厂时的缺省配置。如果您已经对设备进行了配置,为了保证配置效果,请确认现有配置和以下举例中的配置不冲突。

本文档假设您已了解portal逃生的特性。

(1) 1G内存设备存储规格为1000;

(2) 2G内存设备存储规格为5000;

(3) 4G内存设备(含小于8G设备)存储规格为1W;

(4) 8G及超8G内存设备规格为2W。

如图1所示,认证用户网段IP地址为172.16.4.0/24。使用设备的ge1口连接内网设备,ge0口连接外网,在设备开启portal逃生功能。

图1 Portal逃生功能组网图

· 在设备上配置iMC对应的Radius服务器。

· 在设备上配置iMC对应的Portal服务器。

· 在设备上配置地址对象,注意在认证目的地址中排除iMC服务器地址和172.16.0.30。

· 在设备上配置用户策略。

· 配置地址探测。

· 开启portal逃生的功能,当地址探测失败时,用户可以正常上网,验证portal逃生功能生效。

本举例是在R6616版本上进行配置和验证。

已认证用户逃生,包含设备启动后新认证的在线用户和设备启动前曾经认证过的未在线用户

对于全局逃生模式,要求在逃生时所有用户均可上网、逃生结束后未认证用户均需认证。也就意味着,在逃生期间在线用户不发生变动。

如图2所示,在设备上进入“用户管理>认证管理>认证服务器”,点击<新建>选择RADIUS服务器,配置与imc对应的radius服务器。

图2 配置radius服务器

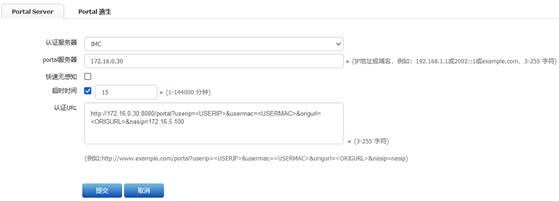

如图3所示,在设备上进入“用户管理>认证管理>认证方式> portal sever”,配置Portal服务器。

图3 配置Portal服务器

如图5所示,在设备上进入“策略配置>对象管理>地址对象>地址对象”,点击<新建>,配置认证用户网段地址为172.16.4.0/24,配置认证目的地址网段排除iMC服务器地址172.16.0.30。

图4 配置认证用户网段

图5 配置排除iMC服务器地址172.16.0.30

如图6所示,在设备上进入“用户管理>认证管理>认证策略”,点击<新建>,配置portal认证用户策略。

图6 配置portal认证用户策略

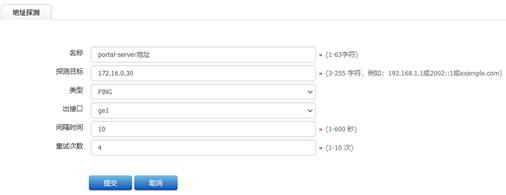

如图7所示,在设备上进入“策略配置>对象管理>地址对象>地址探测”,点击<新建>,配置地址探测。

如图8所示,在设备上进入“用户管理>认证管理>认证方式>portal server>portal逃生”,点击<新建>,配置开启portal逃生功能,选择已认证用户逃生模式。

图8 配置开启portal逃生功能,选择已认证用户逃生模式

查看当portal逃生的地址探测失败情况下,设备已经认证的服务器能够正常上网,查看从未认证过的设备的用户无法正常上网,如图9所示。

图9 地址探测状态为down,设备portal逃生功能开始生效

设备命令行查看设备存储的已认证用户(当portal逃生生效的时候,如果选择已认证用户逃生,包含设备启动后新认证的在线用户和设备启动前曾经认证过的未在线用户均可以正常上网。

图10 查看设备上已认证用户

HOST# display user-authed

#max number can save:1000

#user-authed count:1

user mac online time alive time login times

zhangsan 00:00:00:00:00:01 2020/09/06 21:21 2020/09/06 21:21 4

图11 设备已认证用户正常上网,设备未认证用户无法上网

Host:WD-D# display running-config!

user-portal-escape mode authed

user-portal-escape track enable

user-portal-escape track portal-server地址

Host:WD-D#

不同款型规格的资料略有差异, 详细信息请向具体销售和400咨询。H3C保留在没有任何通知或提示的情况下对资料内容进行修改的权利!