01-登录设备典型配置举例

本章节下载: 01-登录设备典型配置举例 (381.29 KB)

|

Copyright © 2018 新华三技术有限公司 版权所有,保留一切权利。 非经本公司书面许可,任何单位和个人不得擅自摘抄、复制本文档内容的部分或全部, 并不得以任何形式传播。本文档中的信息可能变动,恕不另行通知。 |

|

目 录

本文档介绍了登录设备的典型配置案例,以及如何通过命令行授权和计费对登录的用户进行控制。

本文档中的配置均是在实验室环境下进行的配置和验证,配置前设备的所有参数均采用出厂时的缺省配置。如果您已经对设备进行了配置,为了保证配置效果,请确认现有配置和以下举例中的配置不冲突。

本文档假设您已了解登录设备的特性。

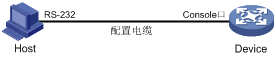

主机通过配置电缆与设备的Console口连接。现要求:用户通过设备的Console口登录到设备,对设备进行管理和配置,并且配置本地认证方式为AAA认证,以提高设备的安全性。

· 通过Console口登录设备,需要使用户终端的通信参数配置和交换机Console口的缺省配置保持一致。

· 当通过Console口采用本地认证方式登录时,由于本地用户缺省的授权用户角色为network-operator,且本地是无服务类型的。因此,需要设置本地用户的服务类型为terminal(通过Console口登录使用的是terminal服务类型),授权用户角色为network-admin,才能使用户下次成功登录并在登录后对设备进行管理和配置。

本举例是在S5130EI_E-CMW710-R3106版本上进行配置和验证的。

· 连接时请认准接口上“Console”的标识,以免误插入其它接口。

· 如果主机使用的是Windows Server 2003、Windows XP操作系统,请在Windows组件中添加超级终端程序后,再按照本文介绍的方式登录设备;如果PC使用的是Windows Server 2008、Windows Vista、Windows 7或者其它操作系统,请准备第三方的终端控制软件,使用方法参考软件的使用指导或联机帮助。

(1) 主机断电。因为PC机串口不支持热插拔,请不要在PC带电的情况下,将配置电缆插入或者拔出PC机。

(2) 请使用产品随机附带的配置电缆连接PC机和设备。请先将配置口电缆的DB-9(孔)插头插入PC机的9芯(针)串口中,再将RJ-45插头端插入设备的Console口中。

图3-1 将设备与PC通过配置口电缆进行连接

(3) 将PC上电。

(4) 在PC机上运行终端仿真程序,选择与设备相连的串口,设置终端通信参数。这些参数的值必须和设备上的值一致,参数设置要求如下:

· 波特率:9600

· 数据位:8

· 停止位:1

· 奇偶校验:无

· 流量控制:无

(5) 设备上电,终端上显示设备自检信息,自检结束后提示用户键入回车,用户键入回车后将出现命令行提示符(如<Sysname>)。

******************************************************************************

* Copyright (c) 2010-2017 New H3C Technologies Co ,Ltd.All rights reserved. *

* Without the owner's prior written consent, *

* no decompiling or reverse-engineering shall be allowed. *

******************************************************************************

Line aux0 is available.

Press ENTER to get started.

<Sysname>%Jun 23 09:52:58:243 2014 H3C SHELL/5/SHELL_LOGIN:TTY logged in from aux0.

<Sysname>

(6) 键入命令,配置设备或查看设备运行状态,需要帮助可以随时键入“?”。

(7) 进入AUX用户线视图,并进行后续配置:

# 进入AUX用户线视图。

<Sysname> system-view

[Sysname] line aux 0

# 设置通过Console口登录交换机的用户进行AAA认证。

[Sysname-line-aux0] authentication-mode scheme

# 退出到系统视图,创建本地用户admin,并进入本地用户视图。

[Sysname-line-aux0] quit

[Sysname] local-user admin class manage

New local user added.

# 设置本地用户的认证口令为明文方式,口令为123。

[Sysname-luser-manage-admin] password simple 123

# 设置本地用户的服务类型为Terminal,授权用户角色为network-admin,删除默认角色。

[Sysname-luser-manage-admin] service-type terminal

[Sysname-luser-manage-admin] authorization-attribute user-role network-admin

[Sysname-luser-manage-admin] undo authorization-attribute user-role network-operator

[Sysname-luser-manage-admin] quit

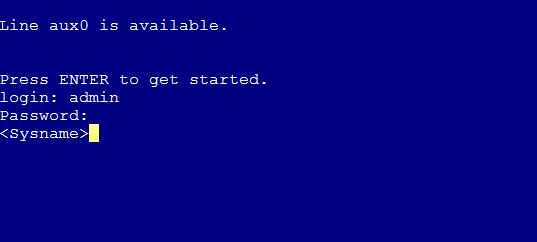

配置完成后,当用户再次通过Console口登录设备时,键入回车后,设备将要求用户输入登录用户名和密码,输入用户名“admin”和密码“123”并回车,登录界面中将出现命令行提示符(如<Sysname>)。如图3-2所示:

图3-2 Console口登录界面

#

line aux 0

authentication-mode scheme

user-role network-admin

#

local-user admin class manage

password hash $h$6$R1DZqFZrkA93GMAf$th9k1FcsjqRRy1A2reQXQkfmnTBSr/7//80W5gKuyeHYxNor/FVNl4tbBQLhaGeY5XFrVr1+WopPcC+dfaumgg==

service-type terminal

authorization-attribute user-role network-admin

#

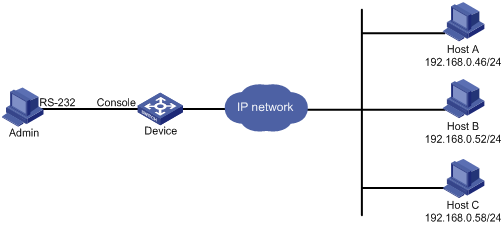

如图4-1所示,要求仅允许使用IP地址为为192.168.0.46/24和192.168.0.52/24的主机以Telnet方式登录设备,且在登录时必须进行基于用户名和密码的身份验证。这两个主机在相同的认证方式下使用两个不同的用户名登录设备时,具有两种不同的权限,分别为管理权限和可执行所有特性中读类型的命令权限。

图4-1 通过Telnet登录交换机组网图

· 缺省情况下,设备的Telnet服务器处于关闭状态,需要通过Console口登录后开启设备的Telnet服务功能。

· 可以通过ACL来限制IP地址为192.168.0.58的主机不能以Telnet方式登录设备。

· 缺省情况下,本地用户的角色为network-operator。因此,对于用户权限仅为允许执行所有特性中读类型的命令,需要重新创建一个具有此权限的角色。

本举例是在S5130EI_E-CMW710-R3106版本上进行配置和验证的。

# 通过Console口登录设备,进入系统视图,开启Telnet服务。

<Sysname> system-view

[Sysname] telnet server enable

# 设置通过VTY用户线登录交换机使用AAA的认证方式。

[Sysname] line vty 0 63

[Sysname-line-vty0-63] authentication-mode scheme

[Sysname-line-vty0-63] quit

# 创建本地用户userA,授权其用户角色为network-admin,为其配置密码,删除默认角色。

[Sysname] local-user userA class manage

New local user added.

[Sysname-luser-manage-userA] authorization-attribute user-role network-admin

[Sysname-luser-manage-userA] service-type telnet

[Sysname-luser-manage-userA] password simple 123

[Sysname-luser-manage-userA] undo authorization-attribute user-role network-operator

[Sysname-luser-manage-userA] quit

# 创建用户角色roleB,权限为允许执行所有特性中读类型的命令。

[Sysname] role name roleB

[Sysname-role-roleB] rule 1 permit read feature

[Sysname-role-roleB] quit

# 创建本地用户userB,为其配置密码,授权其用户角色为roleB,删除默认角色。

[Sysname] local-user userB class manage

New local user added.

[Sysname-luser-manage-userB] authorization-attribute user-role roleB

[Sysname-luser-manage-userB] service-type telnet

[Sysname-luser-manage-userB] password simple 123

[Sysname-luser-manage-userB] undo authorization-attribute user-role network-operator

[Sysname-luser-manage-userB] quit

# 创建ACL视图,定义规则,仅允许来自192.168.0.46和192.168.0.52的用户访问交换机。

[Sysname] acl number 2000

[Sysname-acl-basic-2000] rule 1 permit source 192.168.0.46 0

[Sysname-acl-basic-2000] rule 2 permit source 192.168.0.52 0

[Sysname-acl-basic-2000] rule 3 deny source any

[Sysname-acl-basic-2000] quit

# 引用访问控制列表2000,通过源IP对Telnet用户进行控制。

[Sysname] telnet server acl 2000

配置完成后,各用户的权限为:

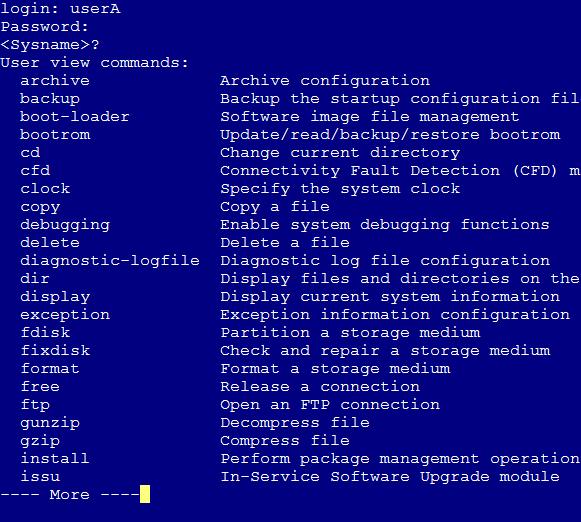

· 当用户使用userA作为用户名以Telnet方式登录设备时,具有对设备进行管理和配置的权限。如图4-2所示:

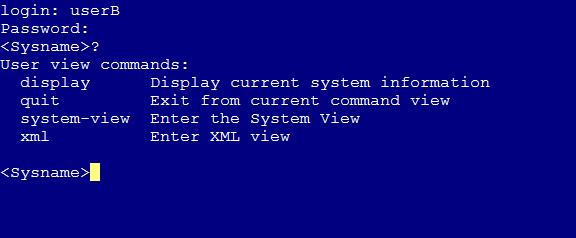

· 当用户使用userB作为用户名以Telnet方式登录到设备上时,则只允许执行所有特性中读类型的命令。如图4-3所示

· Host C无法通过Telnet登录设备。

#

telnet server enable

telnet server acl 2000

#

acl number 2000

rule 1 permit source 192.168.0.52 0

rule 2 permit source 192.168.0.46 0

rule 3 deny

#

line vty 0 63

authentication-mode scheme

user-role network-operator

#

local-user userA class manage

password hash $h$6$I2Sg4Llj1qVUWQZ3$JA6KkU3zfVVRg48MM92X6cVpdiqR2JF887PKi3GQMwn

XXXcsWBuz7GIeJZeeNFMmMBaV7DPkKblnb0sGT2axvg==

service-type telnet

authorization-attribute user-role network-admin

local-user userB class manage

password hash $h$6$q+c3OcSxrPpDpsDf$BWkgfOyxBLyR5zyYgF/+VvN/1ofy81zoHDlFf80OjDl

a6/EiSJbSBl33PeazilSkWSYcttkg5v5bGecB7oYwAw==

service-type telnet

authorization-attribute user-role roleB

#

role name roleB

rule 1 permit read feature

#

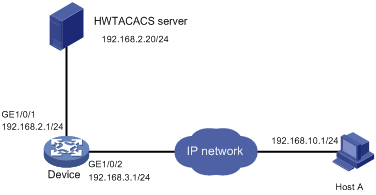

某公司组网如图5-1所示,为了保证交换机能够安全的运行,在交换机使用过程中,需要对登录用户进行认证、命令行执行限制以及对用户执行过的所有命令进行记录。

· 本案例使用远程认证、授权和计费功能,需要配置HWTACACS方案(本举例使用HWTACACS服务器)。

· 如果需要HWTACACS服务器记录用户执行过的命令,可以通过创建一个可用Telnet方式登录设备的用户名,为其授权权限。则使用该用户登录时,只能执行HWTACACS服务器授权的命令,且这些命令都会被记录。

本举例是在S5130EI_E-CMW710-R3106版本上进行配置和验证的。

执行command authorization命令后,命令行授权功能将立即生效,用户执行的命令只有被授权后才被允许执行。因此,在执行此命令之前,请先在HWTACACS服务器上配置相应用户及用户可以使用的命令行,再在设备上配置命令行授权功能对应的HWTACACS方案。

![]()

下面以iMC为例(使用iMC版本为:iMC PLAT 7.1(E0302)、iMC EIA 7.1(E0301)),说明HWTACACS服务器的基本配置。

# 增加设备区域。

选择“用户”页签,单击导航树中的[设备用户策略管理/授权场景条件/设备区域管理]菜单项,进入设备区域列表页面。单击<增加>按钮,进入增加设备区域页面。

· 输入区域名称system。

· 其它参数采用缺省值。

· 单击<确定>按钮,完成增加设备区域。

图5-2 增加设备区域

# 增加设备。

选择“用户”页签,单击导航树中的[设备用户策略管理/设备管理]菜单项,进入设备管理页面。单击<增加>按钮,进入增加设备页面。

· 输入共享密钥和确认共享密钥expert。

· 输入认证端口,缺省为49。

· 选择设备区域为system。

· 选择是否支持单一连接,选择“不支持”,表示设备与TAM通信时不支持在同一个TCP连接中建立多个会话。

· 选择是否支持Watchdog报文,选择“不支持”,表示用户在线时设备不发送Watchdog报文。

· 单击设备管理中的<手工增加>按钮,打开设备增加窗口。输入设备IP地址192.168.2.1,单击<确定>按钮即可增加设备。

· 单击<确定>按钮,完成增加设备的操作。

图5-3 增加设备

# 增加Shell Profile。

选择“用户”页签,单击导航树中的[设备用户策略管理/授权命令配置/Shell Profie配置]菜单项,进入Shell Profie列表页面。单击<增加>按钮,进入增加Shell Profie页面。

· 输入Shell Profile名称Shell Profile1。

· 输入授权级别,这里选择级别1。

· 其它参数采用缺省值。

· 单击<确定>按钮,完成增加Shell Profile。

图5-4 增加Shell Profile

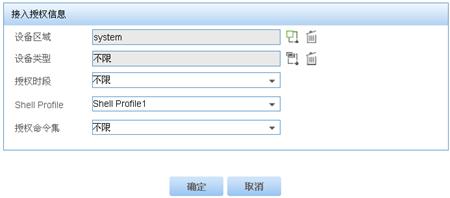

# 接入授权信息。

选择“用户”页签,单击导航树中的[设备用户策略管理/授权策略管理]菜单项,进入授权策略列表页面。单击<增加>按钮,进入增加授权策略页面。输入策略的名称tac。单击接入授权信息区域的<增加>按钮,打开增加授权项的页面。

· 设备区域选择“不限”,表示任意设备区域都符合要求。

· 设备类型选择“不限”,表示任意设备类型都符合要求。

· 授权时段选择“不限”,表示任意时间段都符合要求。

· 选择Shell Profile为Shell Profile1。

· 选择命令集选择“不限”,表示用户登录设备后可以执行任何命令。

· 单击<确定>按钮,完成增加授权项。

图5-5 接入授权信息

单击<确定>按钮,完成增加授权策略。

图5-6 增加授权策略

# 增加设备用户。

选择“用户”页签,单击导航树中的[设备用户管理/所有设备用户]菜单项,进入设备用户列表页面。

单击<增加>按钮,进入增加设备用户页面。

· 输入帐号名monitor。

· 输入用户名telnet-user。

· 输入登录密码和登录密码确认为123。

· 选择用户使用的授权策略为tac。

· 输入在线数量限制为5,表示最多允许5个该用户同时在线。

· 其它参数采用缺省值。

· 单击<确定>按钮,完成增加设备用户。

图5-7 增加设备用户

# 在设备上配置IP地址及路由,以保证Device、Host A、HWTACACS server之间相互路由可达。(配置步骤略)

# 开启设备的Telnet服务器功能,以便用户访问。

<Sysname> system-view

[Sysname] telnet server enable

# 配置HWTACACS方案:

· 授权计费服务器的IP地址:TCP端口号为192.168.2.20:49(该端口号必须和HWTACACS服务器上的设置一致)。

· 报文的加密密码是expert。

· 登录时不需要输入域名,使用缺省域。

[Sysname] hwtacacs scheme tac

[Sysname-hwtacacs-tac] primary authentication 192.168.2.20 49

[Sysname-hwtacacs-tac] primary authorization 192.168.2.20 49

[Sysname-hwtacacs-tac] primary accounting 192.168.2.20 49

[Sysname-hwtacacs-tac] key authentication simple expert

[Sysname-hwtacacs-tac] key authorization simple expert

[Sysname-hwtacacs-tac] key accounting simple expert

[Sysname-hwtacacs-tac] user-name-format without-domain

[Sysname-hwtacacs-tac] quit

# 配置缺省域的命令行授权计费的AAA方案,使用HWTACACS方案tac进行认证,并且使用本地认证local作为备选认证方法。

[Sysname] domain system

[Sysname-isp-system] authentication login hwtacacs-scheme tac local

[Sysname-isp-system] authorization login hwtacacs-scheme tac local

[Sysname-isp-system] authorization command hwtacacs-scheme tac local

[Sysname-isp-system] accounting login hwtacacs-scheme tac local

[Sysname-isp-system] accounting command hwtacacs-scheme tac

[Sysname-isp-system] quit

# 配置本地认证所需参数:创建本地用户monitor,密码为123,可使用的服务类型为telnet。删除用户缺省角色,配置用户角色为level-1,限制用户权限。

[Sysname] local-user monitor class manage

[Sysname-luser-manage-monitor] password simple 123

[Sysname-luser-manage-monitor] service-type telnet

[Sysname-luser-manage-monitor] authorization-attribute user-role level-1

[Sysname-luser-manage-monitor] undo authorization-attribute user-role network-operator

[Sysname-luser-manage-monitor] quit

#设置通过VTY用户线登录交换机使用AAA的认证方式。

[Sysname] line vty 0 63

[Sysname-line-vty0-63] authentication-mode scheme

# 使能命令行授权和命令行计费功能。

[Sysname-line-vty0-63] command authorization

[Sysname-line-vty0-63] command accounting

[Sysname-line-vty0-63] quit

(1) 验证命令行授权功能

# 在用户主机上通过telnet方式登录设备,进入登录界面下,输入用户名monitor和密码123。

C:\Documents and Settings\Administrator> telnet 192.168.1.1

******************************************************************************

* Copyright (c) 2004-2017 New H3C Technologies Co., Ltd. All rights reserved. *

* Without the owner's prior written consent, *

* no decompiling or reverse-engineering shall be allowed. *

******************************************************************************

login:monitor

Password:

<Sysname>

# 输入“?”,可以查看登录设备后能操作的命令行权限,此处显示仅能输入用户角色level-1允许执行的命令。

<Sysname> ?

User view commands:

display Display current system information

ping Ping function

quit Exit from current command view

ssh2 Establish a secure shell client connection

super Switch to a user role

system-view Enter the System View

telnet Establish a telnet connection

tracert Tracert function

xml Enter XML view

<Sysname> system-view

System View: return to User View with Ctrl+Z.

[Sysname] ?

System view commands:

display Display current system information

local-user Configure a local user

ping Ping function

quit Exit from current command view

return Exit to User View

tracert Tracert function

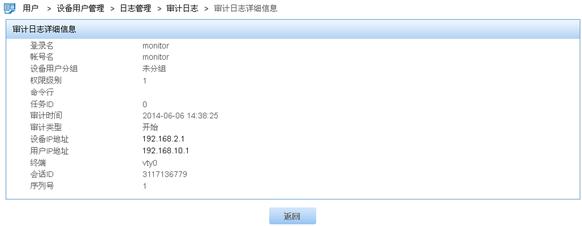

(2) 验证命令行计费功能

# 选择“用户”页签,单击导航树中的[设备用户管理/日志管理/审计日志]菜单项,进入审计日志列表页面。

· 输入账号名“monitor”。

· 选择审计起始时间。

单击<查询>按钮,查询出符合条件的审计日志。

可以看到帐号名为monitor有命令行system-view,审计通过。

# 单击开始类型详细信息![]() ,查看审计日志详细信息。

,查看审计日志详细信息。

# 单击命令行结束类型详细信息![]() ,查看审计日志详细信息。

,查看审计日志详细信息。

#

telnet server enable

#

hwtacacs scheme tac

primary authentication 192.168.2.20

primary authorization 192.168.2.20

primary accounting 192.168.2.20

key authentication cipher $c$3$Fl1Mn3wBsh+vH6otPvoz+AdE7VaNS3c0Pw==

key authorization cipher $c$3$2x6XI5xU7UGX6VqWFXNp2n3FG07uTNjiQw==

key accounting cipher $c$3$2oKsuCOAZX1+3ibvTPxnJ1YvJ1MHqv73Lw==

user-name-format without-domain

#

domain system

authentication login hwtacacs-scheme tac local

authorization login hwtacacs-scheme tac local

accounting login hwtacacs-scheme tac local

authorization command hwtacacs-scheme tac local

accounting command hwtacacs-scheme tac

#

local-user monitor class manage

password hash $h$6$5BqWnAJTpBbU5NbY$PbdgF+43eE5WMvj2iHPySfd5nGqj5AhDCDOXTiUMJvR

FFVsZaF8EW1tgpsQPRSq7SDKaGqwHTy9nsabAoGNaYg==

service-type telnet

authorization-attribute user-role level-1

#

line vty 0 63

authentication-mode scheme

user-role network-operator

idle-timeout 0 0

command authorization

command accounting

#

· H3C S5130-EI系列以太网交换机 基础配置指导-Release 3106

· H3C S5130-EI系列以太网交换机 基础配置命令参考-Release 3106

不同款型规格的资料略有差异, 详细信息请向具体销售和400咨询。H3C保留在没有任何通知或提示的情况下对资料内容进行修改的权利!