01-ACL配置

本章节下载: 01-ACL配置 (310.67 KB)

目 录

![]()

l 本文将用于IPv4和IPv6的ACL分别简称为IPv4 ACL和IPv6 ACL。若非特别指明,本文所指的ACL均包括IPv4 ACL和IPv6 ACL。

l 本章中提到的三层以太网端口是指工作模式被配置成三层模式的以太网端口,有关以太网端口工作模式切换的操作,请参见“二层技术-以太网交换配置指导”中的“以太网端口配置”部分。

ACL(Access Control List,访问控制列表)是用来实现流识别功能的。网络设备为了过滤报文,需要配置一系列的匹配条件对报文进行分类,这些条件可以是报文的源地址、目的地址、端口号等。

当设备的端口接收到报文后,即根据当前端口上应用的ACL规则对报文的字段进行分析,在识别出特定的报文之后,根据预先设定的策略允许或禁止该报文通过。

由ACL定义的报文匹配规则,可以被其它需要对流量进行区分的场合引用,如包过滤、QoS中流分类规则的定义等。

当ACL被其他功能引用时,根据设备在实现该功能时的处理方式(硬件处理或者软件处理),ACL可以被分为基于硬件的应用和基于软件的应用。

典型的基于硬件的应用包括;包过滤、QoS策略;基于软件的应用包括:路由、对登录用户(Telnet、SNMP、WEB)进行控制等。

在某些应用方式下,例如QoS策略中,ACL仅用于匹配报文,ACL规则中的动作(deny或permit)被忽略,不作为对报文进行丢弃或转发的依据,类似情况请参见相应功能中的说明。

![]()

l 当ACL被QoS策略引用进行流分类时,如果报文没有与ACL中的规则匹配,此时交换机不会使用流行为中定义的动作对此类报文进行处理。

l 当ACL被用于对Telnet、SNMP和WEB登录用户进行控制时,如果报文没有与ACL中的规则匹配,此时交换机对此类报文采取的动作为deny,即拒绝报文通过。

l 关于应用ACL对报文进行过滤的介绍和配置,请参见应用ACL进行报文过滤。

根据功能以及规则制订依据的不同,可以将ACL分为三种类型,如表1-1所示。

表1-1 ACL的分类

|

ACL类型 |

编号范围 |

适用的IP版本 |

规则制订依据 |

|

基本ACL |

2000~2999 |

IPv4 |

只根据报文的源IP地址信息制定匹配规则 |

|

IPv6 |

只根据报文的源IPv6地址信息制定匹配规则 |

||

|

高级ACL |

3000~3999 |

IPv4 |

根据报文的源IP地址信息、目的IP地址信息、IP承载的协议类型、协议的特性等三、四层信息制定匹配规则 |

|

IPv6 |

根据报文的源IPv6地址信息、目的IPv6地址信息、IPv6承载的协议类型、协议的特性等三、四层信息制定匹配规则 |

||

|

二层ACL |

4000~4999 |

IPv4&IPv6 |

根据报文的源MAC地址、目的MAC地址、802.1p优先级、二层协议类型等二层信息制定匹配规则 |

用户在创建ACL时必须为其指定编号,系统将根据用户所指定的编号来创建不同类型的ACL。

通常名称比编号更易于记忆和识别,因此用户在创建ACL时,还可以选择是否为其指定名称,而且只能在创建ACL时为其指定名称。ACL一旦创建,便不允许对其名称进行修改或删除。

当ACL创建完成后,用户可以通过指定编号或名称的方式来指定该ACL,以便对其进行操作。

![]()

二层ACL的编号和名称全局唯一;IPv4基本和高级ACL的编号和名称只在IPv4中唯一;IPv6基本和高级ACL的编号和名称也只在IPv6中唯一。

一个ACL由一条或多条描述报文匹配选项的判断语句组成,这样的判断语句就称为“规则”。由于每条规则中的报文匹配选项不同,从而使这些规则之间可能存在重复甚至矛盾的地方,因此在将一个报文与ACL的各条规则进行匹配时,就需要有明确的匹配顺序来确定规则执行的优先级。ACL的规则匹配顺序有以下两种:

l 配置顺序:按照用户配置规则的先后顺序进行匹配,但由于本质上系统是按照规则编号由小到大进行匹配,因此后插入的规则如果编号较小也有可能先被匹配。

l 自动排序:按照“深度优先”原则由深到浅进行匹配,不同类型ACL的“深度优先”排序法则如表1-2所示。

![]()

当报文与各条规则进行匹配时,一旦匹配上某条规则,就不会再继续匹配下去,系统将依据该规则对该报文执行相应的操作。

表1-2 各类型ACL的“深度优先”排序法则

|

ACL类型 |

“深度优先”排序法则 |

|

IPv4基本ACL |

(1) 先看规则中是否携带有VPN实例,携带VPN实例者优先 (2) 如果VPN实例的携带情况相同,再比较源IPv4地址范围,范围较小者优先 (3) 如果源IP地址范围也相同,再比较配置顺序,配置在前者优先 |

|

IPv4高级ACL |

(1) 先看规则中是否携带有VPN实例,携带VPN实例者优先 (2) 如果VPN实例的携带情况相同,再比较协议范围,指定有IPv4承载的协议类型者优先 (3) 如果协议范围也相同,再比较源IPv4地址范围,较小者优先 (4) 如果源IPv4地址范围也相同,再比较目的IPv4地址范围,较小者优先 (5) 如果目的IPv4地址范围也相同,再比较四层端口(即TCP/UDP端口)号范围,较小者优先 (6) 如果四层端口号范围也相同,再比较配置顺序,配置在前者优先 |

|

IPv6基本ACL |

(1) 先比较源IPv6地址范围,较小者优先 (2) 如果源IPv6地址范围相同,再比较配置顺序,配置在前者优先 |

|

IPv6高级ACL |

(1) 先比较协议范围,指定有IPv6承载的协议类型者优先 (2) 如果协议范围相同,再比较源IPv6地址范围,较小者优先 (3) 如果源IPv6地址范围也相同,再比较目的IPv6地址范围,较小者优先 (4) 如果目的IPv6地址范围也相同,再比较四层端口(即TCP/UDP端口)号范围,较小者优先 (5) 如果四层端口号范围也相同,再比较配置顺序,配置在前者优先 |

|

二层ACL |

(1) 先比较源MAC地址范围,较小者优先 (2) 如果源MAC地址范围相同,再比较目的MAC地址范围,较小者优先 (3) 如果目的MAC地址范围也相同,再比较配置顺序,配置在前者优先 |

![]()

l 比较IPv4地址范围的大小,就是比较IPv4地址通配符掩码中“0”位的多少:“0”位越多,范围越小。通配符掩码(又称反向掩码)以点分十进制表示,并以二进制的“0”表示“匹配”,“1”表示“不关心”,这与子网掩码恰好相反,譬如子网掩码255.255.255.0对应的通配符掩码就是0.0.0.255。此外,通配符掩码中的“0”或“1”都可以是不连续的,这样可以更加灵活地进行匹配,譬如0.255.0.255就是一个合法的通配符掩码。

l 比较IPv6地址范围的大小,就是比较IPv6地址前缀的长短:前缀越长,范围越小。

l 比较MAC地址范围的大小,就是比较MAC地址掩码中“1”位的多少:“1”位越多,范围越小。

ACL内的每条规则都有自己的编号,每个规则的编号在一个ACL中都是唯一的。在创建规则时,可以人为地为其指定一个编号,也可以由系统为其自动分配一个编号。

在自动分配编号时,为了方便后续在已有规则之前插入新的规则,系统通常会在相邻编号之间留下一定的空间,这个空间的大小(即相邻编号之间的差值)就称为ACL的步长。譬如,当步长为5时,系统会将编号0、5、10、15……依次分配给新创建的规则。

系统为规则自动分配编号的方式如下:系统按照步长从0开始,自动分配一个大于现有最大编号的最小编号。譬如原有编号为0、5、9、10和12的五条规则,步长为5,此时如果创建一条规则且不指定编号,那么系统将自动为其分配编号15。

![]()

如果改变步长,ACL内原有全部规则的编号都将自动从0开始按新步长重新排列。譬如,某ACL内原有编号为0、5、9、10和15的五条规则;当修改步长为2之后,这些规则的编号将依次变为0、2、4、6和8。

时间段用于描述一个特定的时间范围。用户可能有这样的需求:一些ACL规则只需在某个或某些特定的时间段内生效(即进行报文过滤),这也称为基于时间段的ACL过滤。为此,用户可以先配置一个或多个时间段,然后在ACL规则下引用这些时间段,那么该规则将只在指定的时间段内生效。

此外,如果某ACL规则所引用的时间段尚未配置,系统将给出提示信息,并仍允许该规则成功创建,但该规则将不会在其引用的时间段完成配置前生效。

传统的报文过滤并不处理所有的IPv4报文分片,而只对首片分片报文进行匹配处理,而对后续分片一律放行。这样,网络攻击者可能构造后续的分片报文进行流量攻击,就带来了安全隐患。

为提高网络安全性,缺省情况下ACL规则会对非分片报文及分片报文中的每一片都进行匹配。为提高匹配效率,也可以通过使用fragment参数,来标识该ACL规则仅对非首片分片报文有效,而对非分片报文和首片分片报文无效。

表1-3 ACL配置任务简介

|

配置任务 |

说明 |

详细配置 |

|

配置ACL的生效时间段 |

可选 |

|

|

配置IPv4基本ACL |

至少选其一 |

|

|

配置IPv6基本ACL |

||

|

配置IPv4高级ACL |

||

|

配置IPv6高级ACL |

||

|

配置二层ACL |

||

|

配置ACL规则注释信息 |

可选 |

|

|

复制ACL |

可选 |

|

|

应用ACL进行报文过滤 |

可选 |

时间段可分为以下两种:

l 周期时间段:该时间段以一周为周期循环生效。

l 绝对时间段:该时间段在指定时间范围内生效。

表1-4 配置ACL的生效时间段

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

创建时间段 |

time-range time-range-name { start-time to end-time days [ from time1 date1 ] [ to time2 date2 ] | from time1 date1 [ to time2 date2 ] | to time2 date2 } |

必选 缺省情况下,不存在任何时间段 |

![]()

l 使用同一名称可以配置多条不同的时间段,以达到这样的效果:各周期时间段之间以及各绝对时间段之间分别取并集之后,再取二者的交集作为最终生效的时间范围。

l 最多可以创建256个不同名称的时间段,而同一名称下最多可以配置32条周期时间段和12条绝对时间段。

IPv4基本ACL只根据报文的源IP地址信息制定匹配规则,对IPv4报文进行相应的分析处理。

表1-5 配置IPv4基本ACL

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

创建IPv4基本ACL,并进入IPv4基本ACL视图 |

acl number acl-number [ name acl-name ] [ match-order { auto | config } ] |

必选 缺省情况下,不存在任何ACL IPv4基本ACL的编号范围为2000~2999 |

|

配置ACL的描述信息 |

description text |

可选 缺省情况下,ACL没有任何描述信息 |

|

配置规则编号的步长 |

step step-value |

可选 缺省情况下,规则编号的步长为5 |

|

创建规则 |

rule [ rule-id ] { deny | permit } [ counting | fragment | logging | source { sour-addr sour-wildcard | any } | time-range time-range-name | vpn-instance vpn-instance-name ] * |

必选 缺省情况下,IPv4基本ACL内不存在任何规则 重复执行本命令可以创建多条规则 需要注意的是,当IPv4基本ACL被QoS策略引用对报文进行流分类时,不支持配置vpn-instance参数,在规则中配置的logging和counting参数不会生效 |

|

配置规则的描述信息 |

rule rule-id comment text |

可选 缺省情况下,规则没有任何描述信息 |

|

开启基于硬件应用的ACL统计功能 |

hardware-count enable |

可选 该功能用于统计ACL在硬件应用时被匹配成功的次数 缺省情况下,基于硬件应用的ACL统计功能处于关闭状态 当ACL被QoS策略引用对报文进行流分类时,本功能不会生效 |

![]()

如果在创建IPv4基本ACL时为其指定了名称,则也可以使用acl name acl-name命令通过指定名称的方式进入其视图。

IPv6基本ACL只根据报文的源IPv6地址信息制定匹配规则,对IPv6报文进行相应的分析处理。

表1-6 配置IPv6基本ACL

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

创建IPv6基本ACL,并进入IPv6基本ACL视图 |

acl ipv6 number acl6-number [ name acl6-name ] [ match-order { auto | config } ] |

必选 缺省情况下,不存在任何ACL IPv6基本ACL的编号范围为2000~2999 |

|

配置ACL的描述信息 |

description text |

可选 缺省情况下,ACL没有任何描述信息 |

|

配置规则编号的步长 |

step step-value |

可选 缺省情况下,规则编号的步长为5 |

|

创建规则 |

rule [ rule-id ] { deny | permit } [ counting | fragment | logging | source { ipv6-address prefix-length | ipv6-address/prefix-length | any } | time-range time-range-name ] * |

必选 缺省情况下,IPv6基本ACL内不存在任何规则 重复执行本命令可以创建多条规则 需要注意的是,当IPv6基本ACL被QoS策略引用对报文进行流分类时,不支持配置fragment参数,在规则中配置的logging和counting参数不会生效 |

|

配置规则的描述信息 |

rule rule-id comment text |

可选 缺省情况下,规则没有任何描述信息 |

|

开启基于硬件应用的ACL统计功能 |

hardware-count enable |

可选 该功能用于统计ACL在硬件应用时被匹配成功的次数 缺省情况下,基于硬件应用的ACL统计功能处于关闭状态 当ACL被QoS策略引用对报文进行流分类时,本功能不会生效 |

![]()

如果在创建IPv6基本ACL时为其指定了名称,则也可以使用acl ipv6 name acl6-name命令通过指定名称的方式进入其视图。

IPv4高级ACL可以使用报文的源IPv4地址信息、目的IPv4地址信息、IPv4承载的协议类型、协议的特性(例如TCP或UDP的源端口、目的端口,TCP标记,ICMP协议的消息类型、消息码等)等信息来制定匹配规则。IPv4高级ACL支持对以下三种报文优先级进行分析处理:

l ToS(Type of Service,服务类型)优先级;

l IP优先级;

l DSCP(Differentiated Services Codepoint,差分服务编码点)优先级。

用户可以利用IPv4高级ACL定义比IPv4基本ACL更准确、丰富、灵活的匹配规则。

表1-7 配置IPv4高级ACL

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

创建IPv4高级ACL,并进入IPv4高级ACL视图 |

acl number acl-number [ name acl-name ] [ match-order { auto | config } ] |

必选 缺省情况下,不存在任何ACL IPv4高级ACL的编号范围为3000~3999 |

|

配置ACL的描述信息 |

description text |

可选 缺省情况下,ACL没有任何描述信息 |

|

配置规则编号的步长 |

step step-value |

可选 缺省情况下,规则编号的步长为5 |

|

创建规则 |

rule [ rule-id ] { deny | permit } protocol [ { { ack ack-value | fin fin-value | psh psh-value | rst rst-value | syn syn-value | urg urg-value } * | established } | counting | destination { dest-addr dest-wildcard | any } | destination-port operator port1 [ port2 ] | dscp dscp | fragment | icmp-type { icmp-type icmp-code | icmp-message } | logging | precedence precedence | reflective | source { sour-addr sour-wildcard | any } | source-port operator port1 [ port2 ] | time-range time-range-name | tos tos | vpn-instance vpn-instance-name ] * |

必选 缺省情况下,IPv4高级ACL内不存在任何规则 目前不支持reflective参数 重复执行本命令可以创建多条规则 目前暂不支持配置reflective参数 需要注意的是,当IPv4高级ACL被QoS策略引用对报文进行流分类时: l 不支持配置vpn-instance参数 l 在规则中配置的logging和counting参数不会生效 l 不支持配置操作符operator取值为neq 当IPv4高级ACL用于包过滤功能时,不支持配置操作符operator取值为neq |

|

配置规则的描述信息 |

rule rule-id comment text |

可选 缺省情况下,规则没有任何描述信息 |

|

使能基于硬件应用的ACL规则匹配统计功能 |

hardware-count enable |

可选 缺省情况下,基于硬件应用的ACL规则匹配统计功能处于关闭状态 当ACL被QoS策略引用对报文进行流分类时,本功能不会生效 |

![]()

如果在创建IPv4高级ACL时为其指定了名称,则也可以使用acl name acl-name命令通过指定名称的方式进入其视图。

IPv6高级ACL可以使用报文的源IPv6地址信息、目的IPv6地址信息、IPv6承载的协议类型、协议的特性(例如TCP或UDP的源端口、目的端口,ICMP协议的消息类型、消息码等)等信息来制定匹配规则。

用户可以利用IPv6高级ACL定义比IPv6基本ACL更准确、丰富、灵活的规则。

表1-8 配置IPv6高级ACL

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

创建IPv6高级ACL,并进入IPv6高级ACL视图 |

acl ipv6 number acl6-number [ name acl6-name ] [ match-order { auto | config } ] |

必选 缺省情况下,不存在任何ACL IPv6高级ACL的编号范围3000~3999 |

|

配置ACL的描述信息 |

description text |

可选 缺省情况下,ACL没有任何描述信息 |

|

配置规则编号的步长 |

step step-value |

可选 缺省情况下,规则编号的步长为5 |

|

创建规则 |

rule [ rule-id ] { deny | permit } protocol [ { { ack ack-value | fin fin-value | psh psh-value | rst rst-value | syn syn-value | urg urg-value } * | established } | counting | destination { dest dest-prefix | dest/dest-prefix | any } | destination-port operator port1 [ port2 ] | dscp dscp | flow-label flow-label-value | fragment | icmp6-type { icmp6-type icmp6-code | icmp6-message } | logging | source { source source-prefix | source/source-prefix | any } | source-port operator port1 [ port2 ] | time-range time-range-name ] * |

必选 缺省情况下,IPv6高级ACL内不存在任何规则 重复执行本命令可以创建多条规则 需要注意的是,当IPv6高级ACL被QoS策略引用对报文进行流分类时: l 不支持配置fragment参数 l 在规则中配置的logging和counting参数不会生效 l 不支持配置操作符operator取值为neq 当IPv6高级ACL用于包过滤功能时,不支持配置操作符operator取值为neq |

|

配置规则的描述信息 |

rule rule-id comment text |

可选 缺省情况下,规则没有任何描述信息 |

|

使能基于硬件应用的ACL规则匹配统计功能 |

hardware-count enable |

可选 缺省情况下,基于硬件应用的ACL规则匹配统计功能处于关闭状态 当ACL被QoS策略引用对报文进行流分类时,本功能不会生效 |

![]()

如果在创建IPv6高级ACL时为其指定了名称,则也可以使用acl ipv6 name acl6-name命令通过指定名称的方式进入其视图。

二层ACL根据报文的源MAC地址、目的MAC地址、802.1p优先级、二层协议类型等二层信息制定匹配规则,对报文进行相应的分析处理。

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

创建二层ACL,并进入二层ACL视图 |

acl number acl-number [ name acl-name ] [ match-order { auto | config } ] |

必选 缺省情况下,不存在任何ACL 二层ACL的编号范围为4000~4999 |

|

配置ACL的描述信息 |

description text |

可选 缺省情况下,ACL没有任何描述信息 |

|

配置规则编号的步长 |

step step-value |

可选 缺省情况下,规则编号的步长为5 |

|

创建规则 |

rule [ rule-id ] { deny | permit } [ cos vlan-pri | counting | dest-mac dest-addr dest-mask | { lsap lsap-type lsap-type-mask | type protocol-type protocol-type-mask } | source-mac sour-addr source-mask | time-range time-range-name ] * |

必选 缺省情况下,二层ACL内不存在任何规则 重复执行本命令可以创建多条规则 |

|

配置规则的描述信息 |

rule rule-id comment text |

可选 缺省情况下,规则没有任何描述信息 |

|

使能基于硬件应用的ACL规则匹配统计功能 |

hardware-count enable |

可选 缺省情况下,基于硬件应用的ACL规则匹配统计功能处于关闭状态 当ACL被QoS策略引用对报文进行流分类时,本功能不会生效 |

![]()

如果在创建二层ACL时为其指定了名称,则也可以使用acl name acl-name命令通过指定名称的方式进入其视图。

![]()

目前仅支持为IPv4 ACL和二层ACL配置规则注释。

在一个ACL中,用户可以创建多条规则,这些规则可能会用于不同的功能。虽然用户可以通过配置规则的描述信息来标识规则的用途,但是当连续配置的大量规则都用于同一功能时,为每条规则都配置相同描述信息的方式会增加大量配置,且效率低下。

这种情况下,用户可以使用ACL规则注释功能,在一段连续规则的开头和结尾处增加注释,便可以在显示ACL的规则时,通过注释快速了解一段规则的用途。

需要注意的是,在设备上显示ACL规则时,对于不同匹配顺序的ACL(配置顺序或自动排序),设备输出信息的排列方式不同。在为这两种匹配顺序的ACL配置规则注释时,可以分别采用以下方式:

l 对于匹配顺序为“配置顺序”的ACL,设备在显示规则时将按照规则编号由小到大进行输出。因此,可以通过为注释指定恰当的规则编号,调整其所处的位置,使其准确的显示在一段规则的两端。

l 对于匹配顺序为“自动排序”的ACL,设备在显示规则时将按照用户配置规则的顺序进行输出。在配置开头注释时,需要将规则编号指定为需要标识的规则段中第一条规则的编号;在配置结尾注释时,需要将规则编号指定为规则段结束后下一条规则的编号,才能使注释信息显示在规则段的两端。

表1-10 配置ACL规则注释信息

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

进入IPv4 ACL或二层ACL视图 |

acl number acl-number [ name acl-name ] [ match-order { auto | config } ] |

- |

|

配置ACL规则注释信息 |

rule [ rule-id ] remark text |

必选 缺省情况下,没有配置ACL规则注释信息 |

![]()

配置ACL规则注释信息时输入的规则编号主要用于调整注释信息的显示位置,该编号可以与现有规则编号相同,并不影响规则的匹配功能。

用户可以通过复制一个已存在的ACL,来生成一个新的同类型ACL。除了ACL的编号和名称不同外,新生成的ACL(即目的ACL)的匹配顺序、规则匹配统计功能的使能情况、规则编号的步长、所包含的规则、规则的描述信息以及ACL的描述信息等都与源ACL的相同。

表1-11 复制IPv4 ACL

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

复制生成一个新的同类型IPv4 ACL |

acl copy { source-acl-number | name source-acl-name } to { dest-acl-number | name dest-acl-name } |

必选 |

目的IPv4 ACL的类型要与源IPv4 ACL的类型相同,且源IPv4 ACL必须存在,目的IPv4 ACL必须不存在。

表1-12 复制IPv6 ACL

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

复制生成一个新的同类型IPv6 ACL |

acl ipv6 copy { source-acl6-number | name source-acl6-name } to { dest-acl6-number | name dest-acl6-name } |

必选 |

![]()

目的IPv6 ACL的类型要与源IPv6 ACL的类型相同,且源IPv6 ACL必须存在,目的IPv6 ACL必须不存在。

通过将配置好的不同类型的ACL规则应用到指定以太网端口/VLAN接口的入或出方向上,可以对该端口/VLAN接口收到或发出的相应类型报文(包括IPv4报文和IPv6报文)进行过滤。

此外,通过配置报文过滤日志的生成与发送周期,还可以周期性地生成并发送报文过滤的日志信息,包括该周期内被匹配的报文数量以及所使用的ACL规则。

![]()

l 在VLAN接口上应用ACL进行报文过滤时,只能对通过该接口进行三层转发的报文进行过滤,而对纯二层转发的报文不进行过滤。

l 系统只支持对应用基本或高级ACL进行报文过滤的日志进行记录,且在上述ACL中配置规则时须指定logging参数。

l 对用于报文过滤的ACL,不支持在规则中配置vpn-instance参数。

l 报文过滤的日志信息(信息级别为informational)将被发往信息中心,有关信息中心的详细介绍,请参见“网络管理和监控配置指导”中的“信息中心配置”。

表1-13 应用IPv4 ACL进行报文过滤

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

进入二层以太网端口视图、三层以太网端口视图或VLAN接口视图 |

interface interface-type interface-number |

- |

|

应用IPv4 ACL对IPv4报文进行过滤 |

packet-filter { acl-number | name acl-name } { inbound | outbound } |

必选 缺省情况下,在以太网端口/VLAN接口上不对IPv4报文进行过滤 |

|

退回系统视图 |

quit |

- |

|

配置IPv4报文过滤日志的生成与发送周期 |

acl logging frequence frequence |

必选 缺省情况下,IPv4报文过滤日志的生成与发送周期为0分钟,即不记录IPv4报文过滤的日志 |

表1-14 应用IPv6 ACL进行报文过滤

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

进入二层以太网端口视图、三层以太网端口视图或VLAN接口视图 |

interface interface-type interface-number |

- |

|

应用IPv6 ACL对IPv6报文进行过滤 |

packet-filter ipv6 { acl6-number | name acl6-name } { inbound | outbound } |

必选 缺省情况下,在以太网端口/VLAN接口上不对IPv6报文进行过滤 |

|

退回系统视图 |

quit |

- |

|

配置IPv6报文过滤日志的生成与发送周期 |

acl ipv6 logging frequence frequence |

必选 缺省情况下,IPv6报文过滤日志的生成与发送周期为0分钟,即不记录IPv6报文过滤的日志 |

在完成上述配置后,在任意视图下执行display命令可以显示ACL配置后的运行情况,通过查看显示信息验证配置的效果。

在用户视图下执行reset命令可以清除ACL的统计信息。

表1-15 ACL显示和维护

|

配置 |

命令 |

|

显示IPv4 ACL的配置和运行情况 |

display acl { acl-number | all | name acl-name } [ slot slot-number ] [ | { begin | exclude | include } regular-expression ] |

|

显示IPv6 ACL的配置和运行情况 |

display acl ipv6 { acl6-number | all | name acl6-name } [ slot slot-number ] [ | { begin | exclude | include } regular-expression ] |

|

显示ACL资源的使用情况 |

display acl resource [ slot slot-number ] [ | { begin | exclude | include } regular-expression ] |

|

显示报文过滤策略的应用情况 |

display packet-filter { { all | interface interface-type interface-number } [ inbound | outbound ] | interface vlan-interface vlan-interface-number [ inbound | outbound ] [ slot slot-number ] } [ | { begin | exclude | include } regular-expression ] |

|

显示时间段的配置和状态信息 |

display time-range { time-range-name | all } [ | { begin | exclude | include } regular-expression ] |

|

清除IPv4 ACL统计信息 |

reset acl counter { acl-number | all | name acl-name } |

|

清除IPv6 ACL统计信息 |

reset acl ipv6 counter { acl6-number | all | name acl6-name } |

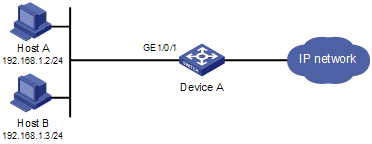

要求通过在Device A的端口GigabitEthernet1/0/1上配置IPv4报文过滤功能,实现在每天的8点到18点期间只允许来自Host A的报文通过,并以10分钟为周期记录IPv4报文过滤的日志信息并输出至控制台。

图1-1 应用IPv4 ACL进行报文过滤配置组网图

# 创建名为study的时间段,其时间范围为每天的8点到18点。

<DeviceA> system-view

[DeviceA] time-range study 8:0 to 18:0 daily

# 创建IPv4基本ACL 2009,并定义如下规则:在名为study的时间段内只允许来自Host A(192.168.1.2)的报文通过、禁止来自其它IP地址的报文通过,且在这些规则中对符合条件的报文记录日志信息。

[DeviceA] acl number 2009

[DeviceA-acl-basic-2009] rule permit source 192.168.1.2 0 time-range study logging

[DeviceA-acl-basic-2009] rule deny source any time-range study logging

[DeviceA-acl-basic-2009] quit

# 应用IPv4基本ACL 2009对端口GigabitEthernet1/0/1收到的IPv4报文进行过滤。

[DeviceA] interface gigabitethernet 1/0/1

[DeviceA-GigabitEthernet1/0/1] packet-filter 2009 inbound

[DeviceA-GigabitEthernet1/0/1] quit

# 配置IPv4报文过滤日志的生成与发送周期为10分钟。

[DeviceA] acl logging frequence 10

# 配置系统信息的输出规则,将级别为informational的日志信息输出至控制台。

[DeviceA] info-center source default channel 0 log level informational

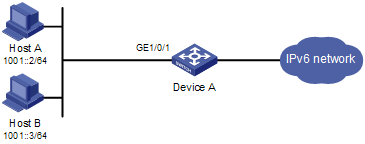

要求通过在Device A的端口GigabitEthernet1/0/1上配置IPv6报文过滤功能,实现在每天的8点到18点期间只允许来自Host A的报文通过,并以10分钟为周期记录IPv6报文过滤的日志信息并输出至控制台。

图1-2 应用IPv6 ACL进行报文过滤配置组网图

# 创建名为study的时间段,其时间范围为每天的8点到18点。

<DeviceA> system-view

[DeviceA] time-range study 8:0 to 18:0 daily

# 创建IPv6基本ACL 2009,并定义如下规则:在名为study的时间段内只允许来自Host A(1001::2)的报文通过、禁止来自其它IPv6地址的报文通过,且在这些规则中对符合条件的报文记录日志信息。

[DeviceA] acl ipv6 number 2009

[DeviceA-acl6-basic-2009] rule permit source 1001::2 128 time-range study logging

[DeviceA-acl6-basic-2009] rule deny source any time-range study logging

[DeviceA-acl6-basic-2009] quit

# 应用IPv6基本ACL 2009对端口GigabitEthernet1/0/1收到的IPv6报文进行过滤。

[DeviceA] interface gigabitethernet 1/0/1

[DeviceA-GigabitEthernet1/0/1] packet-filter ipv6 2009 inbound

[DeviceA-GigabitEthernet1/0/1] quit

# 配置IPv6报文过滤日志的生成与发送周期为10分钟。

[DeviceA] acl ipv6 logging frequence 10

# 配置系统信息的输出规则,将级别为informational的日志信息输出至控制台。

[DeviceA] info-center source default channel 0 log level informational

不同款型规格的资料略有差异, 详细信息请向具体销售和400咨询。H3C保留在没有任何通知或提示的情况下对资料内容进行修改的权利!