08-VLAN配置

本章节下载 (488.02 KB)

目 录

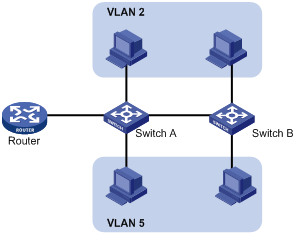

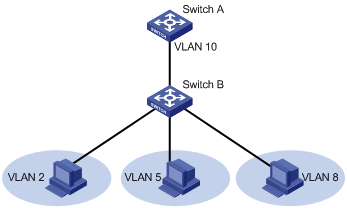

以太网是一种基于CSMA/CD(Carrier Sense Multiple Access/Collision Detect,载波侦听多路访问/冲突检测)的共享通讯介质的数据网络通讯技术,当主机数目较多时会导致冲突严重、广播泛滥、性能显著下降甚至使网络不可用等问题。通过交换机实现LAN互联虽然可以解决冲突(Collision)严重的问题,但仍然不能隔离广播报文。在这种情况下出现了VLAN(Virtual Local Area Network)技术,这种技术可以把一个LAN划分成多个逻辑的LAN——VLAN,每个VLAN是一个广播域,VLAN内的主机间通信就和在一个LAN内一样,而VLAN间则不能直接互通,这样,广播报文被限制在一个VLAN内,如图1-1所示。

图1-1 VLAN示意图

VLAN的划分不受物理位置的限制:不在同一物理位置范围的主机可以属于同一个VLAN;一个VLAN包含的用户可以连接在同一个交换机上,也可以跨越交换机,甚至可以跨越路由器。

VLAN的优点如下:

l 限制广播域。广播域被限制在一个VLAN内,节省了带宽,提高了网络处理能力。

l 增强局域网的安全性。VLAN间的二层报文是相互隔离的,即一个VLAN内的用户不能和其它VLAN内的用户直接通信,如果不同VLAN要进行通信,则需通过路由器或三层交换机等三层设备。

l 灵活构建虚拟工作组。用VLAN可以划分不同的用户到不同的工作组,同一工作组的用户也不必局限于某一固定的物理范围,网络构建和维护更方便灵活。

要使网络设备能够分辨不同VLAN的报文,需要在报文中添加标识VLAN的字段。由于普通交换机工作在OSI模型的数据链路层,只能对报文的数据链路层封装进行识别。因此,如果添加识别字段,也需要添加到数据链路层封装中。

IEEE于1999年颁布了用以标准化VLAN实现方案的IEEE 802.1Q协议标准草案,对带有VLAN标识的报文结构进行了统一规定。

传统的以太网数据帧在目的MAC地址和源MAC地址之后封装的是上层协议的类型字段,如图1-2所示。

![]()

其中DA表示目的MAC地址,SA表示源MAC地址,Type表示报文所属协议类型。

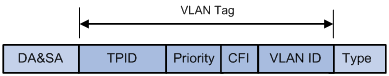

IEEE 802.1Q协议规定在目的MAC地址和源MAC地址之后封装4个字节的VLAN Tag,用以标识VLAN的相关信息。

图1-3 VLAN Tag的组成字段

如图1-3所示,VLAN Tag包含四个字段,分别是TPID(Tag Protocol Identifier,标签协议标识符)、Priority、CFI(Canonical Format Indicator,标准格式指示位)和VLAN ID。

l TPID用来标识本数据帧是带有VLAN Tag的数据,长度为16bit,802.1Q协议中规定的取值为0x8100。

l Priority表示报文的802.1P优先级,长度为3bit,相关内容请参见“QoS”部分的介绍。

l CFI字段标识MAC地址在不同的传输介质中是否以标准格式进行封装,长度为1bit,取值为0表示MAC地址以标准格式进行封装,为1表示以非标准格式封装,缺省取值为0。

l VLAN ID标识该报文所属VLAN的编号,长度为12bit,取值范围为0~4095。由于0和4095为协议保留取值,所以VLAN ID的取值范围为1~4094。

网络设备利用VLAN ID来识别报文所属的VLAN,根据报文是否携带VLAN Tag以及携带的VLAN Tag值,来对报文进行处理。详细的处理方式请参见“1.4.1 基于端口的VLAN简介”。

![]()

l 这里的帧格式以Ethernet II型封装为例,以太网还支持802.2 LLC、802.2 SNAP和802.3 raw封装格式。对于这些封装格式的报文,也会添加VLAN Tag字段,用来区分不同VLAN的报文。

l 对于多VLAN Tag报文,设备会根据其最外层VLAN Tag进行处理,而内层VLAN Tag会被视为报文的普通数据部分。

VLAN根据划分方式不同可以分为不同类型,下面列出了6种最常见的VLAN类型:

l 基于端口的VLAN

l 基于MAC地址的VLAN

l 基于协议的VLAN

l 基于IP子网的VLAN

l 基于策略的VLAN

l 其它VLAN

本章将分别介绍基于端口的VLAN、基于MAC地址的VLAN、基于协议的VLAN和基于IP子网的VLAN。如果某个端口下同时使能以上四种VLAN,则缺省情况下VLAN的匹配将按照MAC VLAN、IP子网VLAN、协议VLAN、端口VLAN的先后顺序进行。

表1-1 配置VLAN基本属性

|

配置 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

创建VLAN |

vlan { vlan-id1 [ to vlan-id2 ] | all } |

可选 该命令主要用于批量创建VLAN |

|

进入VLAN视图 |

vlan vlan-id |

必选 如果指定的VLAN不存在,则该命令先完成VLAN的创建,然后再进入该VLAN的视图 缺省情况下,系统只有一个缺省VLAN(VLAN1) |

|

为VLAN指定一个描述字符串 |

description text |

可选 缺省情况下,VLAN的描述字符串为该VLAN的VLAN ID,如“VLAN 0001” |

![]()

l VLAN1为系统缺省VLAN,用户不能手工创建和删除。

l 保留VLAN是系统为实现特定功能预留的VLAN,用户也不能手工创建和删除。

l 不能通过undo vlan命令删除设备上动态学习到的VLAN。

l 如果某个VLAN有相关的QoS策略配置,则不允许删除该VLAN。

l 对于Isolate-user-vlan或Secondary VLAN,如果已经使用isolate-user-vlan命令建立了映射关系,则只有在解除映射关系后才能删除该VLAN。

l 如果某个VLAN已经配置成远程镜像VLAN或RRPP保留VLAN等,则不能通过undo vlan命令删除该VLAN;只有先删除远程镜像VLAN或RRPP保留VLAN等的配置才能够删除这个VLAN。

不同VLAN间的主机不能直接通信,需要通过路由器或三层交换机等网络层设备进行转发,S7500E系列交换机提供VLAN接口实现对报文进行三层转发的功能。

VLAN接口是一种三层模式下的虚拟接口,主要用于实现VLAN间的三层互通,它不作为物理实体存在于设备上。每个VLAN对应一个VLAN接口,该VLAN接口可以为本VLAN内端口收到的报文进行网络层转发操作。通常情况下,由于VLAN能够隔离广播域,因此每个VLAN也对应一个IP网段,VLAN接口将作为该网段的网关对需要跨网段的报文进行基于IP地址的三层转发。

表1-2 配置VLAN接口基本属性

|

配置 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

创建VLAN接口并进入VLAN接口视图 |

interface vlan-interface vlan-interface-id |

必选 如果该VLAN接口已经存在,则直接进入该VLAN接口视图 |

|

配置VLAN接口的IP地址 |

ip address ip-address { mask | mask-length } [ sub ] |

可选 缺省情况下,没有配置VLAN接口的IP地址 |

|

为VLAN接口指定一个描述字符串 |

description text |

可选 缺省情况下,VLAN接口的描述字符串为该VLAN接口的接口名,如“Vlan-interface1 Interface” |

|

打开VLAN接口 |

undo shutdown |

可选 缺省情况下,VLAN接口的状态为打开,此时VLAN接口状态受VLAN中端口状态的影响,即:当VLAN中所有以太网端口状态为down时,VLAN接口为down状态,即关闭状态;当VLAN中有一个或一个以上的以太网端口处于up状态时,则VLAN接口处于up状态 如果将VLAN接口的状态设置为down,则VLAN接口的状态始终为down,不受VLAN中端口状态的影响 |

![]()

在创建VLAN接口之前,对应的VLAN必须已经存在。否则,将不能创建指定的VLAN接口。

基于端口划分VLAN是VLAN最简单、最有效的划分方法。它按照设备端口来定义VLAN成员,将指定端口加入到指定VLAN中之后,端口就可以转发指定VLAN的报文。

根据端口在转发报文时对Tag标签的不同处理方式,可将端口的链路类型分为三种:

l Access类型:端口只能属于1个VLAN,一般用于连接用户设备;

l Trunk类型:端口可以允许多个VLAN通过,可以接收和发送多个VLAN的报文,一般用于网络设备之间连接;

l Hybrid类型:端口可以允许多个VLAN通过,可以接收和发送多个VLAN的报文,可以用于网络设备之间连接,也可以用于连接用户设备。

Hybrid端口和Trunk端口的不同之处在于:

l Hybrid端口允许多个VLAN的报文发送时不带Tag标签;

l Trunk端口只允许缺省VLAN的报文发送时不带Tag标签。

除了可以设置端口允许通过的VLAN,还可以设置端口的缺省VLAN。在缺省情况下,所有端口的缺省VLAN均为VLAN1,但用户可以根据需要进行配置。

l Access端口的缺省VLAN就是它所在的VLAN,不能配置。

l Trunk端口和Hybrid端口可以允许多个VLAN通过,能够配置缺省VLAN。

l 当执行undo vlan命令删除的VLAN是某个端口的缺省VLAN时,对Access端口,端口的缺省VLAN会恢复到VLAN1;对Trunk或Hybrid端口,端口的缺省VLAN配置不会改变,即它们可以使用已经不存在的VLAN作为缺省VLAN。

![]()

l Voice VLAN工作在自动模式的端口,不能将缺省VLAN设置为Voice VLAN,否则系统会提示用户无法进行配置。有关Voice VLAN的相关内容,请参见“4 Voice VLAN配置”。

l 本端设备端口的缺省VLAN ID和相连的对端设备端口的缺省VLAN ID必须一致,否则本端缺省VLAN的报文将不能正确传输至对端。

在配置了端口链路类型和缺省VLAN后,端口对报文的接收和发送的处理有几种不同情况,具体情况请参看表1-3。

|

端口类型 |

对接收报文的处理 |

对发送报文的处理 |

|

|

当接收到的报文不带Tag时 |

当接收到的报文带有Tag时 |

||

|

Access端口 |

为报文压入缺省VLAN的Tag |

l 当VLAN ID与缺省VLAN ID相同时,接收该报文 l 当VLAN ID与缺省VLAN ID不同时,丢弃该报文 |

由于VLAN ID就是缺省VLAN ID,去掉Tag,发送该报文 |

|

Trunk端口 |

l 当缺省VLAN ID在端口允许通过的VLAN ID列表里时,接收该报文,给报文打上缺省VLAN的Tag l 当缺省VLAN ID不在端口允许通过的VLAN ID列表里时,丢弃该报文 |

l 当VLAN ID在端口允许通过的VLAN ID列表里时,接收该报文 l 当VLAN ID是该端口不允许通过的VLAN ID时,丢弃该报文 |

l 当VLAN ID与缺省VLAN ID相同且是该端口允许通过的VLAN ID时:去掉Tag,发送该报文 l 当VLAN ID与缺省VLAN ID不同,且是该端口允许通过的VLAN ID时:保持原有Tag,发送该报文 |

|

Hybrid端口 |

当报文中携带的VLAN ID是该端口允许通过的VLAN ID时,发送该报文,并可以通过port hybrid vlan命令配置端口在发送该VLAN(包括缺省VLAN)的报文时是否携带Tag |

||

配置基于Access端口的VLAN有两种方法:一种是在VLAN视图下进行配置,一种是在以太网端口视图/端口组视图下进行配置。

表1-4 配置基于Access端口的VLAN(在VLAN视图下)

|

配置 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

进入VLAN视图 |

vlan vlan-id |

必选 如果指定的VLAN不存在,则该命令先完成VLAN的创建,然后再进入该VLAN的视图 |

|

向当前VLAN中添加一个或一组Access端口 |

port interface-list |

必选 缺省情况下,系统将所有端口都加入到VLAN1 |

表1-5 配置基于Access端口的VLAN(在以太网端口视图/端口组视图下/二层聚合接口视图)

|

操作 |

命令 |

说明 |

|

|

进入系统视图 |

system-view |

- |

|

|

进入以太网端口视图或端口组视图或二层聚合接口视图 |

进入以太网端口视图 |

interface interface-type interface-number |

三者必选其一 l 进入以太网端口视图后,下面进行的配置只在当前端口下生效; l 进入端口组视图后,下面进行的配置将在端口组中的所有端口下生效 l 在二层聚合接口视图下执行该命令,则该配置将对二层聚合接口以及相应的所有成员端口生效。在配置过程中,如果某个成员端口配置失败,系统会自动跳过该成员端口继续配置其它成员端口;如果二层聚合接口配置失败,则不会再配置成员端口 |

|

进入端口组视图 |

port-group manual port-group-name |

||

|

进入二层聚合接口视图 |

interface bridge-aggregation interface-number |

||

|

配置端口的链路类型为Access类型 |

port link-type access |

可选 缺省情况下,端口的链路类型为Access类型 |

|

|

将当前Access端口加入到指定VLAN |

port access vlan vlan-id |

可选 缺省情况下,所有Access端口均属于且只属于VLAN1 |

|

![]()

在将Access端口加入到指定VLAN之前,要加入的VLAN必须已经存在。

Trunk端口可以允许多个VLAN通过,只能在以太网端口视图/端口组视图/二层聚合接口视图下进行配置。

表1-6 配置基于Trunk端口的VLAN

|

操作 |

命令 |

说明 |

|

|

进入系统视图 |

system-view |

- |

|

|

进入以太网端口视图或端口组视图或二层聚合接口视图 |

进入以太网端口视图 |

interface interface-type interface-number |

三者必选其一 l 进入以太网端口视图后,下面进行的配置只在当前端口下生效; l 进入端口组视图后,下面进行的配置将在端口组中的所有端口下生效 l 在二层聚合接口视图下执行该命令,则该配置将对二层聚合接口以及相应的所有成员端口生效。在配置过程中,如果某个成员端口配置失败,系统会自动跳过该成员端口继续配置其它成员端口;如果二层聚合接口配置失败,则不会再配置成员端口 |

|

进入端口组视图 |

port-group manual port-group-name |

||

|

进入二层聚合接口视图 |

interface bridge-aggregation interface-number |

||

|

配置端口的链路类型为Trunk类型 |

port link-type trunk |

必选 缺省情况下,端口的链路类型为Access类型 |

|

|

允许指定的VLAN通过当前Trunk端口 |

port trunk permit vlan { vlan-id-list | all } |

必选 缺省情况下,Trunk端口只允许VLAN1通过 |

|

|

设置Trunk端口的缺省VLAN |

port trunk pvid vlan vlan-id |

可选 缺省情况下,Trunk端口的缺省VLAN为VLAN1 |

|

![]()

l Trunk端口和Hybrid端口之间不能直接切换,只能先设为Access端口,再设置为其它类型端口。例如:Trunk端口不能直接被设置为Hybrid端口,只能先设为Access端口,再设置为Hybrid端口。

l 本端设备Trunk端口的缺省VLAN ID和相连的对端设备的Trunk端口的缺省VLAN ID必须一致,否则报文将不能正确传输。

l 配置缺省VLAN后,必须使用port trunk permit vlan命令配置允许缺省VLAN的报文通过,出接口才能转发缺省VLAN的报文。

Hybrid端口可以允许多个VLAN通过,只能在以太网端口视图/端口组视图/二层聚合接口视图下进行配置。

表1-7 配置基于Hybrid端口的VLAN

|

操作 |

命令 |

说明 |

|

|

进入系统视图 |

system-view |

- |

|

|

进入以太网端口视图或端口组视图 |

进入以太网端口视图 |

interface interface-type interface-number |

三者必选其一 l 进入以太网端口视图后,下面进行的配置只在当前端口下生效; l 进入端口组视图后,下面进行的配置将在端口组中的所有端口下生效 l 在二层聚合接口视图下执行该命令,则该配置将对二层聚合接口以及相应的所有成员端口生效。在配置过程中,如果某个成员端口配置失败,系统会自动跳过该成员端口继续配置其它成员端口;如果二层聚合接口配置失败,则不会再配置成员端口 |

|

进入端口组视图 |

port-group manual port-group-name |

||

|

进入二层聚合接口视图 |

interface bridge-aggregation interface-number |

||

|

配置端口的链路类型为Hybrid类型 |

port link-type hybrid |

必选 缺省情况下,端口的链路类型为Access类型 |

|

|

允许指定的VLAN通过当前Hybrid端口 |

port hybrid vlan vlan-id-list { tagged | untagged } |

必选 缺省情况下,Hybrid端口只允许VLAN1的报文以untagged方式通过(即VLAN1的报文从该端口发送出去后不携带VLAN Tag) |

|

|

设置Hybrid端口的缺省VLAN |

port hybrid pvid vlan vlan-id |

可选 缺省情况下,Hybrid端口的缺省VLAN为VLAN1 |

|

![]()

l Trunk端口和Hybrid端口之间不能直接切换,只能先设为Access端口,再设置为其它类型端口。例如:Trunk端口不能直接被设置为Hybrid端口,只能先设为Access端口,再设置为Hybrid端口。

l 在设置允许指定的VLAN通过Hybrid端口之前,允许通过的VLAN必须已经存在。

l 本机Hybrid端口的缺省VLAN和相连的对端交换机的Hybrid端口的缺省VLAN必须一致,否则端口将不能正常转发报文。

l 配置缺省VLAN后,必须使用port hybrid vlan命令配置允许缺省VLAN的报文通过,出接口才能转发缺省VLAN的报文。

基于MAC划分VLAN是VLAN的另一种划分方法。它按照报文的源MAC地址来定义VLAN成员,将指定报文加入该VLAN的tag后发送。该功能通常会和安全(比如802.1X)技术联合使用,以实现终端的安全、灵活接入。

如果端口采用基于MAC地址划分VLAN的机制,则当端口收到报文时,采用以下方法处理:

l 当收到的报文为untagged报文时,会以报文的源MAC为根据去匹配MAC-VLAN表项。如果匹配成功,则按照匹配到的VLAN ID和优先级进行转发;如果匹配失败,则按其它匹配原则进行匹配。

l 当收到的报文为tagged报文时,处理方式和基于端口的VLAN一样:如果端口允许携带该VLAN标记的报文通过,则正常转发;如果不允许,则丢弃该报文。

基于MAC地址的VLAN可以通过如下两种方式来进行配置:

l 通过命令行静态配置。用户通过命令行来配置MAC地址和VLAN的关联关系。

l 通过认证服务器来自动配置(即VLAN下发)。设备根据认证服务器提供的信息,动态创建MAC地址和VLAN的关联关系。如果用户下线,系统将自动删除该对应关系。该方式下(只)需要在认证服务器上配置MAC地址和VLAN的关联,有关该方式的详细介绍请参见“802.1X配置”。

MAC-VLAN表项可以同时支持两种配置方式,即在本地设备和认证服务器上都进行了配置,但是这两种配置必须一致配置才能生效;如果不一致的话,则先执行的配置生效。

![]()

基于MAC的VLAN功能只能在Hybrid端口配置。

表1-8 配置基于MAC的VLAN

|

操作 |

命令 |

说明 |

|

|

进入系统视图 |

system-view |

- |

|

|

配置MAC地址与VLAN的关联 |

mac-vlan mac-address mac-address [ mask mac-mask ] vlan vlan-id [ priority priority ] |

必选 |

|

|

进入以太网端口视图或端口组视图 |

进入以太网端口视图 |

interface interface-type interface-number |

二者必选其一 进入以太网端口视图后,下面进行的配置只在当前端口下生效;进入端口组视图后,下面进行的配置将在端口组中的所有端口下生效 |

|

进入端口组视图 |

port-group manual port-group-name |

||

|

配置端口的链路类型为Hybrid类型 |

port link-type hybrid |

必选 |

|

|

允许基于MAC的VLAN通过当前Hybrid端口 |

port hybrid vlan vlan-id-list { tagged | untagged } |

必选 缺省情况下,所有Hybrid端口只允许VLAN 1通过 |

|

|

使能基于MAC地址划分VLAN的功能 |

mac-vlan enable |

必选 缺省情况下,缺省情况下,没有使能端口的MAC VLAN功能 |

|

|

配置VLAN匹配优先级 |

vlan precedence { mac-vlan | ip-subnet-vlan } |

可选 缺省情况下,优先根据单个MAC地址来匹配VLAN |

|

![]()

在某个untag报文的源地址同时匹配MAC-VLAN表项和Voice VLAN的OUI地址的情况下,MAC-VLAN功能将生效,导致该报文不能进入Voice VLAN传输。因此,建议用户不要将语音报文的OUI地址配置为MAC-VLAN的匹配地址。

![]()

基于协议的VLAN只对Hybrid端口配置才有效。

基于协议的VLAN是根据端口接收到的报文所属的协议(族)类型及封装格式来给报文分配不同的VLAN ID。可用来划分VLAN的协议有IP、IPX、AppleTalk(AT),封装格式有Ethernet II、802.3 raw、802.2 LLC、802.2 SNAP等。

协议VLAN由协议模板定义,协议模板由“封装格式+协议类型”确定。在一个端口上,可以同时关联多个协议模板。当端口和协议VLAN关联后,对于从端口接收到untagged报文(没有携带VLAN标记的报文)会做如下处理:

l 如果报文匹配协议模板,则给报文打上由该协议模板定义的协议VLAN的VLAN ID;

l 如果报文没有匹配协议模板,则给报文打上端口的缺省VLAN ID。

对于端口接收到的tagged报文(携带VLAN标记的报文),处理方式和基于端口的VLAN一样:如果端口允许携带该VLAN标记的报文通过,则正常转发;如果不允许,则丢弃该报文。

此特性主要应用于将网络中提供的服务类型与VLAN相绑定,方便管理和维护。

表1-9 配置基于协议的VLAN

|

操作 |

命令 |

说明 |

|

|

进入系统视图 |

system-view |

- |

|

|

进入VLAN视图 |

vlan vlan-id |

必选 如果指定的VLAN不存在,则该命令先完成VLAN的创建,然后再进入该VLAN的视图 |

|

|

配置基于协议的VLAN,并指定协议模板 |

protocol-vlan [ protocol-index ] { at | ipv4 | ipv6 | ipx { ethernetii | llc | raw | snap } | mode { ethernetii etype etype-id | llc { dsap dsap-id [ ssap ssap-id ] | ssap ssap-id } | snap etype etype-id } } |

必选 |

|

|

退出VLAN视图 |

quit |

- |

|

|

进入以太网端口视图或端口组视图或二层聚合接口视图 |

进入以太网端口视图 |

interface interface-type interface-number |

三者必选其一 l 进入以太网端口视图后,下面进行的配置只在当前端口下生效; l 进入端口组视图后,下面进行的配置将在端口组中的所有端口下生效 l 在二层聚合接口视图下执行该命令,则该配置将对二层聚合接口以及相应的所有成员端口生效。在配置过程中,如果某个成员端口配置失败,系统会自动跳过该成员端口继续配置其它成员端口;如果二层聚合接口配置失败,则不会再配置成员端口 |

|

进入端口组视图 |

port-group manual port-group-name |

||

|

进入二层聚合接口视图 |

interface bridge-aggregation interface-number |

||

|

配置端口的链路类型为Hybrid类型 |

port link-type hybrid |

必选 |

|

|

允许基于协议的VLAN通过当前Hybrid端口 |

port hybrid vlan vlan-id-list { tagged | untagged } |

必选 缺省情况下,所有Hybrid端口只允许VLAN 1通过 |

|

|

配置Hybrid端口与基于协议的VLAN关联 |

port hybrid protocol-vlan vlan vlan-id { protocol-index [ to protocol-end ] | all } |

必选 |

|

![]()

l S7500E系列以太网交换机目前暂不支持将appletalk的协议模板与端口进行关联。

l protocol-vlan命令中的dsap-id和ssap-id不能同时设置成0xe0,0xe0对应的是ipx llc协议模板;dsap-id和ssap-id也不能同时设成0xff,0xff对应的是ipx raw协议模板。

l 在使用mode参数配置协议VLAN时,如果将ethernetii型报文的etype参数值配置为0x0800、0x8137、0x809b、0x86dd,则分别与ipv4、ipx、appletalk和ipv6协议模板相同,因此不允许配置ethernetii报文的etype参数为这四个数值。

l 协议VLAN特性要求Hybrid入端口的报文格式为untagged的,而自动模式下的Voice VLAN只支持Hybrid端口对tagged的语音流进行处理(详情请参见“4 Voice VLAN配置”),因此,不能将某个VLAN同时设置为协议VLAN和Voice VLAN。

基于IP子网的VLAN是根据报文源IP地址及子网掩码来进行划分的。设备从端口接收到untagged报文后,会根据报文的源地址来确定报文所属的VLAN,然后将报文自动划分到指定VLAN中传输。

此特性主要用于将指定网段或IP地址发出的报文在指定的VLAN中传送。

![]()

基于IP子网的VLAN只对Hybrid端口配置有效。

表1-10 配置基于IP子网的VLAN

|

操作 |

命令 |

说明 |

|

|

进入系统视图 |

system-view |

- |

|

|

进入VLAN视图 |

vlan vlan-id |

- |

|

|

配置IP子网与当前VLAN的关联 |

ip-subnet-vlan [ ip-subnet-index ] ip ip-address [ mask ] |

必选 配置的IP网段或IP地址不能是组播网段或组播地址 |

|

|

退回系统视图 |

quit |

- |

|

|

进入以太网端口视图或端口组视图 |

进入以太网端口视图 |

interface interface-type interface-number |

三者必选其一 l 进入以太网端口视图后,下面进行的配置只在当前端口下生效; l 进入端口组视图后,下面进行的配置将在端口组中的所有端口下生效 l 在二层聚合接口视图下执行该命令,则该配置将对二层聚合接口以及相应的所有成员端口生效。在配置过程中,如果某个成员端口配置失败,系统会自动跳过该成员端口继续配置其它成员端口;如果二层聚合接口配置失败,则不会再配置成员端口 |

|

进入端口组视图 |

port-group { manual port-group-name | aggregation agg-id } |

||

|

进入二层聚合接口视图 |

interface bridge-aggregation interface-number |

||

|

配置端口的链路类型为Hybrid类型 |

port link-type hybrid |

必选 |

|

|

允许基于IP子网的VLAN通过当前Hybrid端口 |

port hybrid vlan vlan-id-list { tagged | untagged } |

必选 |

|

|

配置Hybrid端口与基于IP子网的VLAN关联 |

port hybrid ip-subnet-vlan vlan vlan-id |

必选 |

|

在完成上述配置后,在任意视图下执行display命令可以显示配置后VLAN的运行情况,通过查看显示信息验证配置的效果。

在用户视图下执行reset命令可以清除接口统计信息。

表1-11 VLAN显示和维护

|

操作 |

命令 |

|

显示VLAN相关信息 |

display vlan [ vlan-id1 [ to vlan-id2 ] | all | dynamic | reserved | static ] |

|

显示VLAN接口相关信息 |

display interface vlan-interface [ vlan-interface-id ] |

|

显示设备上当前存在的Hybrid或Trunk端口 |

display port { hybrid | trunk } |

|

显示MAC-VLAN表项 |

display mac-vlan { all | dynamic | mac-address mac-address [ mask mac-mask ] | static | vlan vlan-id } |

|

显示所有使能了MAC VLAN功能的接口 |

display mac-vlan interface |

|

显示指定VLAN上配置的协议信息及协议的索引 |

display protocol-vlan vlan { vlan-id [ to vlan-id ] | all } |

|

显示指定端口上已配置的协议VLAN的相关信息 |

display protocol-vlan interface { interface-type interface-number [ to interface-type interface-number ] | all } |

|

显示指定VLAN上配置的IP子网VLAN信息及IP子网的索引 |

display ip-subnet-vlan vlan { vlan-id [ to vlan-id ] | all } |

|

显示指定端口上配置的IP子网VLAN信息及IP子网的索引 |

display ip-subnet-vlan interface { interface-type interface-number1 [ to interface-type interface-number2 ] | all } |

|

清除VLAN接口的统计信息 |

reset counters interface vlan-interface [ vlan-interface-id ] |

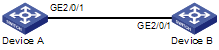

l Device A与对端Device B使用Trunk端口GigabitEthernet2/0/1相连;

l 该端口的缺省VLAN ID为100;

l 该端口允许VLAN2、VLAN6到VLAN50、VLAN100的报文通过。

图1-4 配置基于端口的VLAN组网图

(1) 配置Device A

# 创建VLAN2、VLAN6到VLAN50、VLAN100。

<DeviceA> system-view

[DeviceA] vlan 2

[DeviceA-vlan2] quit

[DeviceA] vlan 100

[DeviceA-vlan100] vlan 6 to 50

Please wait... Done.

# 进入GigabitEthernet2/0/1以太网端口视图。

[DeviceA] interface gigabitethernet 2/0/1

# 配置GigabitEthernet2/0/1为Trunk端口,并配置端口的缺省VLAN ID为100。

[DeviceA-GigabitEthernet2/0/1] port link-type trunk

[DeviceA-GigabitEthernet2/0/1] port trunk pvid vlan 100

# 配置GigabitEthernet2/0/1禁止VLAN1的报文通过(所有端口缺省情况下都是允许VLAN1的报文通过的)。

[DeviceA-GigabitEthernet2/0/1] undo port trunk permit vlan 1

# 配置GigabitEthernet2/0/1允许VLAN2、VLAN6到VLAN50、VLAN100的报文通过。

[DeviceA-GigabitEthernet2/0/1] port trunk permit vlan 2 6 to 50 100

Please wait... Done.

[DeviceA-GigabitEthernet2/0/1] quit

[DeviceA] quit

(2) 配置Device B,与设备A配置步骤雷同,不再赘述。

此处以Device A的验证为例,Device B的验证与此类似,不再赘述。

# 查看Device A的GigabitEthernet2/0/1的相关信息,验证以上配置是否生效。

<DeviceA> display interface gigabitethernet 2/0/1

GigabitEthernet2/0/1 current state: UP

IP Packet Frame Type: PKTFMT_ETHNT_2, Hardware Address: 00e0-fc00-6504

Description: GigabitEthernet2/0/1 Interface

Loopback is not set

Media type is twisted pair

Port hardware type is 1000_BASE_T

Unknown-speed mode, unknown-duplex mode

Link speed type is autonegotiation, link duplex type is autonegotiation

Flow-control is not enabled

The Maximum Frame Length is 1536

Broadcast MAX-ratio: 100%

Unicast MAX-ratio: 100%

Multicast MAX-ratio: 100%

Allow jumbo frame to pass

PVID: 100

Mdi type: auto

Link delay is 0(sec)

Port link-type: trunk

VLAN passing : 2, 6-50, 100

VLAN permitted: 2, 6-50, 100

Trunk port encapsulation: IEEE 802.1q

Port priority: 0

Last 300 seconds input: 0 packets/sec 0 bytes/sec -%

Last 300 seconds output: 0 packets/sec 0 bytes/sec -%

Input (total): 0 packets, 0 bytes

0 broadcasts, 0 multicasts

Input (normal): 0 packets, - bytes

0 broadcasts, 0 multicasts

Input: 0 input errors, 0 runts, 0 giants, 0 throttles

0 CRC, 0 frame, - overruns, 0 aborts

- ignored, - parity errors

Output (total): 0 packets, 0 bytes

0 broadcasts, 0 multicasts, 0 pauses

Output (normal): 0 packets, - bytes

0 broadcasts, 0 multicasts, 0 pauses

Output: 0 output errors, - underruns, - buffer failures

0 aborts, 0 deferred, 0 collisions, 0 late collisions

0 lost carrier, - no carrier

通过以上显示信息,可以看到端口的类型为trunk(Port link-type: trunk),端口的缺省VLAN为VLAN 100(PVID: 100),端口允许VLAN2、VLAN6到VLAN50、VLAN100的报文通过(VLAN permitted: 2, 6-50, 100)。配置成功。

随着网络的发展,网络地址资源日趋紧张,为了节省IP地址,Super VLAN的概念被提出来。Super VLAN又称为VLAN聚合(VLAN Aggregation),其原理是一个Super VLAN和多个Sub VLAN关联,Super VLAN内不能加入物理端口,但可以创建对应的VLAN接口,VLAN接口下可以配置IP地址;Sub VLAN可以加入物理端口,但不能创建对应的VLAN接口,所有Sub VLAN内的端口共用Super VLAN的VLAN接口IP地址,不同Sub VLAN之间二层相互隔离。当Sub VLAN内的用户需要进行三层通信时,将使用Super VLAN的IP地址作为网关地址,这样多个Sub VLAN共享一个网关地址,从而节省了IP地址资源。

为了实现Sub VLAN之间的三层互通及Sub VLAN与其它网络的互通,需要利用本地代理ARP功能。在创建好Super VLAN和VLAN接口之后,用户需要开启设备的本地代理ARP功能,Super VLAN利用本地代理ARP可以进行ARP请求和响应报文的转发与处理,从而实现了Sub VLAN之间的三层互通。

表2-1 配置Super VLAN

|

配置 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

进入VLAN视图 |

vlan vlan-id |

必选 如果指定的VLAN不存在,则该命令先完成VLAN的创建,然后再进入该VLAN的视图 |

|

设置VLAN类型为Super VLAN |

supervlan |

必选 |

|

配置Super VLAN和Sub VLAN间的映射关系 |

subvlan vlan-list |

必选 |

|

退出VLAN视图 |

quit |

- |

|

进入VLAN接口视图 |

interface vlan-interface vlan-interface-id |

必选 如果该VLAN接口不存在,则先创建该接口,再进入该VLAN接口视图 |

|

配置VLAN接口的IP地址 |

ip address ip-address { mask | mask-length } [ sub ] |

必选 缺省情况下,没有配置VLAN接口的IP地址 |

|

开启本地代理ARP功能 |

local-proxy-arp enable |

必选 缺省情况下,本地代理ARP功能处于关闭状态 |

![]()

l 以上步骤中配置的VLAN接口的IP地址就是对应的Super VLAN的IP地址。

l local-proxy-arp enable命令以及本地代理ARP功能的相关内容,请参见“IP业务分册”中的“ARP命令”和“ARP配置”。

l 如果某个VLAN被指定为Super VLAN,则该VLAN不能被指定为某个端口的GuestVlan;同样,如果某个VLAN被指定为某个端口的GuestVlan,则该VLAN不能被指定为Super VLAN。GuestVlan的相关内容请参见“安全分册”中的“802.1X配置”。

l 在Super VLAN下可以配置二层组播功能,但是该配置将不会生效。

l 在Super VLAN对应的VLAN接口下可以配置DHCP、三层组播、动态路由等功能,但是只有DHCP的配置生效,其它配置将不会生效。

l 在Super VLAN对应的VLAN接口下配置VRRP功能后,会对网络性能造成影响,建议不要这样配置。

在完成上述配置后,在任意视图下执行display命令可以显示配置后Super VLAN的运行情况,通过查看显示信息验证配置的效果。

表2-2 Super VLAN显示和维护

|

操作 |

命令 |

|

显示Super VLAN和Sub VLAN之间的映射关系 |

display supervlan [ supervlan-id ] |

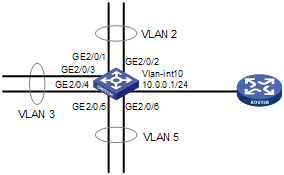

l 创建Super VLAN10,VLAN接口的IP地址为10.0.0.1/24。

l 创建Sub VLAN:VLAN2、VLAN3、VLAN5

l 端口GigabitEthernet2/0/1和端口GigabitEthernet2/0/2属于VLAN2,端口GigabitEthernet2/0/3和端口GigabitEthernet2/0/4属于VLAN3,端口GigabitEthernet2/0/5和端口GigabitEthernet2/0/6属于VLAN5

l 各Sub VLAN的用户之间能够满足二层隔离和三层互通

图2-1 配置Super-vlan组网图

# 创建VLAN10,配置VLAN接口的IP地址为10.0.0.1/24。

<Sysname> system-view

[Sysname] vlan 10

[Sysname-vlan10] interface vlan-interface 10

[Sysname-Vlan-interface10] ip address 10.0.0.1 255.255.255.0

# 为实现Super VLAN特性,开启设备的本地代理功能。

[Sysname-Vlan-interface10] local-proxy-arp enable

[Sysname-Vlan-interface10] quit

# 创建VLAN2,并添加端口GigabitEthernet2/0/1和端口GigabitEthernet2/0/2。

[Sysname] vlan 2

[Sysname-vlan2] port GigabitEthernet 2/0/1 GigabitEthernet 2/0/2

# 创建VLAN3,并添加端口GigabitEthernet2/0/3和端口GigabitEthernet2/0/4。

[Sysname-vlan2] quit

[Sysname] vlan 3

[Sysname-vlan3] port GigabitEthernet 2/0/3 GigabitEthernet 2/0/4

# 创建VLAN5,并添加端口GigabitEthernet2/0/5和端口GigabitEthernet2/0/6。

[Sysname-vlan3] quit

[Sysname] vlan 5

[Sysname-vlan5] port GigabitEthernet 2/0/5 GigabitEthernet 2/0/6

# 指定VLAN10为Super VLAN,VLAN2、VLAN3和VLAN5为Sub VLAN。

[Sysname-vlan5] quit

[Sysname] vlan 10

[Sysname-vlan10] supervlan

[Sysname-vlan10] subvlan 2 3 5

[Sysname-vlan10] quit

[Sysname] quit

# 查看VLAN 10的相关信息,验证以上配置是否生效。

<Sysname> display supervlan

SuperVLAN ID : 10

SubVLAN ID : 2-3 5

VLAN ID: 10

VLAN Type: static

It is a Super VLAN.

Route Interface: configured

IP Address: 10.0.0.1

Subnet Mask: 255.255.255.0

Description: VLAN 0010

Tagged Ports: none

Untagged Ports: none

VLAN ID: 2

VLAN Type: static

It is a Sub VLAN.

Route Interface: configured

IP Address: 10.0.0.1

Subnet Mask: 255.255.255.0

Description: VLAN 0002

Tagged Ports: none

Untagged Ports:

GigabitEthernet2/0/1 GigabitEthernet2/0/2

VLAN ID: 3

VLAN Type: static

It is a Sub VLAN.

Route Interface: configured

IP Address: 10.0.0.1

Subnet Mask: 255.255.255.0

Description: VLAN 0003

Tagged Ports: none

Untagged Ports:

GigabitEthernet2/0/3 GigabitEthernet2/0/4

VLAN ID: 5

VLAN Type: static

It is a Sub VLAN.

Route Interface: configured

IP Address: 10.0.0.1

Subnet Mask: 255.255.255.0

Description: VLAN 0005

Tagged Ports: none

Untagged Ports:

GigabitEthernet2/0/5 GigabitEthernet2/0/6

Isolate-user-vlan采用二层VLAN结构,它在同一台设备上设置Isolate-user-vlan和Secondary VLAN两类VLAN。

l Isolate-user-vlan用于上行,不同的Secondary VLAN关联到同一个Isolate-user-vlan。上行连接的设备只知道Isolate-user-vlan,而不必关心Secondary VLAN,简化了网络配置,节省了VLAN资源。

l Secondary VLAN用于连接用户,Secondary VLAN之间二层报文互相隔离。如果希望实现同一Isolate-user-vlan下Secondary VLAN用户之间报文的互通,可以通过配置上行设备的本地ARP代理功能来实现三层报文的互通。

l 一个Isolate-user-vlan可以和多个Secondary VLAN相对应。Isolate-user-vlan下面的Secondary VLAN对上行设备不可见。

如下图所示,设备Switch B上启动了Isolate-user-vlan功能。其中VLAN10是Isolate-user-vlan;VLAN2、VLAN5、VLAN8是Secondary VLAN;VLAN2、VLAN5、VLAN8都映射到VLAN10;VLAN2、VLAN5、VLAN8对Switch A不可见。

图3-1 Isolate-user-vlan示意图

Isolate-user-vlan配置主要包括五个步骤:

(1) 配置Isolate-user-vlan。

(2) 配置Secondary VLAN。

(3) 向Isolate-user-vlan中添加端口(该端口不能为Trunk类型端口),并确保至少有一个端口的缺省VLAN就是该Isolate-user-vlan。

(4) 向Secondary VLAN中添加端口(该端口不能为Trunk类型端口),并确保至少有一个端口的缺省VLAN就是该Secondary VLAN。

(5) 配置Isolate-user-vlan和Secondary VLAN间的映射关系。

表3-1 配置Isolate-user-vlan

|

操作 |

命令 |

说明 |

|

|

进入系统视图 |

system-view |

- |

|

|

创建Isolate-user-vlan,并进入VLAN视图 |

vlan vlan-id |

- |

|

|

设置VLAN类型为Isolate-user-vlan |

isolate-user-vlan enable |

必选 |

|

|

退回系统视图 |

quit |

- |

|

|

为Isolate-user-vlan添加端口,并确保至少有一个端口的缺省VLAN为Isolate-user-vlan |

Access端口 |

请参见“1.4.2 配置基于Access端口的VLAN” |

二者必选其一 |

|

Hybrid端口 |

请参见“1.4.4 配置基于Hybrid端口的VLAN” |

||

|

退回系统视图 |

quit |

- |

|

|

创建Secondary VLAN |

vlan { vlan-id1 [ to vlan-id2 ] | all } |

必选 |

|

|

为Secondary VLAN添加端口,并确保至少有一个端口的缺省VLAN为Secondary VLAN |

Access端口 |

请参见“1.4.2 配置基于Access端口的VLAN” |

二者必选其一 |

|

Hybrid端口 |

请参见“1.4.4 配置基于Hybrid端口的VLAN” |

||

|

退回系统视图 |

quit |

- |

|

|

配置Isolate-user-vlan和Secondary VLAN间的映射关系 |

isolate-user-vlan isolate-user-vlan-id secondary secondary-vlan-list |

必选 |

|

![]()

建立映射关系后,系统将禁止向Isolate-user-vlan和Secondary VLAN中添加/删除端口以及删除VLAN的操作,只有在解除了映射关系后才可以执行以上操作。

在完成上述配置后,在任意视图下执行display命令可以显示配置后Isolate-user-vlan的运行情况,通过查看显示信息验证配置的效果。

表3-2 Isolate-user-vlan显示和维护

|

操作 |

命令 |

|

显示Isolate-user-vlan和Secondary VLAN的映射关系 |

display isolate-user-vlan [ isolate-user-vlan-id ] |

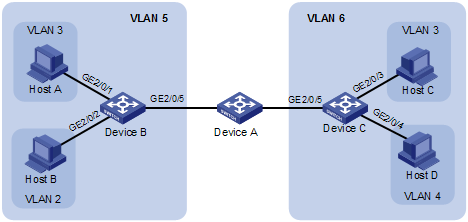

l Device A下接Device B、Device C。

l Device B上的VLAN 5为Isolate-user-vlan,包含上行端口GigabitEthernet2/0/5和两个Secondary VLAN(VLAN 2和VLAN 3),VLAN 2包含端口GigabitEthernet2/0/2,VLAN 3包含端口GigabitEthernet2/0/1。

l Device C上的VLAN 6为Isolate-user-vlan,包含上行端口GigabitEthernet2/0/5和两个Secondary VLAN(VLAN 3和VLAN 4),VLAN 3包含端口GigabitEthernet2/0/3,VLAN4包含端口GigabitEthernet2/0/4。

l 从Device A看,下接的Device B只有一个VLAN(VLAN 5),下接的设备C只有一个VLAN(VLAN 6)。

图3-2 配置Isolate-user-vlan组网图

下面只列出Device B和Device C的配置过程。

(1) 配置Device B

# 配置Isolate-user-vlan。

<DeviceB> system-view

[DeviceB] vlan 5

[DeviceB-vlan5] isolate-user-vlan enable

[DeviceB-vlan5] port GigabitEthernet 2/0/5

[DeviceB-vlan5] quit

# 配置Secondary VLAN。

[DeviceB] vlan 3

[DeviceB-vlan3] port GigabitEthernet 2/0/1

[DeviceB-vlan3] quit

[DeviceB] vlan 2

[DeviceB-vlan2] port GigabitEthernet 2/0/2

[DeviceB-vlan2] quit

# 配置Isolate-user-vlan和Secondary VLAN间的映射关系。

[DeviceB] isolate-user-vlan 5 secondary 2 to 3

(2) 配置Device C

# 配置Isolate-user-vlan。

<DeviceC> system-view

[DeviceC] vlan 6

[DeviceC-vlan6] isolate-user-vlan enable

[DeviceC-vlan6] port GigabitEthernet 2/0/5

[DeviceC-vlan6] quit

# 配置Secondary VLAN。

[DeviceC] vlan 3

[DeviceC-vlan3] port GigabitEthernet 2/0/3

[DeviceC-vlan3] quit

[DeviceC] vlan 4

[DeviceC-vlan4] port GigabitEthernet 2/0/4

# 配置Isolate-user-vlan和Secondary VLAN间的映射关系。

[DeviceC-vlan4] quit

[DeviceC] isolate-user-vlan 6 secondary 3 to 4

# 显示Device B上的Isolate-user-vlan配置情况。

[DeviceB] display isolate-user-vlan

Isolate-user-VLAN VLAN ID : 5

Secondary VLAN ID : 2-3

VLAN ID: 5

VLAN Type: static

Isolate-user-VLAN type : isolate-user-VLAN

Route Interface: not configured

Description: VLAN 0005

Tagged Ports: none

Untagged Ports:

GigabitEthernet2/0/1 GigabitEthernet2/0/2 GigabitEthernet2/0/5

VLAN ID: 2

VLAN Type: static

Isolate-user-VLAN type : secondary

Route Interface: not configured

Description: VLAN 0002

Tagged Ports: none

Untagged Ports:

GigabitEthernet2/0/2 GigabitEthernet2/0/5

VLAN ID: 3

VLAN Type: static

Isolate-user-VLAN type : secondary

Route Interface: not configured

Description: VLAN 0003

Tagged Ports: none

Untagged Ports:

GigabitEthernet2/0/1 GigabitEthernet2/0/5

Voice VLAN是为用户的语音数据流而专门划分的VLAN。通过划分Voice VLAN并将连接语音设备的端口加入Voice VLAN,可以为语音数据配置QoS(Quality of Service,服务质量)参数,提高语音数据报文优先级、保证通话质量。

设备可以根据进入端口的数据报文中的源MAC地址字段来判断该数据流是否为语音数据流。源MAC地址符合系统设置的语音设备OUI(Organizationally Unique Identifier,全球统一标识符)地址的报文被认为是语音数据流,被划分到Voice VLAN中传输。

用户可以预先设置OUI地址,也可以使用缺省的OUI地址作为判断标准。设备缺省的OUI地址如表4-1所示。

|

序号 |

OUI地址 |

生产厂商 |

|

1 |

0001-e300-0000 |

Siemens phone |

|

2 |

0003-6b00-0000 |

Cisco phone |

|

3 |

0004-0d00-0000 |

Avaya phone |

|

4 |

0060-b900-0000 |

Philips/NEC phone |

|

5 |

00d0-1e00-0000 |

Pingtel phone |

|

6 |

00e0-7500-0000 |

Polycom phone |

|

7 |

00e0-bb00-0000 |

3com phone |

![]()

l 通常意义下,OUI(Organizationally Unique Identifier)指的是MAC地址的前24位(二进制),是IEEE(Institute of Electrical and Electronics Engineers,电气和电子工程师学会)为不同设备供应商分配的一个全球唯一的标识符。本文中的OUI有别于通常意义的OUI地址,它是设备判断收到的报文是否为语音报文的依据,是voice vlan mac-address命令中的mac-address和oui-mask参数相与的结果。

l 设备缺省的OUI地址可以手工删除,删除之后也可再次手工添加。

Voice VLAN的工作模式包括自动模式和手动模式,这个自动和手动指的是端口加入Voice VLAN的方式。

l 在自动模式下,系统利用IP电话上电时发出的协议报文(untagged报文),通过识别报文的源MAC,匹配OUI地址,匹配成功后,系统将自动把语音报文的入端口加入Voice VLAN,并下发ACL规则、配置报文的优先级。用户可以在设备上设置Voice VLAN的老化时间,当在老化时间内,系统没有从入端口收到任何语音报文时,系统将把该端口从Voice VLAN中删除。端口的添加/删除到Voice VLAN的过程由系统自动实现。

l 在手动模式下,需要通过手工把IP电话接入端口加入Voice VLAN中。再通过识别报文的源MAC,匹配OUI地址,匹配成功后,系统将下发ACL规则、配置报文的优先级。端口的添加/删除到Voice VLAN的过程由管理员手动实现。

对于IP电话发出的携带Tag标签的报文,两种模式处理方式一致,只根据标签进行转发。

由于IP电话类型较多,因此需要用户保证端口的链路类型与IP电话能够匹配,详细配合关系请见下表:

表4-2 端口模式与IP电话语音流类型配合关系表

|

Voice VLAN工作模式 |

语音流类型 |

端口的链路类型 |

|

自动模式 |

tagged语音流 |

Access:不支持 |

|

Trunk:支持,但接入端口的缺省VLAN必须存在且不能是Voice VLAN,同时接入端口允许缺省VLAN通过 |

||

|

Hybrid:支持,但接入端口的缺省VLAN必须存在且不能是Voice VLAN,同时缺省VLAN应在接入端口允许通过的tagged VLAN列表中 |

||

|

untagged语音流 |

Access、Trunk、Hybrid:不支持 |

|

|

手动模式 |

tagged语音流 |

Access:不支持 |

|

Trunk:支持,但接入端口的缺省VLAN必须存在,且不能是Voice VLAN,同时接入端口允许该缺省VLAN通过 |

||

|

Hybrid:支持,但接入端口的缺省VLAN必须存在且不能是Voice VLAN,同时Voice VLAN应在接入端口允许通过的tagged VLAN列表中 |

||

|

untagged语音流 |

Access:支持,但接入端口的缺省VLAN必须是Voice VLAN |

|

|

Trunk:支持,但接入端口的缺省VLAN必须是Voice VLAN,且接入端口允许Voice VLAN通过 |

||

|

Hybrid:支持,但接入端口的缺省VLAN必须是Voice VLAN,且在接入端口允许通过的untagged VLAN列表中 |

![]()

如果用户的IP Phone发出的是tagged语音流,且接入的端口上使能了802.1X认证和GuestVlan,为保证各种功能的正常使用,请为Voice VLAN、端口的缺省VLAN和802.1X的GuestVlan分配不同的VLAN ID。

![]()

l 所有端口的缺省VLAN都是VLAN1,用户可以通过命令设置端口的缺省VLAN,也可以通过命令设置允许某个VLAN通过该端口。相关操作请参见“1.4 配置基于端口的VLAN”。

l 可以通过display interface命令来查看端口允许通过的VLAN及缺省VLAN等信息。

根据使能了Voice VLAN功能的端口对接收到的数据包的过滤机制又可以将Voice VLAN的工作模式分为安全模式和普通模式。

l 在安全模式下,使能了Voice VLAN功能的入端口只允许源地址是可识别的OUI地址的语音报文通过,其它非语音报文将直接被丢弃(包括一些认证报文,如802.1X认证报文)。

l 在普通模式下,使能了Voice VLAN功能的入端口允许语音报文通过,也允许其它非语音报文通过。语音报文遵循Voice VLAN的报文转发机制,非语音报文遵循普通VLAN的报文转发机制。

建议用户尽量不要在Voice VLAN中同时传输语音和业务数据。如确有此需要,请确认Voice VLAN的安全模式已关闭。

配置Voice VLAN之前,须先创建对应的VLAN。(VLAN1是默认VLAN,无需创建,但VLAN1不支持使能Voice VLAN)

表4-3 配置自动模式下的Voice VLAN

|

操作 |

命令 |

说明 |

|

进入系统视图 |

system-view |

- |

|

设置Voice VLAN的老化时间 |

voice vlan aging minutes |

可选 缺省情况下,老化时间为1440分钟,老化时间只对自动模式下的端口有效 |

|

使能Voice VLAN的安全模式 |

voice vlan security enable |

可选 缺省情况下,Voice VLAN工作在安全模式 |

|

设置Voice VLAN识别的OUI地址 |

voice vlan mac-address oui mask oui-mask [ description text ] |

可选 Voice VLAN启动后将有缺省的OUI地址,请参见“表4-1设备的缺省OUI地址” |

|

使能全局Voice VLAN功能 |

voice vlan vlan-id enable |

必选 |

|

进入以太网端口视图 |

interface interface-type interface-number |

- |

|

设定端口Voice VLAN的工作模式为自动模式 |

voice vlan mode auto |

可选 缺省情况下,Voice VLAN工作在自动模式 各个端口Voice VLAN的工作模式相互独立,不同的端口可以设置成不同的模式 |

|

使能端口的Voice VLAN功能 |

voice vlan enable |

必选 缺省情况下,端口没有使能Voice VLAN |

![]()

l 自动模式下的Voice VLAN只支持Hybrid端口对tagged的语音流进行处理,而协议VLAN特性要求Hybrid入端口的报文格式为untagged的(详情请参见“1.4 配置基于端口的VLAN”),因此,不能将某个VLAN同时设置为Voice VLAN和协议VLAN。

l 工作在自动模式的端口,不能将缺省VLAN设置为Voice VLAN,否则系统会输出信息,提示用户无法进行配置。

l voice vlan security enable或undo voice vlan security enable命令只有在全局使能Voice VLAN功能之前执行,才会生效。

表4-4 配置手动模式下的Voice VLAN

|

操作 |

命令 |

说明 |

|

|

进入系统视图 |

system-view |

- |

|

|

使能Voice VLAN的安全模式 |

voice vlan security enable |

可选 缺省情况下,Voice VLAN工作在安全模式 |

|

|

设置Voice VLAN识别的OUI地址 |

voice vlan mac-address oui mask oui-mask [ description text ] |

可选 Voice VLAN启动后将有缺省的OUI地址,请参见“表4-1设备的缺省OUI地址” |

|

|

使能全局Voice VLAN功能 |

voice vlan vlan-id enable |

必选 |

|

|

进入以太网端口视图 |

interface interface-type interface-number |

- |

|

|

配置端口的Voice VLAN工作模式为手动模式 |

undo voice vlan mode auto |

必选 缺省情况下,端口的Voice VLAN工作在自动模式 |

|

|

将手动模式端口加入Voice VLAN |

Access端口 |

请参见“1.4.2 配置基于Access端口的VLAN” |

三者必选其一 将Access端口加入Voice VLAN后,Voice VLAN会自动成为Access端口的缺省VLAN |

|

Trunk端口 |

请参见“1.4.3 配置基于Trunk端口的VLAN” |

||

|

Hybrid端口 |

请参见“1.4.4 配置基于Hybrid端口的VLAN” |

||

|

设置Voice VLAN为端口的缺省VLAN |

Trunk端口 |

请参见“1.4.3 配置基于Trunk端口的VLAN” |

可选 当输入的语音流是untagged语音流时,需要进行该项配置;当输入的语音流是tagged语音流时,不能将Voice VLAN设置为端口的缺省VLAN |

|

Hybrid端口 |

请参见“1.4.4 配置基于Hybrid端口的VLAN” |

||

|

使能端口的Voice VLAN功能 |

voice vlan enable |

必选 |

|

![]()

l 同一设备同一时刻只能有一个VLAN使能Voice VLAN功能,且该VLAN必须是已经存在的静态VLAN。

l 如果端口已经使能LACP(Link Aggregation Control Protocol,链路汇聚控制协议),则不能使能Voice VLAN功能。

l voice vlan security enable或undo voice vlan security enable命令只有在全局使能Voice VLAN功能之前执行,才会生效。

l 当端口使能了Voice VLAN并工作在手工模式时,必须手工将端口加入Voice VLAN,才能保证Voice VLAN功能生效。

l 在某个untag报文的源地址同时匹配Voice VLAN的OUI地址和MAC-VLAN表项的情况下,MAC-VLAN功能将生效,导致该报文不能进入Voice VLAN传输。因此,建议用户不要将语音报文的OUI地址配置为MAC-VLAN的匹配地址。

在完成上述配置后,在任意视图下执行display命令可以显示配置后Voice VLAN的运行情况,通过查看显示信息验证配置的效果。

表4-5 Voice VLAN显示和维护

|

操作 |

命令 |

|

显示Voice VLAN的状态 |

display voice vlan state |

|

显示系统当前支持的OUI地址 |

display voice vlan oui |

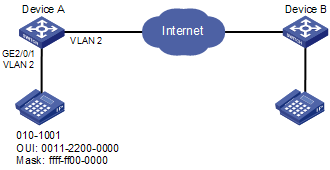

l 创建VLAN2为Voice VLAN,老化时间是100分钟。

l IP Phone类型为tagged,接入端口是Hybrid类型端口GigabitEthernet2/0/1,端口的缺省VLAN为VLAN6。

l 设备允许从端口GigabitEthernet2/0/1进入的、来自OUI地址为0011-2200-0000、掩码是ffff-ff00-0000的语音报文通过Voice VLAN转发。

图4-1 配置自动模式下Voice VLAN组网图

# 创建VLAN2、VLAN6。

<DeviceA> system-view

[DeviceA] vlan 2

[DeviceA-vlan2] quit

[DeviceA] vlan 6

[DeviceA-vlan6] quit

# 设置Voice VLAN的老化时间。

[DeviceA] voice vlan aging 100

# 设置OUI地址0011-2200-0000是Voice VLAN的合法地址。

[DeviceA] voice vlan mac-address 0011-2200-0000 mask ffff-ff00-0000

# 全局使能Voice VLAN功能。

[DeviceA] voice vlan 2 enable

# 将端口GigabitEthernet2/0/1上Voice VLAN的工作模式设置为自动模式。(可选,缺省情况下,端口的Voice VLAN工作在自动模式。)

[DeviceA] interface GigabitEthernet 2/0/1

[DeviceA-GigabitEthernet2/0/1] voice vlan mode auto

# 将端口GigabitEthernet2/0/1设定为Hybrid端口。

[DeviceA-GigabitEthernet2/0/1] port link-type hybrid

# 设置端口的缺省VLAN为VLAN6,且端口允许VLAN6通过。

[DeviceA-GigabitEthernet2/0/1] port hybrid pvid vlan 6

[DeviceA-GigabitEthernet2/0/1] port hybrid vlan 6 tagged

# 使能端口Voice VLAN功能。

[DeviceA-GigabitEthernet2/0/1] voice vlan enable

[DeviceA-GigabitEthernet2/0/1] return

# 显示当前系统支持的OUI地址、OUI地址掩码和描述信息。

<DeviceA> display voice vlan oui

Oui Address Mask Description

0001-e300-0000 ffff-ff00-0000 Siemens phone

0003-6b00-0000 ffff-ff00-0000 Cisco phone

0004-0d00-0000 ffff-ff00-0000 Avaya phone

0011-2200-0000 ffff-ff00-0000

0060-b900-0000 ffff-ff00-0000 Philips/NEC phone

00d0-1e00-0000 ffff-ff00-0000 Pingtel phone

00e0-7500-0000 ffff-ff00-0000 Polycom phone

00e0-bb00-0000 ffff-ff00-0000 3com phone

# 显示当前Voice VLAN的状态。

<DeviceA> display voice vlan state

Voice VLAN status: ENABLE

Voice VLAN ID: 2

Voice VLAN security mode: Security

Voice VLAN aging time: 100 minutes

Voice VLAN enabled port and its mode:

PORT MODE

--------------------------------

GigabitEthernet2/0/1 AUTO

<DeviceA>

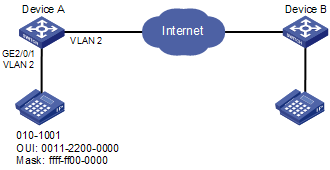

l 创建VLAN2为Voice VLAN。

l IP Phone类型为untagged,接入端口是Hybrid类型端口GigabitEthernet2/0/1。

l 端口GigabitEthernet2/0/1工作在手动模式,且允许OUI地址是0011-2200-0000、掩码是ffff-ff00-0000的语音报文通过,描述字符为test。

图4-2 配置手动模式下Voice VLAN组网图

# 设置Voice VLAN为安全模式,使得Voice VLAN端口只允许合法的语音报文通过。(可选,系统缺省为安全模式)

<DeviceA> system-view

[DeviceA] voice vlan security enable

# 设置OUI地址0011-2200-0000是Voice VLAN的合法地址,并设置描述字符为test。

[DeviceA] voice vlan mac-address 0011-2200-0000 mask ffff-ff00-0000 description test

# 创建VLAN2,使能VLAN2的Voice VLAN功能。

[DeviceA] vlan 2

[DeviceA-vlan2] quit

[DeviceA] voice vlan 2 enable

# 设置端口GigabitEthernet2/0/1工作在手动模式。

[DeviceA] interface GigabitEthernet 2/0/1

[DeviceA-GigabitEthernet2/0/1] undo voice vlan mode auto

# 设置端口GigabitEthernet2/0/1为Hybrid类型。

[DeviceA-GigabitEthernet2/0/1] port link-type hybrid

# 设置Voice VLAN是端口GigabitEthernet2/0/1的缺省VLAN,且在该端口允许通过的untagged VLAN列表中。

[DeviceA-GigabitEthernet2/0/1] port hybrid pvid vlan 2

[DeviceA-GigabitEthernet2/0/1] port hybrid vlan 2 untagged

# 使能端口GigabitEthernet2/0/1的Voice VLAN功能。

[DeviceA-GigabitEthernet2/0/1] voice vlan enable

# 显示当前系统支持的OUI地址、OUI地址掩码和描述信息。

<DeviceA> display voice vlan oui

Oui Address Mask Description

0001-e300-0000 ffff-ff00-0000 Siemens phone

0003-6b00-0000 ffff-ff00-0000 Cisco phone

0004-0d00-0000 ffff-ff00-0000 Avaya phone

0011-2200-0000 ffff-ff00-0000 test

0060-b900-0000 ffff-ff00-0000 Philips/NEC phone

00d0-1e00-0000 ffff-ff00-0000 Pingtel phone

00e0-7500-0000 ffff-ff00-0000 Polycom phone

00e0-bb00-0000 ffff-ff00-0000 3com phone

# 显示当前Voice VLAN的状态。

<DeviceA> display voice vlan state

Voice VLAN status: ENABLE

Voice VLAN ID: 2

Voice VLAN security mode: Security

Voice VLAN aging time: 100 minutes

Voice VLAN enabled port and its mode:

PORT MODE

--------------------------------

不同款型规格的资料略有差异, 详细信息请向具体销售和400咨询。H3C保留在没有任何通知或提示的情况下对资料内容进行修改的权利!