手册下载

H3C SecCenter X6000系列安管一体机

典型配置

Copyright © 2023 新华三技术有限公司 版权所有,保留一切权利。

非经本公司书面许可,任何单位和个人不得擅自摘抄、复制本文档内容的部分或全部,并不得以任何形式传播。

除新华三技术有限公司的商标外,本手册中出现的其它公司的商标、产品标识及商品名称,由各自权利人拥有。

本文档中的信息可能变动,恕不另行通知。

目 录

2.1.1 X6000组件缺失(如X6010 E6302出厂版本缺少终端杀毒和数据库审计组件,X6020 E6302出厂版本缺少ACG和WAF组件,需进行此步骤)

2.1.2 X6000-ESM版本检查(若购买终端杀毒组件授权,需进行此步骤)

2.1.3 X6010-选4组件(若购买使用最多的组件数,即4个组件,需进行此步骤)

5.2 变更网口(可选,若用户现场需变更默认网口,请参考此章节)

5.5.10 FW&IPS管理(SMP安全业务管理平台)网络配置

7.5.3 设置向导地址配置(若访问时直接登录到界面则忽略此步骤)

7.5.5 Windows客户端扫描可分为查毒模式和杀毒模式

H3C SecCenter安全管理一体机产品是由新华三技术有限公司(以下简称H3C公司)在多年的安全研究沉淀和等保建设服务实践经验的基础上,自主研发的一款用于等保建设或者信息系统安全管理区域建设的综合性的安管管理平台,具有漏洞扫描、日志审计、运维审计、数据库审计、终端杀毒、等保合规、数据备份、上网行为审计(ACG)、安全业务管理平台(SMP)和web应用防火墙(WAF)功能,全面满足网络安全等级保护技术要求中的管理审计需求,同时安全管理一体机集中整合纳管网络系统中的组成元素形成多态化的安全管理中心,满足系统管理、审计管理、安全管理、集中管控的要求。

安管一体机款型包括工控机和服务器两种,工控机型号有X6020、X6010、X6010-T、X6010-S,服务器型号有X6030/X6025/X6015,可根据设备包装纸箱标签上的标识区分设备类型和版本号,如下图示例为X6010 E6301版本。

图1-1 工控机款型前面板实物图

图1-2 工控机款型后面板实物图

图1-3 服务器款型前面板实物图

图1-4 服务器款型后面板实物图

图1-5 纸箱标签

表1-1 安管一体机中各功能组件出厂的软件版本号-1

|

模块 |

X6010 E6301 |

X6020 E6302 |

X6010 E6302 |

X6010 E6303 |

X6010-T E6304P01 |

X6010-S E6305P01 |

X6030 E6305P01 |

|

CAS |

E0513 |

E0530H12 |

E0530H12 |

E0706 |

E0710P02H01 |

E0718 |

- |

|

UIS |

- |

- |

- |

- |

- |

- |

E0721P01 |

|

运维审计 |

E6112P01 |

E6112P03 |

E6112P03 |

E6112P05 |

E6112P14 |

E6112P17 |

E6112P17 |

|

漏洞扫描 (SysScan-V) |

E6902P02 |

E6903 |

E6903 |

E6903P01 |

- |

- |

- |

|

漏洞扫描 (SysScan-VE) |

- |

- |

- |

- |

- |

E6202P03 |

E6202P03 |

|

日志审计 |

D1101P11H01 CSAP-SA |

E1104 CSAP-SA-V |

E1104 CSAP-SA-V |

E1707 CSAP-SA-V |

E1708P01 CSAP-SA-V |

E1709P03 CSAP-SA-V |

E1709P03 CSAP-SA-V |

|

数据库审计 |

- |

E6204P05 |

- |

E6204P06 |

E6206 |

E6206P02 |

E6206P02 |

|

终端杀毒/终端安全 |

- |

E6901 |

- |

E6901P01 |

- |

E6902P03 |

E6902P03 |

|

应用发布服务器 |

winserver2016 |

winserver2016 |

winserver2016 |

winserver2016 |

winserver2019 |

winserver2019 |

winserver2019 |

|

安全业务管理平台(SMP) |

- |

- |

- |

- |

- |

- |

E1111P03 |

|

上网行为审计(ACG) |

- |

- |

- |

- |

- |

- |

E6453P02 |

|

数据备份 |

- |

- |

- |

- |

- |

- |

R1202 |

|

等保合规 |

- |

- |

- |

- |

- |

- |

E6101P01 |

|

Web应用防火墙(WAF) |

- |

- |

- |

|

- |

- |

E6203P10 |

表1-2 安管一体机中各功能组件出厂的软件版本号-2

|

模块 |

X6010 E6305P03 |

X6020 E6305P03 |

X6015 E6305P03 |

X6025 E6305P03 |

X6030 E6305P03 |

|

CAS |

E0718 |

E0718 |

- |

- |

- |

|

UIS |

- |

- |

E0721P01 |

E0721P01 |

E0721P01 |

|

运维审计 |

R6113P01 |

R6113P01 |

R6113P01 |

R6113P01 |

R6113P01 |

|

漏洞扫描 (SysScan-V) |

E6903P05 |

E6903P05 |

- |

- |

- |

|

漏洞扫描 (SysScan-VE) |

- |

- |

E6202P04 |

E6202P04 |

E6202P04 |

|

日志审计 |

E1710P01 |

E1710P01 |

E1710P01 |

E1710P01 |

E1710P01 |

|

数据库审计 |

R6206P07 |

R6206P07 |

R6206P07 |

R6206P07 |

R6206P07 |

|

终端杀毒/终端安全 |

E6902P04 |

E6902P04 |

E6902P04 |

E6902P04 |

E6902P04 |

|

应用发布服务器 |

winserver2019 |

winserver2019 |

winserver2019 |

winserver2019 |

winserver2019 |

|

安全业务管理平台(SMP) |

- |

- |

- |

- |

E1111P03 |

|

上网行为审计(ACG) |

- |

E6453P03 |

- |

E6453P03 |

E6453P03 |

|

数据备份 |

- |

- |

- |

- |

R1202 |

|

等保合规 |

- |

- |

- |

- |

E6101P01 |

|

Web应用防火墙(WAF) |

- |

R6203P11 |

- |

R6203P11 |

R6203P11 |

1. X6010 E6302版本中包含运维审计、日志审计、漏洞扫描三个功能组件,三个组件授权为bundle购买,即硬件与授权捆绑销售。

2. X6010 E6303/E6305P03或者X6010-S E6305P01版本中包含运维审计、日志审计、漏洞扫描、数据库审计、终端杀毒五个功能组件,用户可根据自己的需求从5个组件中选择3个购买授权,开启虚拟机后导入使用。

3. X6010-T E6304P01版本中包含运维审计、日志审计两个功能组件,数据库审计授权可选。

4. X6020 E6302包含运维审计、日志审计、漏洞扫描、数据库审计、终端杀毒五个功能组件,五个组件授权为bundle购买,即硬件与授权捆绑销售。

5. X6020 E6305P03版本中包含运维审计、日志审计、漏洞扫描、数据库审计、终端杀毒、VACG和VWAF七个功能组件,用户可根据自己的需求从7个组件中选择5个购买授权,开启虚拟机后导入使用。

6. X6030 E6305P01/E6305P03版本中包含运维审计、日志审计、漏洞扫描、数据库审计、终端安全、数据备份、上网行为审计(ACG)、等保合规、安全业务管理平台(SMP)和web应用防火墙(WAF)十个功能组件,用户可根据自己的需求从10个组件中选择购买授权,开启虚拟机后导入使用。

7. 由于本文档兼容X6000 E6302/E6303/E6304/E6305版本,手册中各组件界面可能与产品实际情况稍有差异,但是功能全部都是可用。

8. 安管一体机各组件出厂时,因为预配置了内容,会有部分操作日志属于正常现象,不影响功能使用。

9. CAS/UIS系统默认要求预留20G的空闲内存。

10. 安管一体机GE0口存在9.9.9.1(管理平台)和9.9.9.2(CAS/UIS)地址且不支持修改,因此两台安管一体机的GE0不可接入到同一个vlan中,否则会地址冲突,出现网络混乱的现象。

11. 安管一体机中的漏洞扫描组件有两种,分别为sysscan-v和sysscan-ve,若漏扫版本是E6903,则对应为sysscan-v;若漏扫版本是E6203,则对应为sysscan-ve。

表1-3 工控机款型接口说明(X6010/X6020/X6010-T/X6010-S)

|

接口类型 |

接口说明 |

|

管理口 |

默认GE0为安管平台的管理口。 初始IP地址为192.168.0.1/24,网关为192.168.0.100。 |

|

业务口 |

默认GE1为运维审计、漏洞扫描、日志审计、数据库审计、终端杀毒、应用发布服务器的业务口。 初始IP地址如下,均未配置网关。 日志审计:192.168.100.2/24 数据库审计:192.168.100.3/24 运维审计:192.168.100.4/24 终端杀毒:192.168.100.5/24 漏洞扫描:192.168.100.6/24 应用发布服务器:192.168.100.7/24 CAS:192.168.100.254/24 |

|

USB口 |

用于维修时外接鼠标、键盘等USB接口设备 |

|

扩展槽 |

用于扩展管理业务接口数量 |

|

Console口 |

不支持 |

表1-4 服务器款型接口说明(X6030/X6025/X6015)

|

接口类型 |

接口说明 |

|

4端口GE电接口网卡(mLOM X722) |

默认eth0为安管平台的管理口。 初始IP地址为192.168.0.1/24,网关为192.168.0.100。 默认eth1为运维审计、漏洞扫描、日志审计、数据库审计、终端杀毒、应用发布服务器、等保合规、数据备份、上网行为审计(ACG)和安全业务管理(SMP)的业务口。 初始IP地址如下: 日志审计:192.168.100.2/24 数据库审计:192.168.100.3/24 运维审计:192.168.100.4/24 终端杀毒:192.168.100.5/24 漏洞扫描:192.168.100.6/24 应用发布服务器:192.168.100.7/24 等保合规监控系统:192.168.100.9/24 数据备份:192.168.100.10/24 上网行为审计ACG:192.168.100.11/24 安全业务管理系统SMP:192.168.100.12/24 Web应用防火墙WAF:192.168.100.13/24 UIS:192.168.100.254/24 默认eth2和eth3出厂不使用,用户可根据自己需求接线使用。注意mLOM网卡不支持设置为PCI直通模式。 |

|

4端口千兆电接口网卡(i350) |

默认出厂不使用,用户可根据自己需求接线使用。 |

|

HDM接口 |

支持H3C Device Management(HDM)管理工具(带独立管理端口) 默认地址:192.168.1.2 默认帐号密码:admin/Password@_ |

|

I/O端口 |

最多支持6个USB接口: 5个USB 3.0接口(前面板1个,后面板2个,主板2个) 1个USB 2.0接口(前面板,需要选配带USB 2.0接口的左侧智能挂耳才能提供) 内置9个SATA接口:对外呈现1个mini SAS接口(x8 SATA接口)和1个x1 SATA接口 1个RJ45 HDM专用网络接口(后面板) 最多支持2个VGA接口(前面板1个,后面板1个) 支持1个BIOS串口(后面板) |

|

扩展槽 |

可选配4端口千兆以太网电接口模块或2端口万兆以太网光接口模块,具体型号见模块选购,最多5个 如需要扩展PCIE(网卡),必选一个Riser卡 |

1. 安管一体机工控机款型不支持串口登录

2. GE0/eth0为默认管理口,通过此网口访问安管管理平台IP。

3. GE1/eth1为各组件默认业务口,各组件通过此网口进行业务流量通信,有些组件需要通过审计镜像流量,则需要参考下文配置指导添加镜像口,如数据库审计。

安管一体机整体部署在CAS/UIS平台,以X6010为例,其中共有5个应用组件,分别是运维审计、漏扫、日志审计、数据库审计、终端杀毒,另外还有运维审计配套的应用发布服务器,以及用于管理5个应用组件的管理平台。为了让用户更加了解产品架构,做如下说明:

· 管理平台和5个组件之间通过内部虚拟交换机进行通信,因此都配置了8.8.8.x的网卡地址。

· CAS/UIS出厂默认GE0地址9.9.9.2,用于和管理平台通信和检修,因此不允许修改。

· 数据库审计出厂默认第二张网卡为检修口,地址1.0.0.1,不允许修改。

· 应用发布服务器配置4张网卡,分别可与0口,1口,以及两个内部网段(8.8.8.x和1.0.0.x)通信,用途有两个:一是作为运维审计的应用发布服务器,二是在系统故障时可作为检修跳板,如可访问9.9.9.x/8.8.8.x/1.0.0.x地址

· 各虚拟机之间的内部通信如下图所示,此处以X6010-T为例:

图1-6 安管一体机内部虚机组网图

各组件默认IP及用户名密码如下表。

表1-5 各组件默认IP及用户名

|

模块名称 |

管理默认IP GE0/eth0 |

业务默认IP GE1/eth1 |

web默认用户名密码 |

后台默认用户名密码 |

|

CAS/UIS平台 |

9.9.9.2 |

192.168.100.254 |

X6000 E6302/E6303/E6304P01: admin/X6000@SECcas X6000 E6305P01/E6305P03: admin/Cloud@1234 |

root/X6000@SECCAS |

|

安管平台 |

192.168.0.1

|

- |

admin/admin |

root/X6000@SECMNGT |

|

日志审计系统 |

- |

192.168.100.2 |

admin/X6000@SECsaad buzAdmin/X6000@SECsabu sysAdmin/X6000@SECsasy auditAdmin/X6000@SECsaau |

root/X6000@SECSA |

|

数据库审计系统 |

- |

192.168.100.3 |

X6000 E6302/E6303/E6305P03: admin/X6000@SECdbaad sec/X6000@SECdbase audit/X6000@SECdbaau mon/X6000@SECdbamo X6000 E6304P01/E6305P01: admin/admin sec/sec audit/audit mon/mon |

- |

|

运维审计系统 |

- |

192.168.100.4 |

admin/X6000@SECoa |

root/admin |

|

终端杀毒 |

- |

192.168.100.5 |

X6000 E6302/E6303: admin/X6000@SECesm X6000 E6305P01/E6305P03: admin/X6000@SECesmad system/X6000@SECesmsy |

root/X6000@SECESM |

|

漏洞扫描系统(SysScan-V) |

- |

192.168.100.6 |

admin/X6000@SECscanad audit/X6000@SECscanau security/X6000@SECscanse scan/X6000@SECscansc |

con_admin/con_admin@scr |

|

漏洞扫描系统(SysScan-VE) |

- |

192.168.100.6 |

X6000 E6305P01: admin/X6000@SECscanad account/X6000@SECscanac audit/X6000@SECscanac report/X6000@SECscanre X6000 E6305P03: admin/X6000@SECscanad account/X6000@SECscanac audit/X6000@SECscanau report/X6000@SECscanre |

admin/admin |

|

应用发布服务器 |

9.9.9.3 |

192.168.100.7 |

administrator/X6000@SECRDS |

- |

|

等保合规 |

- |

192.168.100.9 |

admin/X6000@SECdaad sadmin/X6000@SECdasa padmin/X6000@SECdapa aadmin/X6000@SECdaaa |

- |

|

数据备份 |

- |

192.168.100.10 |

admin/Password@_ |

root/h3c_backup |

|

上网行为审计ACG |

- |

192.168.100.11 |

admin/X6000@SECacg |

admin/X6000@SECacg |

|

安全业务管理平台SMP |

- |

192.168.100.12 |

admin/X6000SECsmpad buzAdmin/X6000SECsmpbu sysAdmin/X6000SECsmpsy auditAdmin/X6000SECsmpau |

root/X6000@SECSMP |

|

Web应用防火墙 |

- |

192.168.100.13 |

admin/X6000@SECwafad account/X6000@SECwafac audit/X6000@SECwafau |

admin/X6000@SECwafad |

安管平台数据库中存储各组件的用户及密码,用于自动跳转登录至组件,因此如果修改各组件的默认密码后,需要在安管平台【应用资源>平台管理>应用用户】或者【系统管理>系统维护>通信信息维护】中同步修改密码。

在组件上修改完密码后,需要在管理平台上同步修改密码的组件包括如下:

· 运维审计admin用户

· 漏洞扫描(sysscan-v)admin用户

· 漏洞扫描(sysscan-ve)admin和account用户

· 日志审计admin和root用户

· 终端杀毒(E6901)admin和root用户

· 终端安全(E6902)system用户

· 上网行为审计(ACG)admin用户

· Web应用防火墙(WAF)admin用户

在组件上修改完密码后,不需要在管理平台上同步修改密码的组件包括如下:

· 数据库审计

· 数据备份

· FW&IPS管理(SMP安全业务管理平台)

· 等保合规监控系统

出厂的组件中用户密码为弱密码的有如下组件,需用户现场通过组件的业务地址登录后修改:

· X6000 E6304P01/E6305P01数据库审计

· 设备板载口的丝印为GE0和GE1,在CAS页面对应展示为eth0和eth1

· 设备插卡口在CAS页面展示为ethxy的二维格式,x指插卡的卡槽位置,y指接口在插卡上的位置,如下图为硬件接线图和CAS页面的对应展示

图1-7 工控机款型安管设备接口及web展示

1) 参考文档2.2组件重新部署步骤下载终端杀毒的模板文件esm_server-tp.tar.gz和数据库审计的模板文件dbaudit_server-tp.tar.gz,导入到CAS后安装部署虚拟机esm_server和dbaudit_server。

2) 参考文档2.4安装数据库审计硬件信息采集探针。

3) 登录H3C官网,在首页>支持>文档与软件>软件下载>安全>安管一体机,参考版本说明书升级版本至E6305P02或以上版本。

4) 在系统管理/系统维护/通信信息维护/终端安全切换版本为ESM-E6902及以上版本。

图2-1 切换终端安全版本

1) 参考文档2.2组件重新部署步骤下载ACG的模板文件vacg_server-tp.tar.gz和WAF的模板文件vwaf_server-tp.tar.gz,导入到CAS后安装部署虚拟机vacg_server和vwaf_server。

2) 参考文档2.3安装WAF硬件信息采集探针。

3) 登录H3C官网,在首页>支持>文档与软件>软件下载>安全>安管一体机,参考版本说明书升级版本至E6305P02或以上版本。

1) 参考文档2.2组件重新部署步骤下载终端杀毒的模板文件esm_server-tp.tar.gz,导入到CAS后安装部署虚拟机esm_server。

2) 登录H3C官网,在首页>支持>文档与软件>软件下载>安全>安管一体机下载X6010 E6305P02的版本说明书,并参考升级版本至E6305P02或以上版本。

3) 在系统管理/系统维护/通信信息维护/终端安全切换版本为ESM-E6902及以上版本。

图2-2 切换终端安全版本

1) 参考下文章节3先给已购买组件导入授权。

2) 升级日志审计版本为E1710P01或以上版本,然后关闭日志审计虚拟机logaudit_server。修改虚拟机logaudit_server内存为16G,然后启动虚拟机。

3) 升级安管平台版本为E6305P03或以上版本,然后关闭安管平台虚拟机sec_mngt。修改虚拟机sec_mngt的资源为4核8G,然后启动虚拟机。

4) 上述两个虚拟机降低资源后,可最多开启4个组件。上述对虚拟机的操作,建议PC直连设备的0口,浏览器访问CAS web界面9.9.9.2:8080进行操作。

X6010 E6302或者X6020 E6302版本出厂默认自启动所有虚拟机。

X6010 E6303/E6305P03或者X6010-S E6305P01版本出厂默认自启动运维审计、漏洞扫描、日志审计、安管平台、应用发布5个虚拟机,数据库审计和终端杀毒默认为不启动状态。

X6020 E6305P03版本出厂默认自启动运维审计、漏洞扫描、日志审计、数据库审计、终端杀毒、安管平台、应用发布7个虚拟机,VACG和VWAF默认为不启动状态。

X6030 E6305P01版本出厂默认自启动安管平台1个虚拟机,其它10个组件默认为不启动状态。

X6030 E6305P03版本出厂默认自启动运维审计、漏洞扫描、日志审计、数据库审计、终端杀毒、安管平台、应用发布7个虚拟机,VACG、VWAF、SMP、数据备份和等保合规默认为不启动状态。

虚拟机名称和组件服务的对应关系如下:

日志审计:logaudit_server

数据库审计:dbaudit_server

运维审计:fortress_server

应用发布服务器:yyfb_server

漏洞扫描(SysScan-V):leakscan_server

漏洞扫描(SysScan-VE):leakscanve_server

终端杀毒(E6901):endpoint_sec_server

终端安全(E6902):esm_server

等保合规:dengbao_server

数据备份:backup_server

VACG:vacg_server

SMP:smp_server

VWAF:vwaf_server

管理平台:sec_mngt

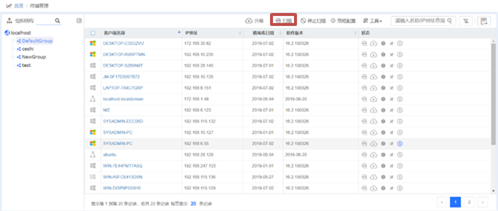

参考下文设置虚拟机开机自启动:可通过GE0访问CAS/UIS平台http://9.9.9.2:8080/,若CAS/UIS未授权,请申请并导入授权。出厂默认虚拟机状态如下图所示:

图2-3 X6010 E6303默认虚拟机状态

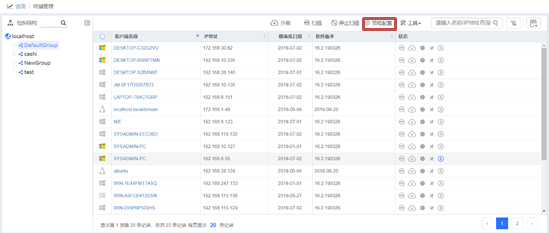

若用户5选3组件选择为数据库审计、运维审计、漏洞扫描,则需要如下图所示修改dbaudit_server虚拟机为自启动虚拟机,并启动该虚拟机;类似地就需要将logaudit_server虚拟机修改为非自启动虚拟机,并关闭该虚拟机。这样如果安管一体机重启时就会默认数据库审计、运维审计、漏洞扫描三个功能组件自启动,日志审计和终端杀毒默认不启动。

需要注意的是:应用发布yyfb_server虚拟机的自启动状态保持与运维审计fortress_server虚拟机一致即可。如果未购买运维审计组件,需要将这两个虚拟机都关闭,并设置为默认不启动。反之,需要都启动,并设置为开机自启动。

图2-4 修改自启动虚拟机

IOMMU(Input/Output Memory Management Unit,内存输入/输出管理单元)允许系统设备在虚拟内存中进行寻址,也就是将虚拟内存地址映射为物理内存地址,让实体设备可以在虚拟的内存环境中工作,这样可以帮助虚拟机提升内存访问的性能。用于下文数据库审计或者vACG虚拟机添加PCI直通网卡。

图2-5 CAS主机IOMMU配置状态

图2-6 关闭虚拟机重启CAS

图2-7 CAS重启后验证组件自启动

图2-8 CAS重启后验证系统IOMMU已开启

图2-9 PC网口添加地址

图2-10 SSH连接CAS后台

date -s "2020-04-28 14:57:50"

hwclock -w

图2-11 查看并修改CAS系统时间

注意,在CAS虚拟化平台上,有几处配置是与虚拟机展示的时间相关的:

(1) CAS系统的时间,可参考上文章节进行配置;

(2) 虚拟机若已安装castools,并且虚拟机配置中已勾选时间同步,则虚拟机会自动同步CAS系统时间,此时保证CAS系统时间为北京时间即可;

(3) 虚拟机若已安装castools,并且虚拟机配置中未勾选时间同步,建议将时间同步选项勾选后,再稍等1-2分钟后查看虚拟机系统时间,应已经跟CAS时间同步;

(4) 虚拟机若未安装castools,并且虚拟机时间与CAS时间相差8小时,建议将虚拟机配置中的时钟设置切换下,若之前为世界时钟,修改为本地时钟后,再重启虚拟机查看时间应已正常。若仍不正常,建议按照下文操作修改组件系统时间。

(5) 上述配置判断如下图:

图2-12 虚拟机已安装castools

图2-13 修改虚拟机配置时间同步和时钟设置

图2-14 登录组网图

图2-15 PC网口添加地址

图2-16 点击继续前往

图2-17 安管平台登录页面

图2-18 首次登录强制改密

虚拟机可通过在CAS平台上创建快照来备份虚拟机当前的状态,当虚拟机后期运行出现故障无法工作时,可通过恢复快照的方式进行恢复。

图3-1 各组件创建快照

图3-2 点击加载不安全的脚本

为避免系统存储空间不足导致的服务异常,建议设置每个组件的磁盘存储清理机制。目前如下组件可配置磁盘清理机制:

1) 运维审计

2) 日志审计

3) 数据库审计

4) 终端安全-E6902

5) ACG(上网行为审计)

6) WAF(Web应用防火墙)

7) SMP(安全业务管理平台)不接收FW等纳管设备的日志,其自身的系统日志只保存近3天

8) 漏洞扫描(SysScan-V和SysScan-VE)、终端杀毒-E6901、等保合规监控系统、应用发布服务器、安管平台均无磁盘存储清理机制

图4-1 运维审计磁盘数据清理

图4-2 日志审计磁盘数据清理

图4-3 数据库审计磁盘数据清理

该页面主要提供设置归档文件外传的各项参数以及功能的启用与停用。

· 是否指定保留时间:审计记录与审计日志保留时间的设置,该功能默认不启用。勾选启用后,审计记录默认保存6个月,审计日志默认保留12个月,用户可根据需求设置审计记录与审计日志保留时间。

· 是否外传归档文件:归档文件外传的设置,该功能默认不启用。各项参数如上图所示,其中外传归档文件的服务器类型可选FTP和硬盘共享两种方式,其它参数根据用户需求设置,确保实际可用。

· 外传归档文件管理:外传归档文件保留时间的设置,该功能默认不启用,勾选启用后,外传归档文件默认保留180天,用户可根据需求设置外传归档文件的保留时间。

正确填写各项参数后点击<保存配置>按钮即可,页面会提示保存配置成功。

目前系统默认每天凌晨两点执行归档操作,此外系统会根据设置审计记录和审计日志保留时间,自动删除原始数据以及过期日志操作。同时系统会根据外传归档文件管理的保留天数,删除服务器上超过设置时限以外的归档文件。

勾选是否指定保留时间、是否外传归档文件以及外传文件管理并配置后,必须点击<保存配置>后,相关配置才会生效。

图4-4 终端安全磁盘数据清理

图4-5 ACG磁盘数据清理

图4-6 WAF磁盘数据清理

|

模块名称 |

管理默认IP(GE0/eth0) |

业务默认IP(GE1/eth1) |

修改后的IP |

|

安管平台 |

192.168.0.1 |

- |

183.1.4.191 |

|

日志审计系统 |

- |

192.168.100.2 |

183.1.1.226 |

|

数据库审计系统 |

- |

192.168.100.3 |

183.1.1.227 |

|

运维审计系统 |

- |

192.168.100.4 |

183.1.1.228 |

|

终端杀毒 |

- |

192.168.100.5 |

183.1.1.229 |

|

漏洞扫描系统 |

- |

192.168.100.6 |

183.1.1.230 |

|

应用发布服务器 |

- |

192.168.100.7 |

183.1.1.231 |

|

等保合规监控系统 |

- |

192.168.100.9 |

183.1.1.232 |

|

数据备份 |

- |

192.168.100.10 |

183.1.1.233 |

|

上网行为审计(ACG) |

- |

192.168.100.11 |

183.1.1.234 |

|

FW&IPS管理(SMP安全业务管理平台) |

- |

192.168.100.12 |

183.1.1.235 |

|

Web应用防火墙(WAF) |

- |

192.168.100.13 |

183.1.1.236 |

|

CAS/UIS |

9.9.9.2(不修改) |

192.168.100.254 |

183.1.1.219 |

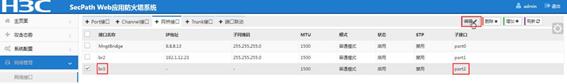

图5-1 查看物理网卡

(1) 关闭所有虚拟机:选中每个虚拟机,点击安全关闭。参考上文给每个组件备份快照。若已备份快照可忽略。其中日志审计虚拟机logaudit_server关闭需要耐心等待,大约需要30分钟。

图5-2 关闭虚拟机

图5-3 所有虚拟机关闭状态

(2) 当前PC连接的是eth0口,首先修改虚拟交换机vswtich1,将其绑定的物理网卡由eth1变更为eth23。由于eth23是光口,修改后只可通过交换机接入,因此此处也可直接修改虚拟交换机的地址和网关为用户现场交换机可用的地址,地址可根据章节网络地址规划规划地址填写。

图5-4 修改虚拟交换机vswitch1

(3) PC接入到用户组网,访问eth23接口对应的CAS/UIS地址,如使用修改后的地址访问http://183.1.1.219:8080

(4) 同样地,变更vswitch0绑定的物理网卡为eth21,变更完成后如下图所示。

图5-5 物理网卡变更完成

· 变更网口后仍需保持GE0为UP状态,任意接个网线即可,否则可能会影响CAS/UIS授权验证。

· 下文描述均是以默认面板板载网口GE0和GE1进行描述,若现场已替换网口,下文指导中按照替换后的网口进行操作即可,即GE0替换为eth21,GE1替换为eth23。

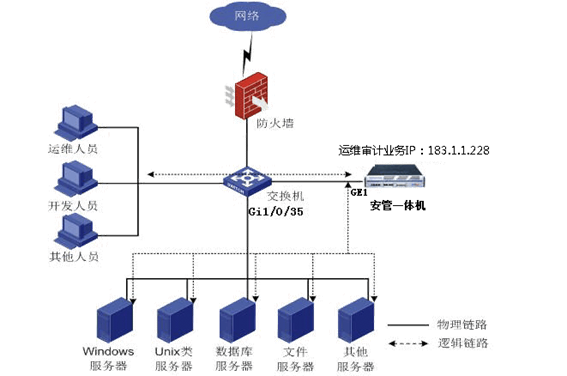

安管一体机主要应用的新华三“等保+”应用方案中,旁挂在组网中的核心交换机上。

系统默认是管理网络和业务网络分离,GE0/eth0是安管平台的管理口,GE1/eth1是各业务组件(运维审计、漏洞扫描、日志审计、数据库审计、终端杀毒/终端安全、应用发布服务器、等保合规监控系统、数据备份、上网行为审计(ACG)、安全业务管理平台和web应用防火墙WAF)的业务通信口。

· eth0为vswitch0默认绑定的物理网卡,为安管一体机管理平台的管理接口

· eth1为vswitch1默认绑定的物理网卡,为安管一体机各组件的业务接口

· eth24为数据库审计组件的PCI直通网卡,用于镜像流量,连接核心交换机的GE1/0/2口

· eth4为vACG组件的PCI直通网卡,用于镜像流量,连接核心交换机的GE1/0/3口

· eth2为vswitch2默认绑定的物理网卡,为vWAF组件的镜像口,连接核心交换机的GE1/0/4口

注意:安管一体机中各组件的网络配置只支持默认一个业务网卡,若需要给各组件添加多业务网卡,则其它业务网卡无法通过安管平台进行网络配置。

图5-7 安管平台系统默认IP

图5-8 修改安管平台系统IP

图5-9 确认修改网络

图5-10 应用发布服务器网络修改前

图5-11 应用发布服务器网络修改后

图5-12 验证网路配置

图5-13 配置agent

图5-14 配置winlogon

图5-15 重启WinSync

图5-16 手动启动GSessiond服务

图5-17 使用修改后的IP登录安管平台

图5-18 安管平台首页

图5-19 修改后的IP连接应用发布服务器

图5-20 配置CAS/UIS eth1地址

图5-21 查看CAS/UIS主机IP

图5-22 运维审计默认IP

图5-23 配置运维审计IP

图5-24 确认修改网络

图5-25 运维审计网络修改完成

图5-26 运维审计网络修改完成

图5-27 运维审计登录页面

图5-28 运维审计修改应用发布服务器

图5-29 漏洞扫描默认IP

图5-30 配置漏洞扫描IP

图5-31 确认修改网络

图5-32 操作成功提示

图5-33 漏洞扫描网络修改完成

图5-34 漏洞扫描登录页面

图5-35 漏洞扫描默认IP

图5-36 配置漏洞扫描业务IP

图5-37 确认修改网络

图5-38 操作成功提示

图5-39 漏洞扫描网络修改完成

图5-40 漏洞扫描登录页面

图5-41 日志审计默认IP

图5-42 配置日志审计IP

图5-43 确认修改网络

图5-44 日志审计网络修改完成

图5-45 日志审计登录页面

图5-46 数据库审计默认IP

图5-47 配置数据库审计IP

图5-48 确认修改网络

图5-49 操作成功提示

图5-50 数据库审计网络修改完成

图5-51 数据库审计登录页面

图5-52 终端杀毒默认IP

图5-53 配置终端杀毒IP

图5-54 确认修改网络

图5-55 操作成功提示

图5-56 终端杀毒网络修改完成

图5-57 终端杀毒登录页面

图5-58 终端安全登录页面

图5-59 FW&IPS管理默认IP

图5-60 配置FW&IPS管理IP

图5-61 确认修改网络

图5-62 操作成功提示

图5-63 FW&IPS管理网络修改完成

图5-64 FW&IPS管理登录页面

图5-65 跳转登录至VACG的admin用户视图

图5-66 编辑ge1

图5-67 修改地址

图5-68 新建路由

图5-69 VACG登录页面

图5-70 等保合规默认IP

图5-71 配置FW&IPS管理IP

图5-72 确认修改网络

图5-73 操作成功提示

图5-74 FW&IPS管理网络修改完成

图5-75 等保合规登录页面

(1) 备份软件已安装完成,采用存储节点+管理节点一体方式部署,可用存储容量为800G;

(2) 备份虚拟机出厂默认配置2个网络:

¡ 8.8.8.10的网卡地址,安管一体机内部组件间通信的网络,不作为外部访问网络,该网络配置不可更改;

¡ 192.168.100.10/24,出厂配置的GE业务网络,用于与外部网络通信,该网络后续可根据客户现场业务网络进行更改;

图5-76 Web应用防火墙默认IP

图5-77 配置Web应用防火墙业务IP

图5-78 确认修改网络

图5-79 操作成功提示

图5-80 Web应用防火墙网络修改完成

图5-81 Web应用防火墙登录页面

安管一体机的各功能组件是否支持多网卡配置,满足不同业务网段分离的需求,如何操作?

此处理解的多网卡配置为多个业务网卡配置,各组件的支持情况如下:

· 运维审计:只支持配置一个业务网卡,即运维审计系统与资产通信的业务网卡只支持配置一个。

· 终端杀毒/终端安全:只支持配置一个业务网卡,即控制中心上和各客户端通信的业务网卡只支持配置一个。

· FW&IPS管理:只支持配置一个业务网卡,即平台与纳管防火墙通信的业务网卡只支持配置一个。

· 等保合规:只支持配置一个业务网卡,即等保合规系统与纳管设备间通信的业务网卡只支持配置一个。

· 漏洞扫描:支持多业务网卡,界面支持添加路由。

· 日志审计:支持多业务网卡,界面支持添加路由,建议先升级到E1707及以上版本。

· 数据库审计:支持多业务网卡,界面支持添加路由。

· 上网行为审计(VACG):支持多业务网卡,界面支持添加路由。

· 数据备份:支持多业务网卡,数据备份ubuntu后台配置IP和路由

· Web应用防火墙:支持多业务网卡,界面支持添加路由

(1) 以下操作均在设备默认IP及帐号密码下操作,若有变更,请按照变更后进行操作。

(2) 在安管设备未上电的情况下,插入插卡,然后再上电,连接插卡网口至交换机用于配置安管各组件的另一个业务网口。

· 插卡不支持热插拔,需断电后才能插入或拔出插卡。

· 当设备新增插卡或插卡更换时,设备检测变更后会再次重启,较正常重启时间变长,等待启动即可。

(3) PC直连设备GE0口,PC添加网卡IP 192.168.0.10/24,访问安管管理平台https://192.168.0.1 ,在系统管理>系统维护>平台维护中点击登录跳转至CAS/UIS。

(4) CAS界面查看已连接物理网卡应为UP状态。

图6-1 CAS/UIS查看物理网卡

(5) 添加虚拟交换机,绑定步骤4的物理网卡。

图6-2 添加虚拟交换机vswitch2

(6) CAS/UIS添加路由,如下图所示位置,主机-高级选项-路由配置处根据用户需要添加路由,其中设备选择步骤5添加的虚拟交换机即可。

图6-3 CAS/UIS添加路由

(1) PC直连设备GE0口,PC添加网卡IP 192.168.0.10/24,访问安管管理平台。ttps://192.168.0.1 ,在系统管理>系统维护>平台维护中点击登录跳转至CAS/UIS

(2) 选择漏扫虚拟机dbaudit_server,点击修改虚拟机,点击增加硬件,硬件类型选择网络,绑定虚拟交换机vswitch2。

图6-4 数据库审计虚拟机添加网卡

(3) 在安管平台【安全应用-数据库审计-业务系统配置】点击系统维护跳转至数据库审计admin用户视图,在系统管理-系统服务处点击重启设备,添加网卡后需要重启系统才能生效。

图6-5 数据库审计重启设备

(4) 系统重启完成后,再次登录数据库审计admin用户视图,在系统管理-网络配置-网卡配置处查看应已新增一个网卡,右键点击该网卡设置IP,配置完成后需要点击页面的配置生效按钮。

图6-6 数据库审计配置新增网卡地址

(5) 新增网卡的地址配置完成后需要添加路由。在数据库审计admin用户视图,在系统管理-网络配置-静态路由,添加静态路由。

图6-7 数据库审计添加静态路由

(1) PC直连设备GE0口,PC添加网卡IP 192.168.0.10/24,访问安管管理平台https://192.168.0.1 ,在系统管理>系统维护>平台维护中点击登录跳转至CAS/UIS。

(2) 选择漏扫虚拟机leakscan_server,点击修改虚拟机,点击增加硬件,硬件类型选择网络,绑定虚拟交换机vswitch2。

图6-8 漏扫虚拟机添加网卡

(3) 在安管平台【安全应用-漏洞扫描-web扫描】点击高级配置跳转至漏洞扫描admin用户视图,点击右上角的关机按钮,选择重启服务器点击。

图6-9 漏洞扫描重启服务器

(4) 系统重启完成后,再次登录漏洞扫描admin用户视图,在系统-系统配置-网络配置中查看应已新增一张网卡,点击编辑启用并配置地址。

图6-10 漏洞扫描配置新增网卡地址

(5) 新增网卡的地址配置完成后需要添加路由。在漏洞扫描admin用户视图,在系统-系统配置-路由配置,添加静态路由。

图6-11 漏洞扫描添加静态路由

(1) PC直连设备GE0口,PC添加网卡IP 192.168.0.10/24,访问安管管理平台https://192.168.0.1 ,在系统管理>系统维护>平台维护中点击登录跳转至CAS/UIS。

(2) 选择漏扫虚拟机leakscan_server,点击修改虚拟机,点击增加硬件,硬件类型选择网络,绑定虚拟交换机vswitch2。

图6-12 漏扫虚拟机添加网卡

(3) 选择漏扫虚拟机leakscan_server,点击更多操作中的重启按钮,重启虚拟机。

图6-13 重启漏洞扫描虚拟机

(4) 虚拟机重启完成后,在安管平台【安全应用-漏洞扫描-系统维护】中点击登录,跳转至漏洞扫描account用户视图。在系统管理-网络配置-接口配置可查看到新增的业务网卡,如下图中新增的业务网卡接口名称为GE0/2,其对应的vlan名称是vlan3。然后IP管理配置处配置vlan3接口的IP地址。

图6-14 漏洞扫描新增业务网卡配置地址

(5) 新增网卡的地址配置完成后需要添加路由。在漏洞扫描account用户视图,在系统管理-网络接口-路由配置,添加静态路由。

图6-15 漏洞扫描添加静态路由

(1) PC直连设备GE0口,PC添加网卡IP 192.168.0.10/24,访问安管管理平台https://192.168.0.1 ,在系统管理>系统维护>平台维护中点击登录跳转至CAS/UIS。

(2) 选择日志审计虚拟机logaudit_server,点击修改虚拟机,点击增加硬件,硬件类型选择网络,绑定虚拟交换机vswitch2。

图6-16 日志审计虚拟机添加网卡

(3) 在安管平台【安全应用-日志审计-日志源】点击高级配置跳转登录到日志审计admin用户视图,在配置-系统管理-全局设置-平台网络设置-网卡配置处查看应已新增一个业务网卡。点击编辑配置eth2的网络。

图6-17 日志审计配置新增网卡地址

(4) 新增网卡的地址配置完成后需要添加路由。在日志审计admin用户视图,在配置-系统管理-全局设置-平台网络设置-路由配置,添加静态路由。

图6-18 日志审计添加静态路由

(1) PC直连设备GE0口,PC添加网卡IP 192.168.0.10/24,访问安管管理平台https://192.168.0.1 ,在系统管理>系统维护>平台维护中点击登录跳转至CAS/UIS。

(2) 选择上网行为审计虚拟机vacg_server,点击修改虚拟机,点击增加硬件,硬件类型选择网络,绑定虚拟交换机vswitch2。

图6-19 上网行为审计虚拟机添加网卡

(3) 在安管平台【安全应用-上网行为审计-系统登录】点击登录跳转登录到上网行为审计(ACG)admin用户视图,在系统管理-系统维护-系统重启,选择系统重启并保存配置,点击提交,重启系统。

图6-20 上网行为审计ACG重启系统

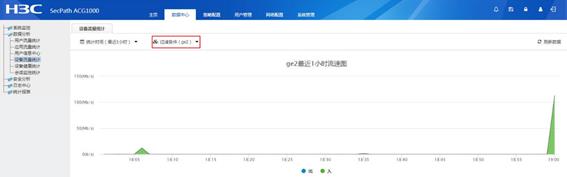

(4) 系统重启完成后,在上网行为审计admin用户视图,在网络配置-接口配置-物理接口处查看应已新增一个网卡,如下图是ge2,点击编辑配置地址。

图6-21 上网行为审计ACG新增业务网卡配置地址

(5) 新增网卡的地址配置完成后需要添加路由。在上网行为审计ACG admin用户视图,在网络配置-路由管理-静态路由,添加静态路由。

图6-22 上网行为审计ACG添加静态路由

(1) PC直连设备GE0口,PC添加网卡IP 192.168.0.10/24,访问安管管理平台https://192.168.0.1 ,在系统管理>系统维护>平台维护中点击登录跳转至CAS/UIS。

(2) 选择数据备份虚拟机backup_server,点击修改虚拟机,点击增加硬件,硬件类型选择网络,绑定虚拟交换机vswitch2。

图6-23 数据备份虚拟机添加网卡

(3) 新增网卡的网络配置由存储产品线技服支持,具体可参考CB7000的开局指导书进行操作。

(1) PC直连设备GE0口,PC添加网卡IP 192.168.0.10/24,访问安管管理平台https://192.168.0.1 ,在系统管理>系统维护>平台维护中点击登录跳转至CAS/UIS

(2) 选择漏扫虚拟机vwaf_server,点击修改虚拟机,点击增加硬件,硬件类型选择网络,绑定虚拟交换机vswitch2。

图6-24 WAF虚拟机添加网卡

(3) 选择漏扫虚拟机vwaf_server,点击更多操作中的重启按钮,重启虚拟机。

图6-25 重启WAF虚拟机

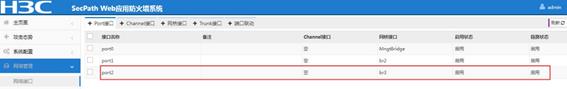

(4) 虚拟机重启完成后,在安管平台【安全应用-Web应用防火墙-系统登录】中点击登录,跳转至Web应用防火墙的admin用户视图。在网络管理-网络接口-port接口配置可查看到新增的业务网卡,如下图中新增的业务网卡接口名称为port2,其对应的网桥名称是br2。然后在网桥接口处配置br2接口的IP地址。

图6-26 Web应用防火墙新增业务网卡配置地址

(5) 新增网卡的地址配置完成后需要添加路由。在网络管理-路由配置,添加静态路由。

图6-27 WAF添加静态路由

完成系统License申请及导入并修改IP地址后,即可登录安管一体机对各组件进行基础的业务配置。

图7-1 各组件业务配置入口

本文示例通过管理平台给运维审计配置一些基础操作,如新增操作员用户、新增资产、新增权限。该操作员用户通过业务IP登录运维审计,就可以运维资产。

1、安管平台配置的用户、资产、权限不支持修改,若需要进行修改操作,需在【安全应用-运维审计-用户/资产/权限】,点击高级配置跳转到运维审计组件进行配置;

2、安管平台运维审计添加的资产都是未添加资产账号;

3、安管平台运维审计添加的资产有些资产类型如windows/linux/网络设备会有默认的特权账号administrator/root/super,但未托管密码;

4、安管平台运维审计高级配置跳转后不支持进行运维、审计、改密、高危命令等,当前只支持【系统设置】,其它操作请登录运维审计业务地址进行操作;

5、管理平台仅支持对运维审计本地认证方式用户进行编辑,不支持对运维审计协议包含“跳转来源自”资产和资产中包含“切换自”帐号进行编辑,高级配置请跳转至运维审计页面后进行配置

6、运维审计的其它高级配置请参考官网典配。

目前运维审计采用物理旁路、逻辑网关的网络部署模式,不影响网络拓扑和业务系统的运行,可通过网络访问控制系统(如:防火墙、带有ACL功能的交换机)的配合下,让运维审计系统成为唯一的入口,确保“运维终端至堡垒机的管理端口可达、堡垒机与目标服务器的运维协议可达”。

此处以H3C交换机配置为例说明:

图7-2 运维审计组网图

[SW]acl number 2000

[SW-acl-basic-2000]dis this

#

acl number 2000

rule 0 permit source 183.1.1.228 0 -----------运维审计系统的IP地址

rule 3 deny ----------其它全部拒绝

#

[SW]interface GigabitEthernet 1/0/35

[SW-GigabitEthernet1/0/35]dis this

#

interface GigabitEthernet1/0/35

port link-mode bridge

port access vlan 1000

packet-filter 2000 outbound ------------ACL 2000应用到接口下,对出口报文进行过滤

#

如果运维审计出现故障,需要紧急恢复业务,只需删除packet-filter 2000 outbound命令,或者修改ACL控制策略来重新指定IP,运维人员不通过运维审计访问服务器,直接访问服务器即可。

图7-3 添加操作员

图7-4 操作员添加成功

图7-5 新建审计管理员

图7-6 审计管理员添加成功

图7-7 添加Linux资产

图7-8 添加Windows资产

图7-9 添加网络设备

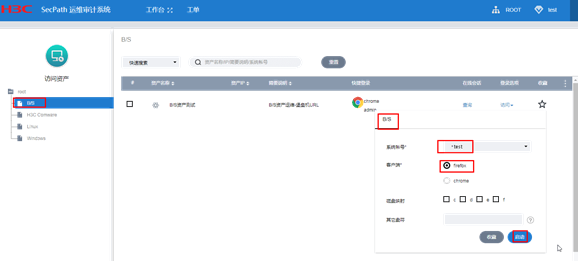

图7-10 添加B/S资产

图7-11 资产添加成功

图7-12 配置Linux资产

图7-13 配置Windows资产

图7-14 配置网络设备资产

· 用户名输入框://*[@id="inputUserName"]

· 密码输入框://*[@id="inputPassword"]

· 登录按钮://*[@id="inputPassword"]

图7-15 编辑B/S资产基本属性

图7-16 B/S资产添加账号

图7-17 新增权限

图7-18 添加权限成功

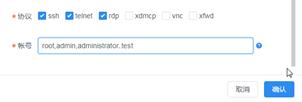

使用操作员帐号test登录运维审计业务地址https://183.1.1.228/

图7-19 操作员登录运维审计

点击帐号右上角-帮助-AccessClient-下载,下载完并进行安装

图7-20 下载安装AccessClient工具

(1) 工作台点击访问资产

图7-21 点击工作台-访问资产

(2) 选择Linux资产,点击访问,选择账号root,点击启动;出现弹框,打开URL:AccessClient Protocol;弹出字符运维界面,系统会自动代填资产的root账号和密码,可直接运维。

图7-22 访问Linux资产

(3) 选择H3C交换机资产,点击访问,选择账号admin,点击启动;出现弹框,打开URL:AccessClient Protocol;弹出字符运维界面,系统会自动代填资产的admin账号和密码,可直接运维。

图7-23 访问H3C交换机资产

(4) 选择Windows资产,点击访问,选择账号administrator,点击启动;出现弹框,打开URL:AccessClient Protocol;弹出rdp运维界面,系统会自动代填资产的administrator账号和密码,可直接运维。

图7-24 访问Windows资产

(5) 选择B/S资产,点击访问,选择账号admin,firefox浏览器,点击启动;出现弹框,打开URL:AccessClient Protocol;稍等弹出firefox浏览器,系统会自动代填资产的url、test账号和密码,可直接运维。

图7-25 访问B/S资产

使用审计管理员帐号audit登录运维审计业务地址https://183.1.1.228/

图7-26 审计管理员登录运维审计

工作台点击审计图标,在操作审计处可以查看通过运维审计系统运维的会话,在线会话是指当前正在运维未关闭的会话,已关闭的会话可分别在字符、图形、数据库中查看日志。

图7-27 查看审计日志

本文示例通过管理平台创建web漏扫、系统漏扫、数据库漏扫任务,查看并下载报表。

1、【安全应用-漏洞扫描-Web漏扫/数据库漏扫/系统漏扫】,点击高级配置跳转到漏扫扫描系统组件;

2、直接在漏扫组件上创建的任务不支持时刻同步到管理平台,需在管理平台点击手动同步按钮实现同步;

3、目前安管一体机上的漏扫组件有两种,sysscan-v版本号为E6903版本,sysscan-ve,版本号为E6202版本,X6010/X6010-T/X6020出厂的漏扫版本为sysscan-v,X6030/X6010-S出厂的漏扫版本为sysscan-ve

4、漏洞扫描的其它高级配置请参考官网典配。

图7-28 添加web扫描任务

图7-29 添加数据库扫描任务

图7-30 添加系统扫描任务

图7-31 查看报表

图7-32 下载报表

本文示例通过管理平台给日志审计新增日志源,以下举例采集运维审计系统的syslog日志。

1、【安全应用-日志审计-日志源】,点击高级配置跳转到日志审计组件;

2、安管平台首页的告警统计指的是日志审计【配置-告警管理-告警记录】的对应统计个数,事件日志指的是日志审计【事件-事件明细】中的事件,只显示10条,查看更多看查看到全部事件;

3、日志审计的其它高级配置请参考官网典配。

图7-33 添加日志源

图7-34 设备上配置syslog发送日志到日志审计平台

图7-35 运维审计配置规则模板事件级别

图7-36 日志审计高级配置查看日志

本文示例通过管理平台给数据库审计添加并启用业务系统,给虚拟数据库审计配置镜像流量口,内网用户访问数据库,可以从数据库审计组件查看审计记录。

1、【安全应用-数据库审计-业务系统配置】,点击高级配置跳转到数据库审计组件sec用户视图,可进行业务系统的配置和审计会话的查看;点击系统维护跳转到数据库审计组件admin用户视图,可进行授权、网络配置、系统升级的等操作。

2、通过安管平台跳转至数据库审计,无法在同一个浏览器同时跳转成功【系统维护】和【高级配置】,建议使用两个浏览器进行跳转或者使用无痕模式跳转数据库审计的另一个用户。

3、数据库审计web显示网卡的顺序是按照MAC地址进行排序,新添加的网卡MAC若比已存在的网卡MAC小,则系统重启后会排序在老网卡前,且会直接使用老网卡的IP地址的配置,因此请不要根据网卡IP来区分网卡。

4、数据库审计的其它高级配置请参考官网典配。

请参考上文章节5.3 进行组网

按照交换机的功能配置端口镜像功能,使数据库客户端和数据库服务器相互通信的流量能发送到数据库审计设备上。

#H3C交换机配置命令

#进入系统视图

system-view

#创建镜像组

mirroring-group 1 local

#添加镜像端口(镜像ge1/0/1口的进、出双向流量)

mirroring-group 1 mirroring-port GigabitEthernet 1/0/1 both

#添加监听端口(ge1/0/1口的流量镜像到ge1/0/2)

mirroring-group 1 monitor-port GigabitEthernet 1/0/2

图7-37 登录CAS平台

图7-38 查看镜像网卡状态

图7-39 数据库审计虚机添加PCI网卡

图7-40 提示需重启系统才能生效

图7-41 点击加载不安全的脚本

· 业务系统名称可以任意填写;

· 状态设置为启用;

· 编码策略可以选择自动识别或者是对应的编码类型;

· 数据库有主流数据库、国产数据库和专用数据库,选择不同项目,类型中出现不同的数据库类型选择项;

· 类型选择为对应的数据库类型,本例为MySQL数据库;

· IP填写数据库服务器IP,本例为104.1.1.154;

· 端口填写数据库服务器端口,本例为3306;

图7-42 添加业务系统

打开【安全应用-数据库审计-业务系统配置-系统维护】跳转至数据库审计admin用户视图,在系统管理>网络配置>表格模式中,上文添加的PCI直通镜像网卡在系统重启后在web界面展示为第四张网卡,将接入网线的业务口网卡4后勾选“监听网卡”配置,然后点击配置生效。

图7-43 监听网口

在策略中心>监听配置>指定源IP审计中,勾选“支持Vlan数据”配置.,点击保存配置。

图7-44 勾选支持vlan数据

图7-45 审计查询结果

本文示例下载并安装终端客户端工具,扫描终端并将病毒信息上报至控制中心,管理员可在终端杀毒管理中心查看。

2、winserver客户端是设备必配的授权,若需要使用windows和linux终端,需另外申请授权。

3、终端杀毒的其它高级配置请参考官网典配。

说明如下:

· 资产管理:支持展示全网终端软硬件资产、操作系统、病毒库日期、进程等详细信息。

· 实时和定时检测/清除病毒。

· 多重压缩格式文件查杀。

· 内存监控:能够直接对运行程序的进程和线程进行扫描,并直接在内存中对正在运行的染毒文件进行清除病毒的工作。

· 网页监控:查杀含有未知恶意代码网页的能力,确保用户在浏览网页时不被恶意网页病毒干扰和破坏。

· 引导区监控:可查杀引导区的病毒,确保用户在用户系统固定扇区固定磁道不被病毒所感染

· 注册表监控:全面监控注册表确保注册表不被恶意病毒所修改。

· 邮件病毒检测:支持邮件接收、发送检测;邮件文件静态检测、清毒;邮箱静态检测、清毒。

|

组件名称 |

操作系统 |

硬件要求 |

浏览器版本 |

|

客户端软件 |

1、windows安装 (Windows XP/SP3、Windows 2003Server/R2、Windows Vista、windows7、server2008、Windows Server 2008 R2、Windows 8/8.1、Windows Server 2012/R2、Windows 10、Windows Server 2016) 2、Linux主流发行版(X64): CentOS 7.4、CentOS 6.8、RHEL 6.4、Ubuntu Server 16.04.6、Ubuntu Desktop 14.04.6 |

无 |

不涉及 |

【安全应用-终端杀毒-终端详情】点击高级配置,跳转后将URL尾部修改为importlic

如https://URL/importlic再去访问,跳过修改密码,到IP地址页,将本地IP地址修改为终端杀毒的业务口IP地址183.1.1.229

图7-46 查看设置向导地址

登录安管平台【安全应用-终端杀毒-终端详情】,点击高级配置,跳转到终端杀毒管理界面,退出当前登录帐号。

图7-47 退出登录帐号

图7-48 客户端下载

图7-49 点击下载客户端

|

windows |

|

SecCenterCSAPESM-AV_183_1_1_229_443_https.exe |

双击该应用程序进行安装

图7-50 快速安装(或者自定义安装)

图7-51 初始化环境

图7-52 点击安装完成

|

Linux |

|

SecCenterCSAPESM-AV_183_1_1_229_443_https.tar.gz |

(1) 解压安装包

将客户端上传到系统任意目录下,解压安装包(如放在home目录下)

命令:

tar xzvf SecCenterCSAPESM-AV_183_1_1_229_443_https.tar.gz

图7-53 解压安装包

(2) 执行安装命令

解压完成后,进入LinuxClient_all目录下直接运行install.sh脚本,安装完成。

命令:sh install.sh

图7-54 执行安装

(3) 确认是否安装成功

查看main_daemon进程起来没有,若启动表示安装成功

命令:ps aux | grep main_daemon

图7-55 出现如图表示安装成功

图7-56 安装完成如下图

图7-57 安装完成后进行扫描

图7-58 文件杀毒

图7-59 查看杀毒记录

(1) Linux客户端在终端输入 antivirus /扫描目录 或 antivirus --scan /扫描目录 下发扫描指令,假设扫描home目录,路径为/home,全盘扫描,路径为/ 。

命令:antivirus --scan /home

图7-60 扫描home目录

备注:

扫描可以不用与--scan连用, antivirus /home这样就可以扫描

图7-61 扫描home目录

(2) 增加--kill参数即可进行杀毒,假设扫描home目录,路径为/home,全盘扫描,路径为/ .

命令:antivirus --scan /home --kill

图7-62 对home目录杀毒

备注:

扫描可以不用与—scan连用, antivirus /home --kill这样就可以扫描

图7-63 对home目录杀毒

登录控制中心【终端管理】选择连接的客户端并点击【扫描】,在弹窗中选择扫描设置,点击【确定】可远程操作客户端进行扫描。

Windows客户端点击设置—监控设置开关变成蓝色可开启病毒监控,如果发现染毒文件可根据所设置的处理方式:禁止使用染毒文件、自动清除病毒、删除染毒文件。

Linux防病毒包安装成功后,文件监控默认开启,如果不放心可以输入ps aux | grep stapio | grep file命令,如果返回有结果则开启,未开启返回结果为空,如图。

登录控制中心【终端管理】选中客户端设备后点击【策略配置】-【病毒防护】,可对客户端病毒监控进行设置并下发监控命令。

在控制中心【组织管理】页面,可以新建、重命名组。

通过右键点击客户端名称,可选择将其移动到指定的策略组中。

点击选择逻辑组,可对组下的所有设备进行升级、扫描、策略配置等操作。

本文示例下载并安装终端客户端工具,配置下发策略。

1、【安全应用-终端安全-终端详情】,点击高级配置跳转到终端安全组件内置用户system视图,可用于配置安全策略

2、终端安全的其它高级配置请参考官网典配。

在【安全应用-终端安全-终端详情】高级配置跳转至终端安全控制中心system用户视图,在【系统管理-网络配置】分别双击eth0和eth1进行编辑,将eth0子网类型修改为管理网,eth1子网类型修改为业务网、管理网,如下图所示:

图7-64 配置网卡子网类型

在【安全应用-终端安全-客户端下载】可下载客户端

图7-65 终端安全客户端下载

Windows客户端对操作系统的适配。

表7-1 Windows客户端对操作系统适配表

|

编号 |

操作系统类型 |

操作系统名称 |

计算平台 |

|

1 |

桌面版操作系统 |

Windows XP SP3(32位) |

x86 |

|

2 |

Windows Vista SP2(64位) |

x86_64 |

|

|

3 |

Windows 7(32位、64位) |

x86/x86_64 |

|

|

4 |

Windows 7 SP1(32位、64位) |

x86/x86_64 |

|

|

5 |

Windows 8(32位、64位) |

x86/x86_64 |

|

|

6 |

Windows 8.1(32位、64位) |

x86/x86_64 |

|

|

7 |

Windows 10(32位、64位) |

x86/x86_64 |

|

|

8 |

服务器版操作系统 |

Windows Server 2003 SP2(32位) |

x86 |

|

9 |

Windows Server 2008 R2(64位) |

x86_64 |

|

|

10 |

Windows Server 2012 |

x86_64 |

|

|

11 |

Windows Server 2012 R2 |

x86_64 |

|

|

12 |

Windows Server 2016 |

x86_64 |

|

|

13 |

Windows Server 2019 |

x86_64 |

请勿修改客户端软件安装包名称。

必须使用管理员权限安装客户端。

(3) 启动安装

XP系统上启动安装,直接双击安装包文件,启动安装。Windows 7/Windows10系统上启动安装,左键选中安装包,右键点击<以管理员权限运行>按钮,启动安装。

(4) 安装选项

点击<下一步>按钮。

图7-67 点击<下一步>

选择安装目录,一般选择默认安装目录,点击<安装>按钮。

图7-69 安装进度显示

点击<完成>按钮,完成客户端软件安装。

图7-70 点击<完成>

(5) 查看安装结果

客户端软件桌面快捷菜单。

图7-71 快捷键

双击客户端软件快捷菜单,打开客户端软件主界面。

图7-72 客户端界面

点击客户机任务栏上的客户端托盘图标,弹出托盘界面。

图7-73 客户端托盘

Linux客户端软件只适配64位的Linux操作系统和国产操作系统,不兼容32位的操作系统;客户端适配的操作系统如下表所示。

表7-2 Linux客户端对操作系统适配表

|

编号 |

系统类型 |

操作系统名称 |

内核版本 |

计算平台 |

|

1 |

Ubuntu系列 |

Ubuntu 14.04 |

4.4.0-142-generic |

x86_64 |

|

2 |

Ubuntu 16.04 |

4.15.0-112-generic |

x86_64 |

|

|

3 |

Ubuntu 18.04 |

5.4.0-42-generic |

x86_64 |

|

|

4 |

Ubuntu 20.04 |

5.4.02-42-generic |

x86_64 |

|

|

5 |

Ubuntu 20.10 |

5.8.0-25-generic |

x86_64 |

|

|

6 |

CentOS系列 |

CentOS 7.0 |

3.10.0-123.el7.x86_64 |

x86_64 |

|

7 |

CentOS 7.1 |

3.10.0-229.el7.x86_64 |

x86_64 |

|

|

8 |

CentOS 7.2 |

3.10.0-327.el7.x86_64 |

x86_64 |

|

|

9 |

CentOS 7.3 |

3.10.0-514.el7.x86_64 |

x86_64 |

|

|

10 |

CentOS 7.4 |

3.10.0-693.el7.x86_64 |

x86_64 |

|

|

11 |

CentOS 7.5 |

3.10.0-862.el7.x86_64 |

x86_64 |

|

|

12 |

CentOS 7.6 |

3.10.0-957.el7.x86_64 |

x86_64 |

|

|

13 |

CentOS 7.7 |

3.10.0-1062.el7.x86_64 |

x86_64 |

|

|

14 |

CentOS 7.8 |

3.10.0-1127.el7.x86_64 |

x86_64 |

|

|

15 |

CentOS 7.9 |

3.10.0-1160.el7.x86_64 |

x86_64 |

|

|

16 |

CentOS 8.0 |

4.18.0-80.el8.x86_64 |

x86_64 |

|

|

17 |

CentOS 8.1 |

4.18.0-147.el8.x86_64 |

x86_64 |

|

|

18 |

CentOS 8.2 |

4.18.0-193.el8.x86_64 |

x86_64 |

|

|

19 |

CentOS 8.3 |

4.18.0-240.el8.x86_64 |

x86_64 |

|

|

20 |

RedHat系列 |

RedHat 7.0 |

3.10.0-123.el7.x86_64 |

x86_64 |

|

21 |

RedHat 7.1 |

3.10.0-229.el7.x86_64 |

x86_64 |

|

|

22 |

RedHat 7.2 |

3.10.0-327.el7.x86_64 |

x86_64 |

|

|

23 |

RedHat 7.3 |

3.10.0-514.el7.x86_64 |

x86_64 |

|

|

24 |

RedHat 7.4 |

3.10.0-693.el7.x86_64 |

x86_64 |

|

|

25 |

RedHat 7.5 |

3.10.0-862.el7.x86_64 |

x86_64 |

|

|

26 |

RedHat 7.6 |

3.10.0-957.el7.x86_64 |

x86_64 |

|

|

27 |

RedHat 7.7 |

3.10.0-1062.el7.x86_64 |

x86_64 |

|

|

28 |

RedHat 7.8 |

3.10.0-1127.el7.x86_64 |

x86_64 |

|

|

29 |

RedHat 7.9 |

3.10.0-1160.el7.x86_64 |

x86_64 |

|

|

30 |

RedHat 8.0 |

4.18.0-80.el8.x86_64 |

x86_64 |

|

|

31 |

RedHat 8.1 |

4.18.0-147.el8.x86_64 |

x86_64 |

|

|

32 |

RedHat 8.2 |

4.18.0-193.el8.x86_64 |

x86_64 |

|

|

33 |

RedHat 8.3 |

4.18.0-240.el8.x86_64 |

x86_64 |

|

|

34 |

SUSE系列 |

Opensuse-leap 15.2 |

5.3.18-lp152.19 |

x86_64 |

|

35 |

Oracle Linux |

Oracle Linux Server 8.2 |

5.4.17-2011.1.2.el8uek.x86_64 |

x86_64 |

|

36 |

国产 操作系统 |

银河麒麟4.0.2桌面版 |

4.4.0-21-generic |

x86_64 |

|

37 |

银河麒麟4.0.2桌面版 |

4.4.0-21-generic |

Arm |

|

|

38 |

银河麒麟10.1桌面版 |

5.4.0-29-generic |

x86_64 |

|

|

39 |

优麒麟 20.10桌面版 |

5.8.0-21-generic |

x86_64 |

|

|

40 |

统信UOS 20桌面版 |

5.4.50-amd64-desktop |

x86_64 |

|

|

41 |

统信UOS 20桌面版 |

统信UOS 20桌面版 |

Arm |

|

|

42 |

中标麒麟 7.0桌面版 |

4.4.13-200.nd7.1.x86_64 |

x86_64 |

|

|

43 |

中科方德 3.1桌面版 |

4.9.0-3-amd64 |

x86_64 |

|

|

44 |

DEEPIN 20.1桌面版 |

5.4.70-amd64-desktop |

x86_64 |

|

|

45 |

一铭Emind Desktop 4.0 |

4.8.0-1-amd64 |

x86_64 |

|

|

46 |

红旗9 桌面版 |

4.8.6-300.rf9.x86_64 |

x86_64 |

将下载的Linux客户端程序安装包放到系统根目录“/”下。

请勿修改客户端软件安装包名称。

必须使用root权限安装客户端。

(3) 修改文件权限

chmod +x H3CStdLinux_x86_64_1.21.2.11_[192.168.31.199].bin

图7-74 添加可执行权限

(4) 执行安装脚本

使用root权限账户安装

命令:

./H3CStdLinux_x86_64_1.21.2.11_\[192.168.31.199\].bin

图7-75 使用root账户安装

使用普通权限账户安装

命令:

sudo ./H3CStdLinux_x86_64_1.21.2.11_\[192.168.31.199\].bin

图7-76 使用普通账户安装

查看系统是否存在运行进程KvEdrDaemon进程和KvEdrSvc进程,若存在表示安装成功。

命令:

ps -aux | grep KvEdr

图7-78 查看运行进程

图7-79 Linux客户端界面

Linux客户端界面目前支持CentOS7.4-7.8,UOS 20,银河麒麟V4.0.2、V10。

在【安全应用-终端安全-终端详情】点击高级配置,跳转至system用户视图。在策略中心-安全策略-基本策略,配置终端用户可进行资产信息登记、查看管理员联系方式、客户端密码保护、升级选项和时间同步。

图7-80 基本配置

配置开启后,终端用户可以填写上报终端资产和责任人信息,并在终端列表中显示责任人、资产编号、信息编号、资产位置。

配置开启后,终端用户查看系统管理员的联系方式,以便问题咨询和事件反馈。

配置开启后,退出、卸载客户端和停止客户端扫描任务时执行密码保护策略。

配置客户端软件和病毒库自动升级(默认配置)、定时升级和关闭自动升级功能。

配置时间同步开启后,客户端会自动向服务器同步时间。

例如,配置开启终端资产信息登记,打开客户端界面,在菜单栏会显示“资产信息登记”项。

图7-81 资产登记菜单

选择“资产登记”,弹出资产登记界面,单击<编辑>按钮,输入资产信息,点击<提交>上报控制中心资产信息。

图7-82 输入资产信息

在【安全应用-终端安全-终端详情】点击高级配置,跳转至system用户视图。在策略中心-安全策略-病毒查杀配置内容包括配置扫描文件类型、配置压缩包扫描、配置扫描引擎、配置病毒文件处理方式、配置扫描速度(资源占用)及配置定时扫描任务,如下图所示。

图7-83 病毒查杀配置

一般选择默认配置,系统管理员也可以自定义扫描文件类型。

“不扫描的文件后缀”为空时表示扫描所有类型文件,若想配置病毒扫描时忽略以“rar”、“zip”为后缀的文件,配置如下图所示。

图7-84 设置忽略扫描文件类型

选择“扫描自定义文件后缀”只对特定类型的文件进行病毒扫描,当后缀为空时不对任何文件扫描,若想配置仅扫描以“rar”为后缀的文件,配置如下图所示。

图7-85 设置自定义扫描文件类型

配置病毒扫描时对超过大小的压缩包不扫描和超过压缩层级的文件不扫描。

病毒扫描时默认不能忽略20M以下的压缩包,系统病毒扫描时默认忽略扫描200M以上的压缩包。

病毒扫描最多只进行第15层压缩文件病毒扫描,若压缩包压缩层级大于15,病毒扫描时忽略压缩包内高于第16层级的文件。

例如,病毒扫描时忽略对50M以上压缩包病毒扫描,同时只扫描到文件第10层,配置如下图所示。

图7-86 配置扫描压缩包

病毒扫描模块集成了传统的基因特征引擎、人工智能引擎和云查杀引擎,系统管理员可以配置使用哪种引擎查杀病毒,并可以查杀时的积极模式、均衡模式、谨慎模式,如下图所示。

图7-87 配置杀毒引擎

配置病毒扫描时发现病毒文件或可疑文件后的处理方式,有仅上报、系统自动处理(隔离文件)、交由用户处理3中处理方式,一般选择默认配置。

图7-88 配置病毒处理方式

提供病毒扫描时多线程、多任务支持,依据扫描过程对CPU资源消耗占用情况分为节能模式(扫描速度最慢)、高速模式(扫描速度居中)、极速模式(扫描速度最快)。

图7-89 配置扫描速度

资源占用配置的有效性对CPU要求见下表。

|

编号 |

资源占用 |

CPU配置要求 |

|

1 |

节能模式 |

无要求。 |

|

2 |

高速模式 |

CPU在4核以上。 |

|

3 |

极速模式 |

CPU在6核以上。 |

配置客户端定时进行病毒扫描任务,支持快速扫描、全盘扫描和扫描速度配置。

图7-90 配置定时查杀

在【安全应用-终端安全-终端详情】点击高级配置,跳转至system用户视图。在策略中心-安全策略-实时防护,配置客户端文件实时防护的启用和禁用、防护级别、监控的文件类型和多引擎设置,配置界面如下图所示。

图7-91 配置实时防护

开启配置后,客户端对文件进行实时防护功能,客户端默认处于开启状态。

配置客户端文件实时防护等级,默认处于“中”等级。

配置客户端文件实时防护的文件对象,默认监控可执行文件和压缩文件。

配置客户端文件实时防护使用的防护引擎和防护模式。

在【安全应用-终端安全-终端详情】点击高级配置,跳转至system用户视图。在策略中心-安全策略-信任名单,设置客户端病毒扫描的信任白名单,支持设置文件和目录白名单、设置文件哈希白名单和设置厂商证书签名白名单,客户端执行病毒扫描时不会查杀白名单文件,对误报误杀的文件可以通过添加白名单方式避免被查杀。

选择“信任名单>目录白名单”,点击<添加>按钮,弹出新增名单设置界面,如下图所示。

图7-92 新增目录文件白名单设置

· 配置目录白名单:在新增名单界面,路径中填入目录绝对路径,结尾必须以“\”结束;

· 配置文件白名单:在新增名单界面,路径中填入文件绝对路径,结尾无“\”。

毒扫描时是否忽略选择“是”,病毒扫描时对白名单目录或文件忽略;实时防护时是否忽略选择“是”,实时防护时对白名单目录或文件忽略;依次点击<确定>按钮和界面右上角<保存>按钮,完成目录或文件白名单设置。

目录白名单配置完成后,对整个目录下的文件及其子目录下的文件生效。

选择“信任名单>文件哈希白名单”,点击<添加>按钮,弹出新增文件哈希白名单设置界面,如下图所示。

图7-93 新增哈希白名单设置

在新增哈希白名单设置界面,必须要填写文件的sha256值,路径、md5、sha1可以不填写。

毒扫描时是否忽略选择“是”,病毒扫描时对哈希值匹配的文件忽略;实时防护时是否忽略选择“是”,在实时防护时对哈希值匹配的文件忽略;依次点击<确定>按钮和界面右上角<保存>按钮,完成文件哈希白名单设置。

确保输入的文件sha256长度、数值准确无误,若同时应用了文件md5或文件sha1,确保输入的文件哈希值都对应于同一个文件,且字符长度、数值准确无误。

选择“信任名单>签名证书白名单”,在“签名证书厂商”编辑框输入软件的数字签名信息,依次点击<添加>按钮、<保存>按钮,完成对签名证书白名单的设置。在病毒扫描查杀遇到该数字证书签名的文件时,会忽略对该文件的查杀。

图7-94 签名证书白名单设置

本文示例通过管理平台纳管FW或者IPS,下发策略和配置说明。

1、首先需要根据下文在统一平台配置处注册IP和端口,否则在安管平台-FW&IPS管理-配置下发处会显示异常;若已出现异常,注册成功后需要清除浏览器缓存后重新打开页面查看。

2安管平台当前不支持跳转登录到FW&IPS的管理页面,其基本功能均可通过安管平台内嵌页面实现。

3、SMP的其它高级配置请参考官网典配。

FW&IPS管理配置顺序如下,可以按照文档当前编写顺序进行配置。

· 统一平台配置

· 设备协议及日志配置

· 平台资产配置

· 安全策略下发

· 特征库管理

· 配置下发

· 配置文件

访问FW&IPS管理的业务IP地址,使用admin用户及密码登录,在【系统配置-系统管理-全局配置-统一平台管理】设置参数注册IP地址为8.8.8.1,注册端口为443,点击确定。

图7-95 IPS/FW设备配置SNMP

IPS和防火墙设备获取cpu、内存信息需要配置snmp协议;进行特征库升级、回滚、策略下发以及从设备上读取策略相关信息,均需要配置netconf over soap协议。

查看设备是否配置snmp和netconf over soap,如无配置需要手动配置,已配置可忽略。

(1) 在IPS/FW设备WEB的【系统管理 >维护>系统设置 > SNMP设置】页面配置SNMP协议,如无web页面请往下文命令行操作步骤。

说明:1) 配置好后,需要点击应用按钮。 2)设备上配置协议参数需要与下文FW&IPS管理配置保持一致。

图7-96 IPS/FW设备配置SNMP

(2) 后台命令行配置SNMP协议

登录设备后台,使用命令查看是否已配置snmp协议,如图表示已配置

图7-97 IPS/FW查看snmp配置

如未配置,需手动输入命令:

snmp-agent sys-info version v2c //配置snmp版本为v2c

snmp-agent community read public //配置只读团体字,默认为public,根据需要配置

snmp-agent community write private //配置读写团体字,默认为private,根据需要配置

(3) 后台命令行配置netconf over soap协议

登录设备后台,使用命令查看是否已配置soap协议,如图表示已配置

display current-configuration | inc soap

图7-98 IPS/FW设备查看soap配置

如未配置,需手动输入命令:

netconf soap http enable //开启netconf over soap over http

netconf soap https enable //开启netconf over soap over https

管理平台支持采集设备发出的安全日志(漏洞攻击日志、病毒攻击日志、安全策略日志)、流量日志(NAT会话日志,NAT444会话日志,NAT444端口块日志)、设备日志(故障日志、配置日志)、终端日志(终端识别日志、异常流量日志)、以及各类应用审计日志并展示。

如下为在设备侧配置。

(1) 在IPS/FW设备WEB的【系统 > 日志设置 > 基本配置 > 快速日志】页面,设置日志主机为SMP平台地址,发送快速日志到SMP,端口为514,勾选应用审计日志(选配)、安全策略日志(选配)、入侵防御日志、防病毒日志、终端识别日志(选配)与带宽管理日志(选配)。

图7-99 编辑日志主机

命令行方式:(命令行方式与设备页面配置方式二选一即可)

customlog host 127.0.0.2 export security-policy dpi audit ips traffic-policy terminal

(2) 在【系统 > 日志设置 > 基本配置 > 系统日志】页面配置系统日志,用于发送设备日志(故障日志、配置日志)到日志主机(SMP平台)。

图7-100 IPS设备新增系统日志主机页面

命令行方式:(命令行方式与设备页面配置方式二选一即可)

info-center enable

info-center loghost 172.31.0.61

(3) 在【系统 > 日志设置 > NAT日志】页面,配置NAT日志。(选配)

图7-101 NAT日志

命令行方式:(命令行方式与设备页面配置方式二选一即可)

nat log enable

nat log flow-active 120

nat log flow-begin

nat log flow-end

nat log no-pat ip-usage

nat log port-block-assign

nat log port-block-withdraw

(4) 在【系统 > 日志设置 > 基本配置 > 流日志】页面,配置流日志主机用于发送NAT日志,选择日志版本为3.0,勾选日志负载分担。新建日志主机为SMP平台地址,端口为9002,点击应用。(选配)

图7-102 流日志

命令行方式:(命令行方式与设备页面配置方式二选一即可)

userlog flow export version 3

userlog flow export load-balancing

userlog flow export host 10.123.53.240 port 9002

参数说明:

¡ 日志主机:接收设备日志的管理平台的IP(必填项)。

¡ 端口:514或者30514 ,与配置文件中设置的端口一致(必填项),NAT流日志端口为9002。

¡ VRF:默认为公网(必填项)。

在【FW&IPS管理 >设备管理】界面进行资产配置。添加资产之前,需要先配置模板参数管理。

系统支持配置IPS、防火墙的设备资产进行维护。

平台对资产进行监控管理,建议使用模板参数配置管理设备的参数,模板参数与设备的实际配置保持一致。

在【FW&IPS管理>设备管理】界面,点击右上角<模板参数管理>按钮,进入模板参数管理界面。根据需要配置SNMP模板、SOAP模板。点击<新增> 按钮,新增模板。

新增snmp模板,如图所示:

图7-103 新增snmp模板

新增soap模板,如图所示:

图7-104 新增soap模板

在【FW&IPS管理 > 设备管理】界面,点击<新增>按钮,进入新增资产信息界面,根据所需添加设备实际情况进行配置。

说明:添加资产,IPS和防火墙获取cpu、内存信息需要配置snmp参数;进行特征库升级、回滚、策略下发以及从设备上读取策略相关信息,均需要配置soap参数。

(认证模板建议从已有的参数模板中选择,减少配置量)

新增防火墙设备为资产,如图所示:

图7-105 新增防火墙设备

点击认证模板-配置snmp参数-设置,选择手工编辑或者从已有模板选取。

图7-106 新增资产配置snmp参数

点击认证模板-配置soap参数-设置,选择手工编辑或者从已有模板选取。

图7-107 新增资产配置soap参数

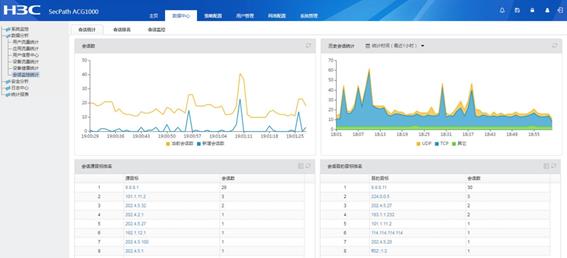

(1) 在【运维管理 > 设备管理】界面,查看cpu利用率和内存利用率

图7-108 查看资产cpu 、内存利用率页面

(2) 点击详情按钮,查看系统流量趋势图、cpu/内存趋势图、系统新建和并发趋势图(V5系列设备没有会话连接数)。

图7-109 查看资产系统信息页面

(1) 设备配置snmp和netconf over soap,可获取到设备上已配置的安全域、IP地址组、IPS策略、AV策略等;

(2) 添加区域;

(3) 添加设备为资产绑定区域,配置snmp参数和soap参数;

(4) 在【FW&IPS管理>全局资源】页面,配置IP地址组、服务、时间段、安全域、入侵防御策略、防病毒策略(全局资源可根据需要配置)。

图7-110 全局资源页面

(1) 在【FW&IPS管理>安全策略】页面,点击<新增>按钮,新建安全策略。

图7-111 新增设备策略页面

(2) 在【运维管理 > 安全业务管理>安全策略>策略下发任务】页面,点击<新增>按钮,新增策略下发任务。

图7-112 新增策略下发任务

(3) 新增下发任务后自动跳转到策略详情页面,此页面可以<选择新增>已创建过的安全策略或直接<新增>策略下发,如图:

(4) 在已有策略列表的情况下,可根据业务需求对安全策略进行修改、移动、删除、插入、冗余分析等操作,无需操作点击<返回>即可回到策略下发任务列表页面:

(5) 在【运维管理 > 安全业务管理>策略下发任务】页面,查看已下发的策略,点击<总策略数>可查看策略详情,点击<关联设备数>可查看下发的设备,点击<下发结果>可查看每个策略下发的详情。

图7-113 查看已下发的策略

特征库管理包含特征库文件、特征库推送、特征库升级、特征库回滚等功能。

在【FW&IPS管理>特征库管理>特征库文件】页面,点击<文件上传>按钮,选择需要导入的特征库文件,点击<上传>即可。

图7-114 特征库文件上传页面

(1) 特征库升级前提条件

设备配置netconf over soap

添加资产,配置soap参数

(2) 配置步骤

在【FW&IPS管理 > 特征库管理>设备特征库】页面,选择设备,点击<升级>按钮,勾选特征库文件,进行升级

图7-115 特征库升级页面

(3) 升级成功后,选择设备,点击同步,看到当前特征库版本信息更新。

特征库回滚操作可以将设备的特征库版本回退到上一版本或者出厂版本。

(1) 在【FW&IPS管理 > 特征库管理>设备特征库】页面,选择设备,点击<回滚>按钮,选择回滚至上一版本或出厂版本 (回滚不支持V5系列设备)

图7-116 特征库回滚页面

(2) 回滚成功后,选择设备,点击同步,看到当前特征库版本信息已经更新。

配置下发页面可以配置不同的命令脚本生成不同的部署模板,并支持对设备进行配置模板下发和回滚操作。

在【FW&IPS管理>配置下发】页面,点击配置模板tab页,点击<新增>按钮,配置模板。

图7-117 配置模板

在【FW&IPS管理>配置下发】页面,点击部署任务tab页,点击<新增>按钮,配置部署任务(选择部署模板、选择需要下发的设备以及任务基本信息)。

图7-118 部署任务

在【FW&IPS管理>配置文件】页面,查看设备配置文件列表,可通过同步按钮将设备的配置文件同步至平台,通过点击详情按钮,查看设备的配置文件详情。

图7-119 配置文件详情

本文示例配置上网行为审计的旁路部署模式,以及审计策略配置。

1、【安全应用-上网行为审计-系统登录】,点击登录跳转到上网行为审计组件admin用户视图。

2、上网行为审计的其它高级配置请参考官网典配。

(1) 配置交换机端口镜像

(2) 虚拟机添加PCI直通网卡

(3) 配置旁路模式

(4) 配置审计策略

(5) 配置用户识别范围

(6) 验证审计效果

请参考上文章节5.3 进行组网

按照交换机的功能配置端口镜像功能,使客户端的上网流量能发送到上网行为审计设备上。

#H3C交换机配置命令(举例说明)

#进入系统视图

system-view

#创建镜像组

mirroring-group 1 local

#添加镜像端口(镜像ge1/0/1口的进、出双向流量)

mirroring-group 1 mirroring-port GigabitEthernet 1/0/1 both

#添加监听端口(ge1/0/1口的流量镜像到ge1/0/3)

mirroring-group 1 monitor-port GigabitEthernet 1/0/3

图7-120 登录CAS/UIS平台

图7-121 查看镜像网卡状态

图7-122 上网行为审计虚机添加PCI网卡

图7-123 提示需重启系统才能生效

图7-124 配置旁路模式

图7-125 验证镜像流量

图7-126 新建审计策略

图7-127 配置用户识别范围

图7-128 验证审计策略

本文示例配置等保合规监控系统的基础配置,用于管理设备等保。

1、【安全应用-等保合规监控系统-系统登录】,点击登录跳转到等保合规监控系统组件admin用户视图,点击系统维护跳转到等保合规监控系统的sadmin用户视图,注意同一个浏览器可能应为浏览器缓存无法成功跳转到不同用户,建议使用浏览器的无痕模式或者清除缓存后重新登录即可。

2、系统默认的用户名及角色说明如下:

· 单位管理员padmin,用于单位、部门、三方公司、单位人员的创建。

· 系统管理员sadmin,用于系统环境的修改,包括指标的管理、软硬件的名称和类型的添加、系统参数的修改和资产的查询、页面指引的配置

· 审计管理员aadmin,用于系统的登录日志和操作日志的查询。

· 业务角色admin,进行系统各业务模块操作分为执行层和管理层,执行层主要针对等保操作,管理层主要进行等保工作查看。

3、等保合规监控的其它高级配置请参考官网典配。

系统管理员通过创建,编辑,删除系统,机房,设备,软件,数据等信息管理资产情况,监控设备及软件是否在线。系统管理员通过资产管理模块,可以快速的了解本部门的各类资产的情况以及各类资产相关的等保工作进展,安全漏洞情况等等。

等保合规是对系统进行等保管理,机房、设备、软件、数据绑定到系统下,进行等保管理。

资产管理流程概括如下:

(1) 在业务罗盘模块下新增等保系统;

(2) 在 机房管理模块下添加机房信息;

(3) 在设备管理模块下添加设备信息;

(4) 在软件管理模块下进行添加软件信息;

(5) 在数据管理模块下进行添加数据信息;

详细配置步骤举例如下:

(1) 添加等保系统

点击【资产管理】-->【业务罗盘】-->【新增系统】,按实际填写输入信息系统名称,承载业务应用等各项信息,最后点击【保存】完成。下图为新增系统界面。

添加系统必填信息:

· 信息系统名称:用户单位中需要过等保的信息系统名称,如ERP系统、HIS系统;

· 服务器托管状态:托管还是自建;

· 责任人:信息系统的责任人;

· 系统类型:常规应用系统、基础网络系统、云计算系统、移动互联网系统、物联网系统、工业控制系统;对系统类型选择说明如下:

¡ 等保对象是信息系统,则选择“常规应用系统”;

¡ 等保对象是基础网络,则选择“基础网络系统”;

¡ 等保对象是云系统,则选择“云计算系统”;

¡ 等保对象是移动互联网,则选择“移动互联网系统”;

¡ 等保对象是物联网,则选择“物联网系统”;

¡ 等保对象是工业控制系统,则选择“工业控制系统”;

前两点为通用项,后四点为扩展项,可根据现场实际情况进行选择。

(1) 添加机房

点击【资产管理】->【机房管理】,点击【添加机房】,进入到添加机房表单。进入新建机房的表单按实际情况添加基础信息。

图7-130 机房管理页面

图7-131 添加机房

添加机房必填信息:

· 机房名称:定义用户单位机房名称;

· 机房管理员:机房负责人员;

· 管理员电话:管理员手机号码;

· 涉及信息系统:本机房内存在的等保对象,将机房划入等保系统;

(2) 添加机房防护设备

添加机房设备指添加机房内部的各类防护设备,按用途划分包括机房控制、防盗、防雷、防水、控温控湿、防静电、电力保护、电磁屏蔽、其它等。通过将机房各类设备统一梳理并录入可有效的进行管理,同时这些防护措施也将成为评判是否满足等保指标要求的评估依据。

点击【资产管理】->【机房管理】,点击【添加机房设备】,可以进行机房防护设备的添加。

图7-132 添加机房设备

(1) 添加设备

添加设备包含安全设备、网络设备、服务器设备、存储设备4类,将调研并梳理后的设备录入系统进行有效的管理,同时也是作为等保指标评估的对象。

点击【资产管理】->【设备管理】,可以查看所有机房下存放设备的情况,例如物理位置、IP地址、网络区域、涉及信息系统、负责人等信息。点击【添加设备】可以根据设备类别进行添加。

图7-135 添加网络设备

添加机房必填信息:

· 机房名称:定义用户单位机房名称;

· 机房管理员:机房负责人员;

· 管理员电话:管理员手机号码;

· 涉及信息系统:本机房内存在的等保对象;

添加软件包含基础系统软件、系统应用软件、安全防护软件、中间件软件、数据库软件、业务应用软件6类,将调研梳理后并录入系统进行有效的管理,同时也是作为等保指标评估的对象。

(1) 添加软件信息

点击【资产管理】->【软件管理】,可以查看所有软件的情况,例如IP地址、设备状态、涉及信息系统、安全漏洞等信息。点击页面内的【添加软件】按钮可以根据软件类别进行添加。

图7-136 添加软件

添加基础系统软件必填信息:

· 操作系统类型:选择操作系统类型;

· 别名:自定义输入系统名称;

· 所属服务器:选择软件所在服务器;

· IP地址:输入系统所在IP地址;

· 涉及信息系统:选择软件所涉及的信息系统;

(1) 添加数据信息入口

点击【资产管理】->【数据管理】,可以查看所有数据的情况,例如IP地址、是否异地保存、介质类型、涉及信息系统等信息,点击【添加数据】可以根据数据类别添加数据保存情况。

图7-137 添加数据信息入口

添加业务数据必填信息:

· 业务数据名:自定义输入数据名称;

· 是否异地保存:选择数据是否有异地备份保存;

· 涉及信息系统:选择所涉及的信息系统;

· 数据总量:输入数据存储容量值;

· 数据服务IP:输入数据服务所在IP地址;

以执行层账号admin/admin登录,点击【资产管理】->【等保视图】,查看所添加的系统、机房、设备、软件、数据各类资产数据并统计分析。

图7-138 系统分析图

点击【资产管理】->【资产视图】,查看所添加的系统、机房、设备、软件、数据各类资产数据并统计分析。

图7-139 资产视图

等保合规监控系统等保管理功能模块提供涉及所要评测的系统的定级、指标自查、等级测评和备案管理材料进行管理和快速录入。

等保管理流程:

· 1)进行系统定级;

· 2)进行系统指标自查;

· 3)进行系统等级测评;

· 4)进行系统完成备案。

具体配置步骤举例如下:

系统定级可参考等保2.0 GBT22240-2020信息安全技术网络安全等级保护定级指南,对系统进行定级。

点击【等保管理】-->【定级管理】,点击需要定级的系统,进行结果录入和相关文档的上传。

图7-140 定级界面图

点击【等保管理】->【定级管理】,定级管理将提供定级工作可视化,通过定级管理模块,可以快速掌握本单位所有系统的定级情况。

图7-141 定级主界面图

指标自查是等保测评人员根据客户现场系统实际情况,对测评参数进行一一测评,并给出测评结果。

(1) 系统指标自查操作

点击【指标自查】-->选择需要创建的系统进行【创建指标差距评估任务】;

图7-142 创建指标差距评估任务入口

图7-143 创建指标差距评估任务

点击【等保管理】->【指标自查】,选择某一个具体需要评估和指标整改的系统中,进入指标差距主界面图,点击去评估进入到评估界面。

图7-144 指标评估入口

图7-145 指标评估界面

在评估界面中可以按照等保要求或者资产两个维度进行评估,选择【完全符合】、【不符合】、【不适用】三个选项进行指标的评估,最后点击【保存】即评估完成。

图7-146 指标评估界面

点击【等保管理】->【指标自查】,选择某一个具体需要评估和指标整改的系统中,进入指标差距主界面图,点击【指标差距操作】->【下载指标差距评估表】通过下载指标评估模板,并按照模板填写各个指标评估结果。

图7-147 下载指标评估模板和导入报告

点击【导入】->【指标自查】,选择某一个具体需要评估和指标整改的系统中,进入指标差距主界面图,点击【指标差距操作】->【导入指标差距】导入到系统进行指标适配并生成以系统为对象的指标差距评估报告。

图7-148 导入指标差距界面

点击【指标差距报告】,点击【下载差距报告】即完成指标差距评估。

图7-149 查看指标差距报告主界面

等级测评是等保测评人员根据定级和自查结果对系统的整体评分。

点击【等保管理】-->【等级测评】,点击需要测评的系统,进行结果录入和相关文档的上传。

图7-150 等级测评界面

点击【等保管理】->【等级测评】,等级测评将提供测评工作可视化,通过等级测评模块,可以快速掌握本单位所有系统的测评情况。

图7-151 等级测评主界面

备案管理是等保人员根据本次测评,对结果和记录等相关文档进行备案管理。

点击【等保管理】-->【备案管理】,点击需要备案的系统,进行结果录入和相关文档的上传。

图7-152 完成备案界面

点击【等保管理】->【备案管理】,备案管理将提供测评工作可视化,通过备案管理模块,可以快速掌握本单位所有系统的备案情况。

图7-153 完成备案主界面

登录执行层账号,点击【等保管理】->【等保汇总】查看支持对系统的定级、指标、测评、备案保工作情况进行展示。

点击【等保汇总】查看系统定级相关统计分析

图7-154 定级分析

点击【等保汇总】查看系统指标自查相关统计分析

图7-155 指标差距分析

点击【等保汇总】查看系统测评相关统计分析

图7-156 测评分析

点击【等保汇总】查看系统备案相关统计分析

图7-157 备案分析

等保合规监控系统漏洞管理功能模块,提供有关等保合规信息系统相关信息资产安全漏洞的总体情况可视化,包括安全风险的发现及修复的总体趋势,以及高风险漏洞的排行。同时将单位的安全风险数据汇总展示。管理层通过漏洞管理模块即可全面的掌握本单位的安全风险整体情况及分布,并且支持按照设备硬件、主机系统、物理硬件、业务应用多维度去查看本单位的安全风险情况。

漏洞管理流程

· 导入漏洞;

· 关联资产;

· 漏洞整改;

· 漏洞复查与审核;

· 漏洞查看。

配置步骤举例如下:

根据漏扫扫描结果,导入扫描报告,点击【漏洞管理】子菜单【漏洞管理】,点击【解析报告工具】上传扫描报告。

图7-158 导入漏扫扫描报告

漏洞导入后,将漏洞关联到资产,点击【漏洞管理】子菜单【漏洞管理】,可以根据漏洞进行点击【切换资产】,可以进行漏洞的关联

图7-159 漏洞关联界面

通过漏洞整改复查审核,可将资产已经修复的漏洞状态在系统进行更新。

点击【漏洞管理】->【漏洞汇总】->“点击所负责的系统”进入到系统内部的漏洞管理主界面,对系统内漏洞情况作出分类,点击【详情】->【立即整改】进行修复。

图7-160 系统的漏洞管理界面

图7-161 漏洞整改

点击【漏洞管理】子菜单【漏洞管理】,点击【复查文件导入】,系统将自动化匹配,若新导入的复查文件中无漏洞,则状态变更为已修复,

图7-162 复查界面

注:点击某个具体的漏洞也可以进行到复查界面详见web手册。

点击【漏洞管理】子菜单【漏洞管理】,点击已修复但是需要审核的漏洞,发起审核即漏洞管理全过程结束。

图7-163 发起审核

登录执行层账号,点击【漏洞管理】->【漏洞汇总】支持对漏洞数量及修复状态进行汇总;

图7-164 漏洞汇总

登录管理层账号,点击【漏洞管理】->【漏洞管理】支持对漏洞数量及修复状态进行汇总

图7-165 漏洞汇总

数据备份的业务配置由存储产品线的技服支持,具体请参考CB7000的开局指导书操作。

本文示例配置Web应用防火墙的旁路镜像部署模式,以及web防护策略配置。

1、【安全应用-Web应用防火墙-系统登录】,点击登录跳转到Web应用防火墙组件admin用户视图。

2、Web应用防火墙(VWAF)的其它高级配置请参考官网典配。

旁路镜像检测模式是H3C SecPath Web应用防火墙在网站防护中常用的部署模式,设备旁路部署在网络中,通过流检测引擎对数据流进行解析,匹配规则与自定义策略进行安全检测,旁路镜像检测模式只进行检测,不对攻击进行处理。

· 部署优势

不改变网络拓扑结构,部署最方便快捷,只需将交换机进口或出口双向流量镜像给WAF设备进行攻击检测,不参与业务数据流转发,因此设备故障对业务无影响。

· 部署劣势

1、无法对攻击进行阻断。2、不支持HTTPS。3、不支持IPv6

· 支持检测功能

HTTP协议校验、HTTP访问控制、特征防护、防盗链、防跨站请求伪造、文件上传、文件下载、弱密码检测、访问顺序、敏感词防护。

· 支持协议

HTTP。

· 特点

Web应用防火墙无须配置业务IP,仅配置管理IP即可。

· 使用场景

旁路镜像场景。

本文档中的配置均是在实验室环境下进行的配置和验证,配置前设备的所有参数均采用出厂时的缺省配置。如果您已经对设备进行了配置,为了保证配置效果,请确认现有配置和以下举例中的配置不冲突。

交换机要保证镜像双向流量。

如下图所示,虚拟Web应用防火墙旁路部署在服务器区交换机上,旁路接入网络,对Web服务器流量进行检测。

图7-166 组网图

· 组网图中的eth2接口,是指虚拟WAF中作为镜像业务口的接口,但实际组网连线中,交换机的GE1/0/4口,eth2口对应CAS/UIS服务器上的实际物理口。

· 在虚拟WAF安装过程中,添加的第一个业务网卡对应虚拟WAF的port0口,按照添加先后顺序,第二个添加的业务网卡为port1,以此类推。

· 在虚拟WAF环境下,管理网和业务网不要连在虚拟化平台的同一个实体网卡上,此种配置无意义。

允许的情况下,尽量将WAF旁挂在靠近服务端的交换机上。

按照组网图组网。

(1)交换机镜像和监听接口配置。

(2)创建新的网桥,并把接入网络的port口划分到新网桥中。

(3)创建HTTP服务器,配置安全防护策略,对Web服务器进行防护。

(4)对于现网流量大,访问服务器会话较多,推荐在web防护策略中关闭访问日志(默认为关闭访问日志)。

创建镜像组,如下图所示,将GE1/0/1配置为双向镜像口,GE1/0/4配置为监听口。

#H3C交换机配置命令(举例说明)

#进入系统视图

system-view

#创建镜像组

mirroring-group 1 local

#添加镜像端口(镜像ge1/0/1口的进、出双向流量)

mirroring-group 1 mirroring-port GigabitEthernet 1/0/1 both

#添加监听端口(ge1/0/1口的流量镜像到ge1/0/4)

mirroring-group 1 monitor-port GigabitEthernet 1/0/4

· 打开【应用资源-平台管理-平台登录】或者【系统管理-系统维护-平台维护】,点击登录;弹出CAS/UIS登录界面。

图7-167 登录CAS/UIS平台

· 选择主机SecCenter,点击物理网卡或者硬件配置查看网卡连接状态,其中vWAF的镜像接口eth2应为连接状态。

图7-168 查看vWAF镜像网卡状态

· 选择主机SecCenter,点击虚拟交换机的增加按钮,添加vswitch2,绑定物理网卡eth2.

图7-169 添加虚拟交换机并绑定vWAF镜像网卡

· 点击vwaf_server虚拟机,选择编辑虚拟机,点击增加硬件,硬件类型网络,配置为高速网卡绑定vswitch2。

图7-170 Web应用防火墙虚机添加镜像网卡

· 网卡添加完成后手动重启vwaf_server虚拟机,使上文添加网卡步骤生效。

图7-171 重启虚拟机vwaf_server

· 虚拟机vwaf_server重启成功后,在安管平台【安全应用-Web应用防火墙-系统登录】点击登录跳转至admin用户界面,在【网络管理-网络接口-port接口】可以查看到新添加的网卡,名称为port2,对应的网桥接口是br3

图7-172 验证waf界面添加网卡成功

如下图所示,在waf的admin用户视图下选择菜单“服务器管理>普通服务器管理”进入普通服务器配置页面,点击增加,新建HTTP服务器,具体参数配置如下,部署模式选择旁路,防护模式为流模式。配置完成后点击保存。

图7-173 创建HTTP服务器

如下图所示,选择“应用安全防护>Web防护策略”进入Web防护策略管理界面。点击增加,新增Web防护策略。在“服务器”中选择“test”服务器,根据需要进行防护策略的配置,建议先开启访问日志验证流量是否镜像成功,验证完成后再关闭访问日志开关。配置完成后点击保存。

图7-174 配置安全防护策略

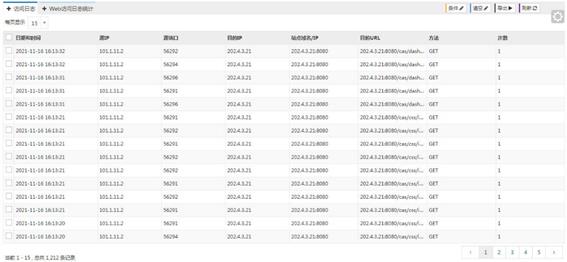

(1) 访问受保护的网站,URL为http://202.4.3.21:8080,可以正常访问。

图7-175 访问防护站点

(2) 在Web应用防火墙admin用户视图下,查看日志系统-访问日志可查看到用户访问防护站点的记录,说明流量已经镜像成功。验证成功后建议在安全防护策略中将访问日志开关关闭。

图7-176 查看访问日志

(3) 然后加上攻击参数再次访问网站,URL为http://202.4.3.21:8080/forum.php?id=1 and 1=1,网站可以访问,Web应用防火墙上记录攻击日志。选择"日志系统>攻击日志",查看攻击日志,可以看到攻击拦截的详细信息,证明Web应用防火墙已经正常检测到攻击流量。

图7-177 查看攻击日志

安管平台在X6010和X6020已适配漏洞扫描(SysScan-V),在X6010-S和X6030已适配漏洞扫描(SysScan-VE),各型号升级E6305P02之后,可兼容适配漏洞扫描(SysScan-V)和漏洞扫描(SysScan-VE)。

· 出厂预装虚拟机leakscan_server对应漏洞扫描(SysScan-V),leakscanve_server对应漏洞扫描(SysScan-VE),若CAS上无预装的leakscanve_server虚拟机,可参考下文章节部署虚拟机。

· 切换漏洞扫描需保证目标切换服务为开启状态,且其web服务可访问。例如:安管平台上当前漏扫版本为SysScan-V,需要切换至SysScan-VE。则需要确认SysScan-V服务已被关闭,SysScan-VE已开启,且web服务可访问。

· 管理平台使用预装漏扫默认的帐号密码进行切换,若用户已修改其默认密码,切换时需要手动输入修改后的密码进行切换。预装默认密码如下:

¡ SysScan-V:admin/X6000@SECscanad

¡ SysScan-VE:admin/X6000@SECscanad,account/X6000@SECscanac

下文以SysScan-V切换至SysScan-VE举例说明,SysScan-VE切换至SysScan-V与下文类似,不再赘述。

(1) 在安管平台【系统管理-系统维护-通信信息维护-漏洞扫描】查看当前漏洞扫描版本是SysScan-V。

图8-1 查看当前漏洞扫描版本-SysScan-V

(2) 在安管平台【系统管理-系统维护-平台维护】点击登录跳转至CAS。

(3) 关闭虚拟机leakscan_server,开启虚拟机leakscanve_server,等待10分钟,待SysScan-VE的服务启动。

(4) 在安管平台【系统管理-系统维护-通信信息维护-漏洞扫描】,点击版本切换按钮,弹框展示的通信用户密码为默认的帐号密码,一般无需修改点击确认就可,当SysScan-VE的帐号密码被用户修改之后,此处也需要使用修改后的密码进行切换校验。

图8-2 切换至SysScan-VE

(5) 切换成功后,系统会强制退出登录。

图8-3 SysScan-V切换至SysScan-VE

(6) 登录系统,在安管平台【系统管理-系统维护-通信信息维护-漏洞扫描】查看当前漏洞扫描版本应是SysScan-VE。

图8-4 查看当前漏洞扫描版本-SysScan-VE

安管平台在X6010和X6020已适配ESM(AV)-E6901系列(终端杀毒E6901系列版本),在X6010-S和X6030已适配ESM(AV)-E6902及以上系列(终端安全/杀毒E6902及以上系列版本),各型号升级E6305P02之后,可兼容适配ESM(AV)-E6901系列和ESM(AV)-E6902及以上系列。

· 出厂预装虚拟机endpoint_sec_server对应ESM(AV)-E6901系列,esm_server对应ESM(AV)-E6902及以上系列,若CAS上无预装的esm_server虚拟机,可参考下文章节部署虚拟机。

· 切换终端安全/杀毒需保证目标切换服务为开启状态,且其web服务可访问。例如:安管平台上当前ESM(AV)为E6901系列版本,需要切换至ESM(AV)-E6902及以上系列。则需要确认其E6901系列版本服务已被关闭,E6902及以上系列版本服务已开启,且web服务可访问。

· 管理平台使用预装终端安全默认的帐号密码进行切换,若用户已修改其默认密码,切换时需要手动输入修改后的密码进行切换。预装默认密码如下:

¡ ESM(AV)-E6901系列:admin/X6000@SECesm

¡ ESM(AV)-E6902及以上系列:system/X6000@SECesmsy

下文以ESM(AV)-E6901系列切换至ESM(AV)-E6902及以上系列举例说明,ESM(AV)-E6902及以上系列切换至ESM(AV)-E6901系列与下文类似,不再赘述。

(1) 在安管平台【系统管理-系统维护-通信信息维护-终端安全】查看当前终端安全版本是ESM(AV)-E6901系列。

图9-1 查看当前终端安全版本-ESM(AV)-E6901系列

(2) 在安管平台【系统管理-系统维护-平台维护】点击登录跳转至CAS。

(3) 关闭虚拟机endpoint_sec_server,开启虚拟机esm_server,等待10分钟,待终端安全的服务启动。

(4) 在安管平台【系统管理-系统维护-通信信息维护-终端安全】,点击版本切换按钮,弹框展示的通信用户密码为默认的帐号密码,一般无需修改点击确认就可,当终端安全的帐号密码被用户修改之后,此处也需要使用修改后的密码进行切换校验。

图9-2 切换至ESM(AV)-E6902及以上系列

(5) 切换成功后,系统会强制退出登录。

(6) 登录系统,在安管平台【系统管理-系统维护-通信信息维护-终端安全】查看当前终端安全版本应是ESM(AV)-E6902及以上系列。

图9-3 查看当前终端安全版本-ESM(AV)-E6902及以上系列

· 用户需要使用漏洞扫描SysScan-VE的授权,但是CAS上无对应的虚拟机leakscanve_server,需要重新部署一个leakscanve_server虚拟机。

· 用户需要使用终端安全ESM(AV)-E6902及以上系列版本,但是CAS上无对应的虚拟机esm_server,需要重新部署一个esm_server虚拟机。

· 某虚拟机损坏或其它原因,用户需要重新部署虚拟机。

(1) E6305版本发布包含了各组件的部署模板,方便部署,具体对应关系请参考E6305版本说明书,如下图所示,若有最新发布的版本,请使用最新发布的模板进行部署安装。

图10-1 X6010/X6010-S虚拟机模板

图10-2 X6020虚拟机模板

图10-3 X6030虚拟机模板

(2) 如用户需要在X6010上部署leakscanve_server,则需要从H3C技服处获取X6010的leakscanve_server虚拟机的模板leakscanve_server-tp.tar.gz

(3) 在安管平台【系统管理-系统维护-平台维护】点击登录跳转至CAS,在【云资源-虚拟机模板】点击导入虚拟机模板,若无模板存储文件目录,则需要点击增加模板存储创建一个新的目录。

图10-4 导入虚拟机模板

图10-5 增加模板存储

(4) 选择模板存储后,上传上文下载的虚拟机模板leakscanve_server-tp.tar.gz。

图10-6 上传虚拟机模板文件

(5) 上传完成后,在虚拟机模板列表中可查看到该模板,操作处点击部署虚拟机,注意leakscanve_server-tp.tar.gz模板虚拟机的名称需填写为leakscanve_server,其它的以此类推,参考下文步骤部署。

图10-7 部署虚拟机

(6) 至此虚拟机部署结束,部署完成后该虚拟机为关闭状态,需要用户手动启动。